Come avevamo riportato nella giornata di ieri, alcuni samples erano stati pubblicati online dalla cyber gang Hunters international. Nel data leak site (DLS) della cyber gang era presente un countdown che puntava alla giornata di oggi.

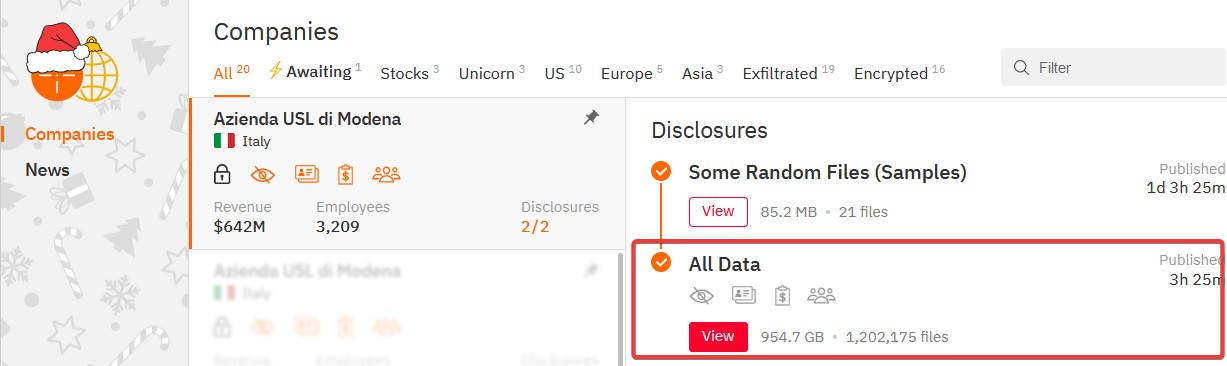

Circa tre ore fa, Hunters International pubblica la totalità dei dati, pari a 954GB esfiltrati dalle infrastrutture IT della USL di Modena come riportato nella print screen successiva.

La USL di Modena, dopo aver oscurato il precedente comunicato stampa (come riportato nel precedente articolo) che riportava che “non sono note perdite di dati personali nè sottrazioni indebite degli stessi dovute all’attacco hacker avvenuto in data 28/11/2023 ai propri sistemi informatici“, pubblica un nuovo comunicato sul suo sito.

In tale comunicato viene riportato quanto segue:

Alle ore 12 di oggi 13 dicembre 2023 sono stati pubblicati sul dark web (una piattaforma non raggiungibile dai normali motori di ricerca) alcuni dati copiati in seguito all’attacco dello scorso 28 novembre e per i quali l’Azienda USL non ha pagato alcun riscatto.

Come già comunicato, si conferma che l’Azienda, secondo le verifiche effettuate, non ha registrato ad oggi perdite di dati, custoditi negli archivi aziendali, ma è stata pubblicata la copia di alcuni.

Nella consapevolezza che qualsiasi dato copiato e diffuso impropriamente rappresenta un illecito, si ritiene fondamentale precisare che, secondo la minaccia diffusa in rete dagli hacker, i dati copiati rappresentano lo 0,5% di quelli complessivamente archiviati nei sistemi aziendali. Di questi al momento solo una piccola parte è stata diffusa.

Dalle prime verifiche il tipo di dati copiati risulterebbe essere afferente a un’area che contiene principalmente documenti amministrativi e solo in parte sanitari.

Un gruppo di lavoro interno è operativo h24 e in costante coordinamento con il responsabile della Protezione dei dati personali, al fine di analizzare i file pubblicati e fornire agli interessati le comunicazioni previste dalla normativa vigente (articolo 34 del Regolamento UE 2016/679), che saranno rese disponibili alla luce degli ulteriori accertamenti ancora in corso al fine di limitare gli eventuali disagi conseguenti l’accaduto.

Si ricorda che Magistratura, Polizia Postale, l’Agenzia per la Cybersicurezza Nazionale e Aziende sanitarie sono impegnate nelle indagini, ciascuna per le proprie competenze. Inoltre, con l’assistenza dei Servizi Legale e Privacy e di uno studio legale esterno specializzato, sono state intraprese le azioni legali atte a tutelare le vittime dell’attacco, l’Azienda stessa e tutti i soggetti eventualmente coinvolti.

Si ricorda che chiunque visualizzi, entri in possesso o scarichi i dati pubblicati senza consenso sul dark web o altrove - e li utilizzi per propri scopi o li diffonda on-line, sui social network o in altro modo - incorre in condotte illecite che possono, nei casi previsti dalla legge, costituire reato.

Visto che la USL di Modena ha riportato due volte nel suo comunicato.

“Nella consapevolezza che qualsiasi dato copiato e diffuso impropriamente rappresenta un illecito, si ritiene fondamentale precisare che, secondo la minaccia diffusa in rete dagli hacker, i dati copiati rappresentano lo 0,5% di quelli complessivamente archiviati nei sistemi aziendali. Di questi al momento solo una piccola parte è stata diffusa.”

E poi ancora “Si ricorda che chiunque visualizzi, entri in possesso o scarichi i dati pubblicati senza consenso sul dark web o altrove – e li utilizzi per propri scopi o li diffonda on-line, sui social network o in altro modo – incorre in condotte illecite che possono, nei casi previsti dalla legge, costituire reato.” non siamo andati a visualizzare i dati all’interno delle underground.

Ma qualche delucidazione ai nostri lettori la vogliamo dare.

Il data leak site (DLS) di Hunters International è una risorsa pubblica visualizzabile senza autenticazione all’interno della rete Onion. I documenti pubblicati sono anch’essi pubblici e visualizzabile senza autenticazione su internet. Pertanto tali dati sono da ritenersi come fonte di informazione OSINT (Open Source Intelligence).

l’accesso alle rete Onion (TOR Browser) è praticabile da qualsiasi persona che sappia utilizzare normalmente un PC. Questo è importante portarlo all’attenzione in quanto molti sostengono il contrario, all’interno dei comunicati dopo la pubblicazione dei dati delle cybergang ransomware.

Come spesso riportiamo su RHC, ogni dato riversato nelle underground è un dato perso per sempre.

Infatti, ogni dato divulgato in rete costituisce un piccolo pezzo di un puzzle utile a costruire l’identità digitale di una persona. Un pezzo di un puzzle da solo non permette di identificare l’immagine finale, ma tanti pezzi di un puzzle possono farci comprendere la figura rappresentata quale sia, anche se il puzzle non è completamente finito.

Pertanto vedete un singolo pezzo del puzzle come una singola perdita di dati (data leak/data breach) e il numero di telefono o la mail come la chiave di correlazione. Pensate ad avere molti pezzi del puzzle e quindi molti data leak/data breach di informazioni correlabili, come ad esempio un data leak di linkedin, un data breach di un’università o di un ospedale, un data breach di un centro diagnostico, un data breach di una regione e altri dati di un’assicurazione e di un operatore telefonico.

Correlando queste informazioni è possibile effettuare frodi telematiche estremamente mirate, pertanto la possibilità che queste informazioni siano usate per profilare utenti per poi eseguire attività di social engineering è molto alta.

Possiamo utilizzare tali dati per la creazione di una casella di posta elettronica o di un account da parte di un’altra persona, fino ad arrivare all’impersonificazione totale a livello digitale di un utente senza dimenticare attacchi si phishing, smishing, sim swapping e altro ancora. Ogni pezzo del puzzle è fine a se stesso, ma guardandolo assieme agli altri da un quadro più grande di osservazione che può comportare molti più rischi.

Sicuramente non avranno problemi a scaricare tutti e 900GB dei dati e correlarli per attività dannose.

Pertanto diciamo ai nostri lettori che chi fa consapevolezza al rischio non può vedere queste informazioni, chi fa cultura non può vedere queste informazioni, chi fa informazione non può vedere queste informazioni, chi fornisce strumenti per proteggere altre aziende dagli attacchi informatici non può vedere queste informazioni.

Il bene non può vedere, il male si!

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…