Come avevamo riportato ad inizio di novembre, un database di 35 milioni di record è stato trafugato probabilmente da qualche azienda di spedizioni cinese.

Ma questi dati apparsi per la prima volta sul famigerato forum underground russo XSS, iniziano a fare il giro passando da mano in mano.

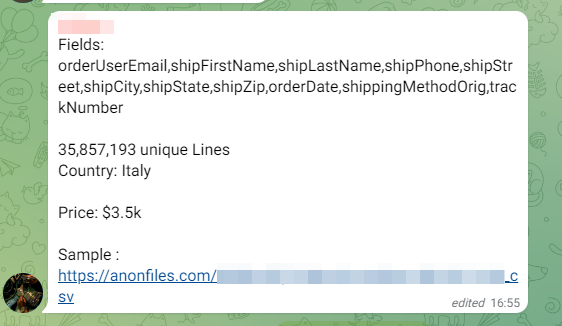

Questa volta, abbiamo rilevato la messa in vendita di questo database da parte del gruppo Kelvin Security, del quale spesso parliamo sulle pagine di RHC.

E come è nomale che sia, se il dato inizia a circolare e passare di mano, perde il suo valore.

Infatti in precedenza, avevamo individuato il prezzo della perdita di dati che era pari a 5k dollari. Oggi Kelvin Security rivende l’intero database per soli 3,5k dollari.

Abbiamo scaricato il samples e risulta sempre lo stesso, contenente circa 100.000 di record di transazioni pari a circa 99.000 utenti e nei dati troviamo:

Sempre in fondo il trackNumber SFC che indica la principale società di logistica cinese che offre una soluzione completa di spedizione import/export con China Fulfillment Services ai commercianti di e-commerce B2C.

Ricordiamo che il gruppo Kelvin Security, è un gruppo di hacker che ha già colpito diverse aziende italiane nell’ultimo periodo, tra le quali:

Uno degli attacchi che ha suscitato clamore nel 2020 è stato quello al produttore di autovetture tedesco BMW, dove Kelvin Security esfiltrato 384k clienti mettendoli in vendita sul forum underground Raid Forums.

Kelvin Security è un gruppo di black hacker che opera da diverso tempo nelle underground e si è presumibilmente formato nel 2020. Il gruppo oltre a vendere dati esfiltrati dalle aziende, vende anche accessi, exploit PoC e database rubati.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…