Autore: Pietro DI Maria e Massimiliano Brolli

Data Pubblicazione: 23/03/2022

Come avevamo anticipato qualche ora fa, il gruppo Ferrovie dello Stato è stata colpito da un ransomware il quale ha paralizzato una buona parte dell’azienda, oltre ad altre aziende satelliti del gruppo.

Al momento della scrittura dell’articolo, ancora non si conosceva il nome dei malintenzionati che hanno fatto irruzione all’interno delle infrastrutture informatiche, ed infatti, avevamo riportato che non era ancora pervenuta alcuna richiesta di riscatto.

Avevamo anche ipotizzato che si sarebbe potuto trattare di un indicente collegato alle sanzioni e alla posizione dell’Italia nei confronti della Russia, pensando a qualche hacker National State collegato al Cremlino, ma sembra che non si tratta di nulla di questo.

Da quanto ci è stato comunicato, si parla di “cybergang da profitto”, oltre ad essere una vecchia conoscenza più volte incontrata su queste pagine che lavora applicando il modello RaaS (Ransomware as a Service).

Qualora non conosciate di cosa si tratta, vi inviamo in calce una serie di risorse collegate di approfondimento.

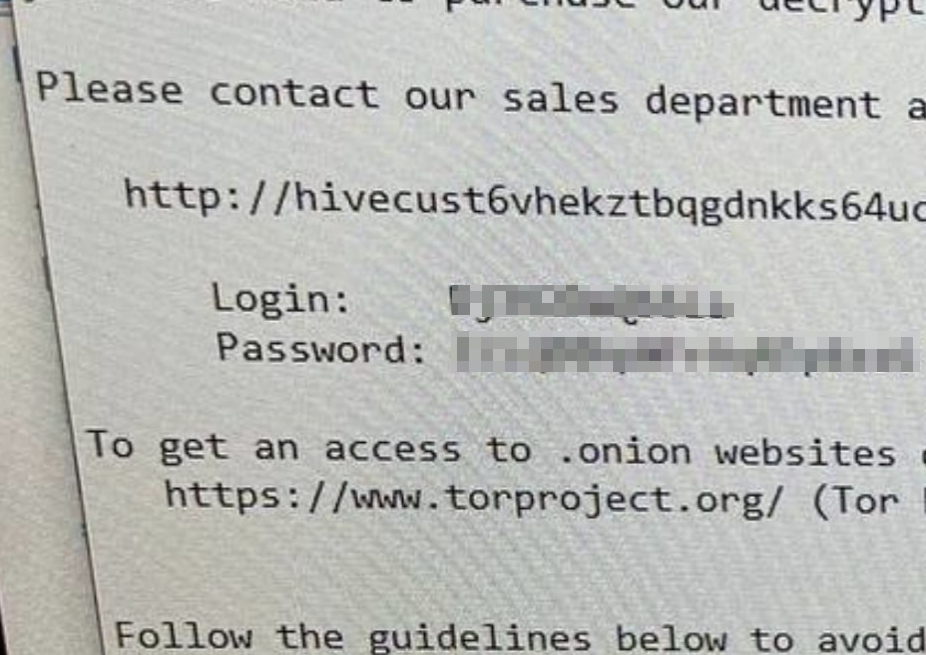

Si parla infatti di Hive Ransomware, della quale pubblichiamo alcune comunicazioni interne del backend.

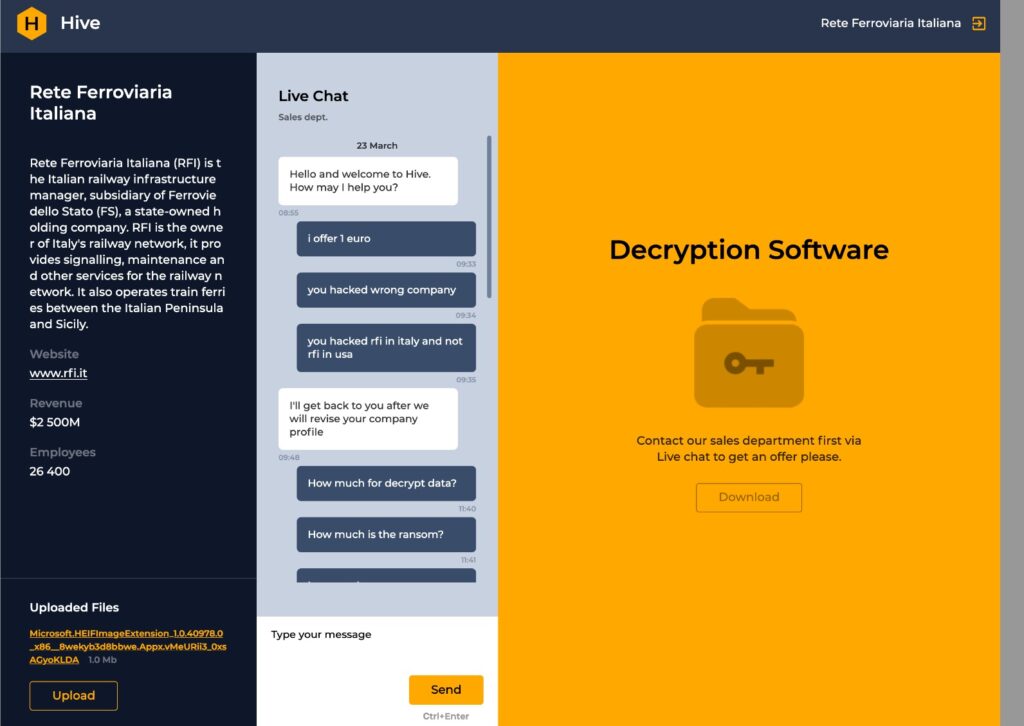

Il backend dei siti web (chiamati anche data leak site o DLS) utilizzati dalle bande criminali, sono quella componente del sito inaccessibile al pubblico, dove le aziende colpite dal ransomware procedono ad accordarsi in privato con i criminali informatici sulla richiesta di riscatto.

Nel primo messaggio di contatto viene riportato “avete colpito l’azienda sbagliata, vi offriamo 1 euro”, riportando che si tratta della rfi sbagliata, non quella USA.

A questo punto Hive risponde “tornerò dopo aver revisionato il profilo della tua azienda”, facendo comprendere che potrebbe essere un attacco completamente scollegato dal conflitto Ucraina-Russa.

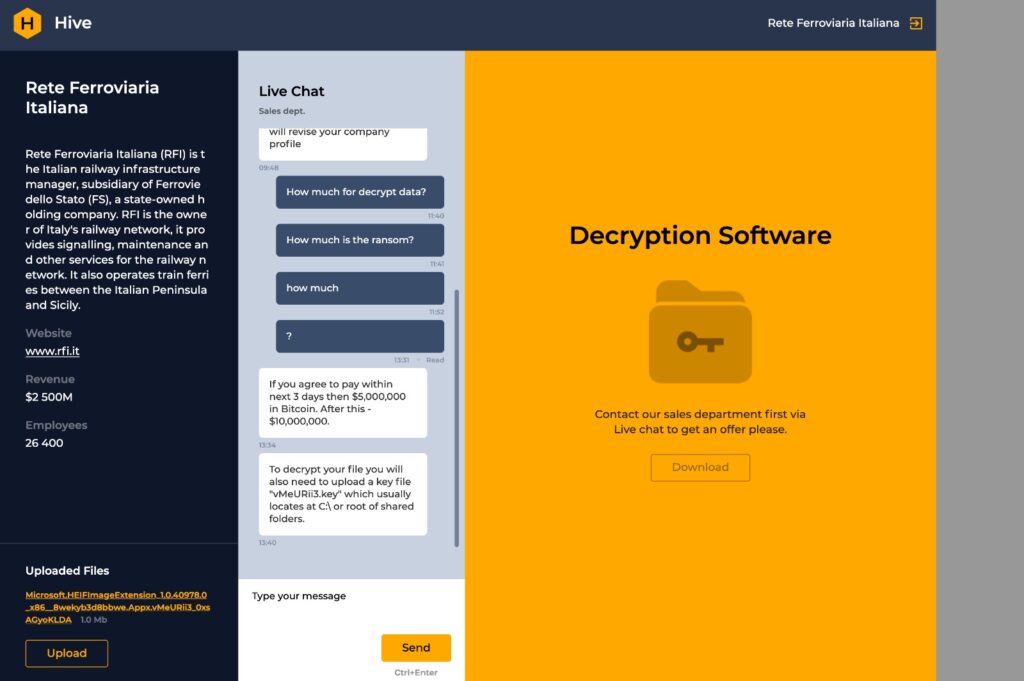

Successivamente Hive fa degli approfondimenti, e riporta che per decifrare i dati occorrono ben 5.000.000 di euro che dovranno essere corrisposti in bitcoin.

Ma i 5 milioni di euro dovranno essere pagati entro 3 giorni, pena il raddoppio della somma da versare che sarà pari a 10 milioni di dollari in bitcoin.

Al momento non è chiaro chi abbia preso contatti con la cybergang e quindi se siano gli addetti delle Ferrovie dello Stato, in quanto, come vedremo tra poco, le credenziali di accesso al backend sono trapelate online su Twitch.

Come in tutte le gang che operano nel modello RaaS (Ransomware data service), qualora non venga trovato un accordo tra le parti, la gang sarà libera di pubblicare i dati nella sezione pubblica del sito, oppure rivenderli al miglior offerente.

Solo dopo un mancato accordo tra la gang e l’organizzazione colpita, viene pubblicato l’avviso all’interno del DLS con i dati esfiltrati.

La cosa interessante che è stato chiesto ad Hive quanto segue:

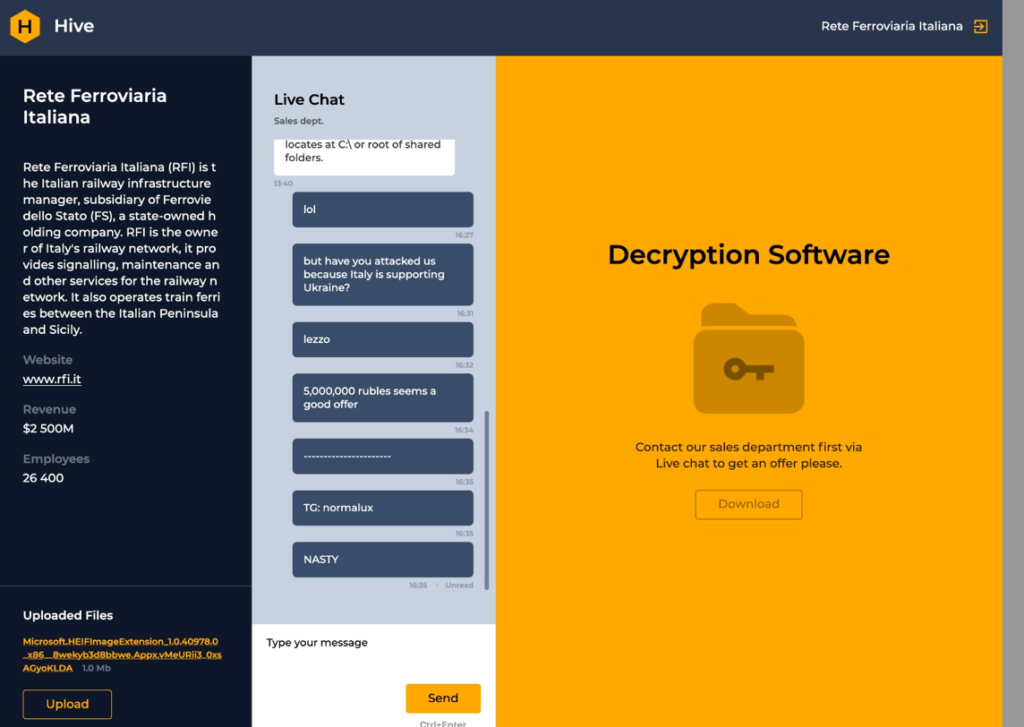

“but have you attacked us because Italy is supporting Ukraine?”

Ovvero

“ma ci hai attaccato perché l’Italia sostiene l’Ucraina?”

Questo messaggio fa comprendere che dietro i messaggi non ci siano le persone delle Ferrovie dello stato, ma degli utenti che hanno acceduto al backend in modo improprio.

Come abbiamo anticipato in precedenza, l’accesso al backend di Hive Ransomware, compresa anche l’utenza e la password di accesso, sono state pubblicate su un canale Twitch, pertanto chiunque è potuto accedere al backend e prendere contatti con la cybergang.

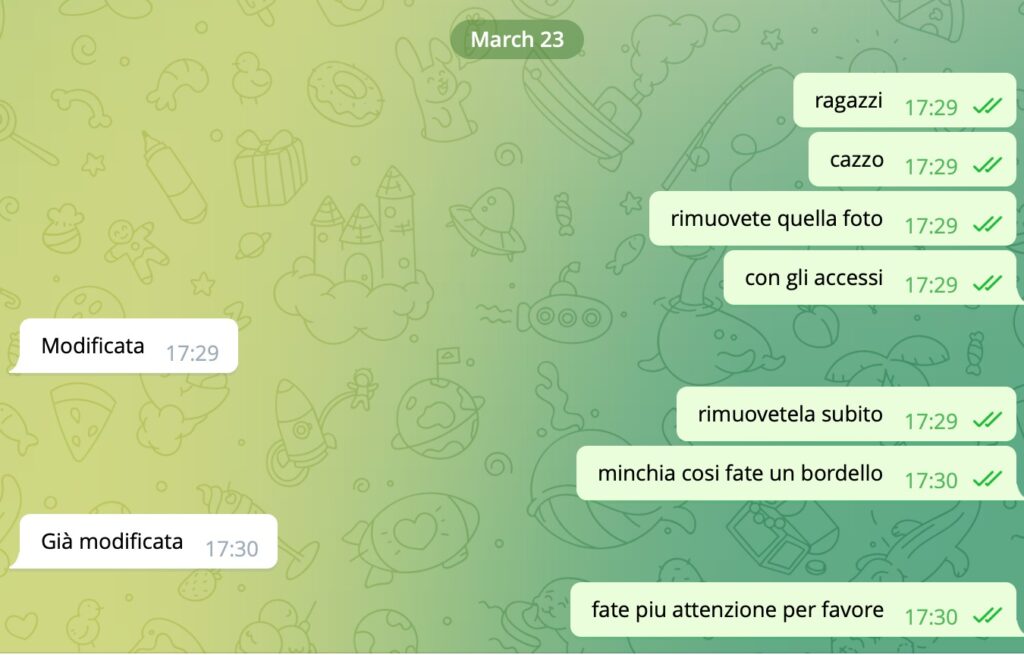

A questo punto RHC scrive prontamente ad un gruppo Telegram, dove l’immagine è trapelata online pubblicamente, dicendo di rimuovere immediatamente tale immagine che riportava l’utenza e la password di accesso al backend di Hive Ransomware, cosa che poi è stata fatta, ma le utenze erano perse per sempre.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, o pubblicarne uno nuovo qualora ci siano novità sostanziali.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, anche se in assenza di un backup dei dati, sono molte le volte che il ripristino è stato impossibile.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda. Oggi occorre cambiare mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…