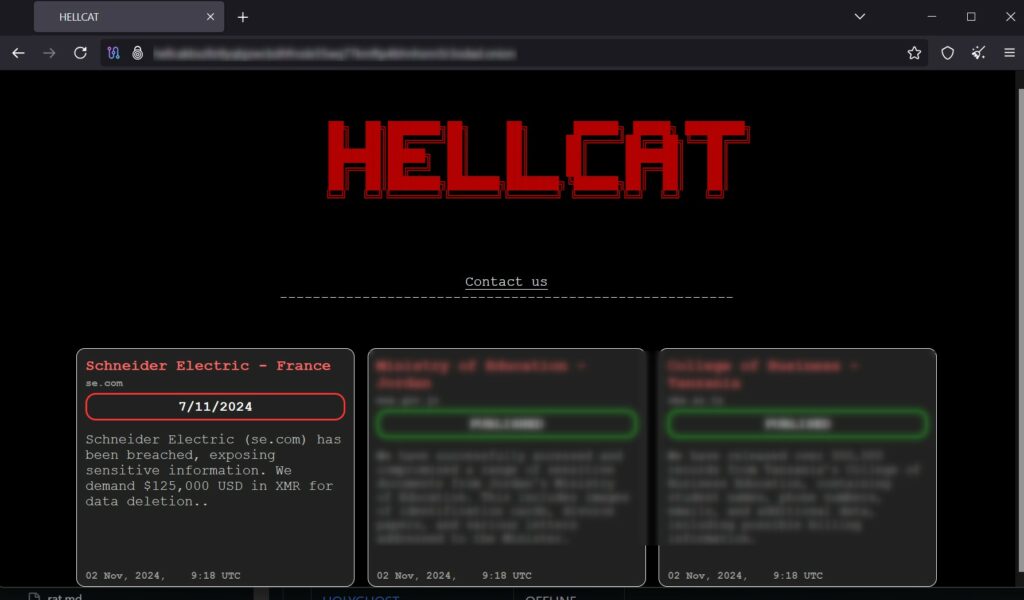

Nelle ultime ore, il gruppo ransomware noto come Hellcat ha rivendicato un presunto attacco ai danni di Schneider Electric, leader globale nella gestione dell’energia e nell’automazione.

Questo presunto breach è stato riportato sul data leak site di Hellcat, dove sono state pubblicate informazioni che suggerirebbero un accesso non autorizzato all’infrastruttura dell’azienda.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

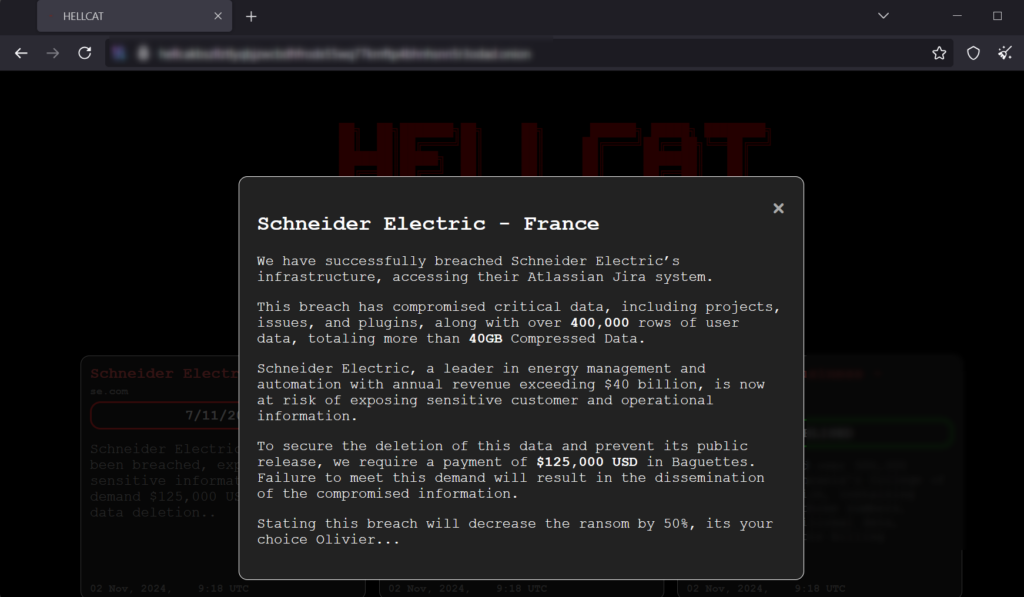

Secondo quanto riportato dal gruppo Hellcat, l’accesso sarebbe stato ottenuto tramite l’infrastruttura Atlassian Jira di Schneider Electric. Le informazioni pubblicate includerebbero:

Schneider Electric, gestendo dati sensibili relativi alla sua vasta rete di clienti e alle operazioni globali, potrebbe essere esposta a gravi rischi di sicurezza se le informazioni rivendicate risultassero autentiche. La compromissione di tali dati avrebbe potenziali impatti significativi non solo sull’azienda, ma anche sui suoi clienti, che potrebbero vedere i propri dati operativi esposti.

Hellcat avrebbe richiesto un riscatto di 125,000 USD in Monero (XMR) per evitare la presunta pubblicazione dei dati compromessi. Nel messaggio rivolto a Schneider Electric, il gruppo avrebbe offerto uno sconto del 50% sul riscatto nel caso in cui la vittima confermasse pubblicamente l’attacco, suggerendo un tentativo di esercitare pressione attraverso la reputazione aziendale.

Il gruppo Hellcat sembrerebbe adottare un approccio aggressivo, puntando all’utilizzo di piattaforme di collaborazione aziendale come Jira come potenziale vettore di attacco. Se confermato, questo evidenzierebbe la necessità di rafforzare le misure di sicurezza interne e di adottare strategie di difesa avanzate per proteggere i dati sensibili.

Il caso Schneider Electric, se confermato, rappresenterebbe un ulteriore esempio dell’evoluzione delle minacce ransomware. Con il continuo incremento di attacchi a infrastrutture critiche, la cybersecurity si conferma un settore fondamentale per proteggere le aziende da compromissioni di dati e perdite economiche.

La rivendicazione di Hellcat contro Schneider Electric sottolinea i potenziali rischi per le grandi aziende globali. Tuttavia, in assenza di una conferma ufficiale, queste informazioni restano solo indicazioni derivanti da fonti di intelligence. La protezione dei sistemi informatici e delle piattaforme di collaborazione aziendale rimane comunque una priorità per prevenire futuri attacchi e garantire la sicurezza delle informazioni.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…