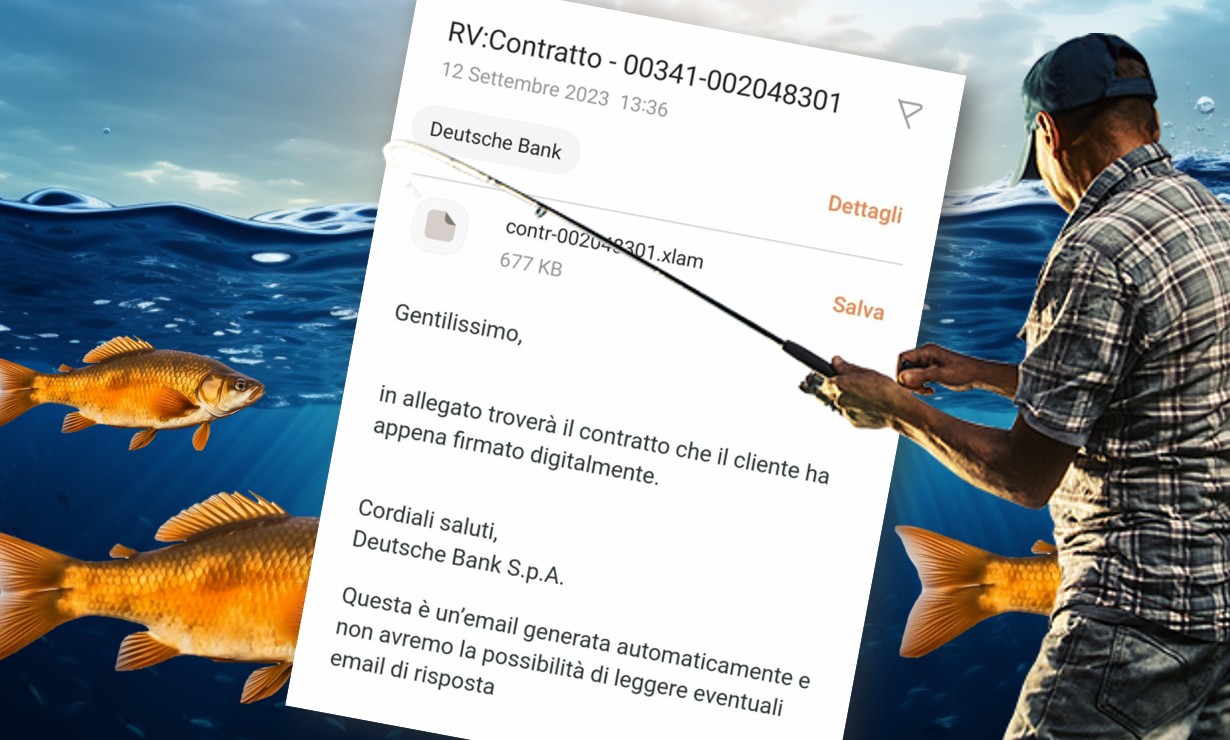

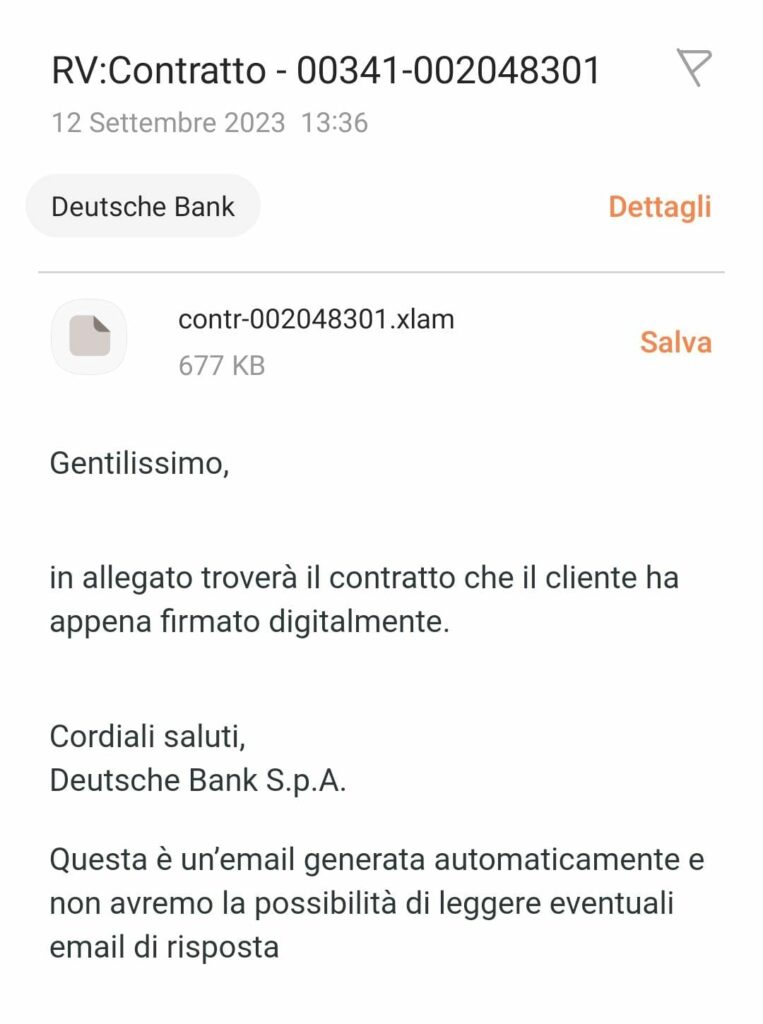

Sta circolando un messaggio email solo in apparenza proveniente da parte di Deutsche Bank, ma che altro non è che un tentativo di phishing. Il destinatario viene informato circa la sottoscrizione digitale di un contratto, il quale viene prontamente reso disponibile come allegato alla stessa email.

Il corpo della comunicazione è particolarmente sintetico, il titolo riporta un codice contratto e all’interno non c’è nessuna indicazione ulteriore proprio per attirare la massima attenzione sull’allegato.

Proprio nell’ottica di focalizzare l’attenzione sul solo allegato, in calce è interessante notare come sia stata inserita la menzione riguardante la mail generata automaticamente e un’indicazione informativa che tipicamente si riscontra all’interno delle email di solo invio o noreply.

La funzione è infatti quella di dissuadere il destinatario del richiedere informazioni o dettagli rispondendo alla mail, lasciandolo con l’unica opzione di visualizzare l’allegato per poterne apprendere il contenuto.

Allegato che è nient’altro che un file contenente delle macro che eseguono il malware Exploit.MathType-Obfs.Gen.

In che modo è possibile riconoscere che si tratta di phishing? Proviamo a scomporre l’attacco e studiamo il modo in cui sono state progettate le singole parti.

Rappresentando un fatto apparentemente comune come la firma di un contratto, ci si giova dell’autorevolezza del falso mittente (Deutsche Bank) per tentare di ottenere la fiducia della potenziale vittima.

La leva impiegata è poi quella del desiderio, e più propriamente della curiosità. Qui il senso d’urgenza dell’azione desiderata viene indotto, senza indicare scadenze imminenti in quanto sarà lo stesso destinatario ad essere attratto dall’unico elemento apparentemente disponibile per apprendere maggiori informazioni. L’allegato malevolo, per l’appunto.

Escludere la possibilità di ricorrere ad altri canali informativi disponibili frustra ogni tentativo alternativo rispetto all’apertura dell’allegato di ottenere prontamente maggiori informazioni. Infatti, non solo il messaggio è presentato come un noreply, ma non c’è alcuna indicazione né di ulteriori contatti email né telefonici. Cerrto, questo rappresenta un’ulteriore anomalia se si ha contezza delle comunicazioni bancarie ma è anche una modalità per focalizzare tutta l’attenzione della potenziale vittima sul bait.

Sebbene non venga menzionata alcuna scadenza a tempo per indurre la vittima ad aprire l’allegato seguendo il senso d’urgenza e riducendo così le cautele, questa non è necessaria. Infatti il senso d’impellenza di compiere un’azione già accompagna naturalmente il sentimento della curiosità.

Inoltre, c’è anche una leva psicologica subordinata: la paura di subire conseguenze negative. Questa è sfruttata per dirigere verso la stessa azione di apertura dell’allegato malevolo. Infatti, chi riceve la comunicazione potrebbe anche ritenere di essere stato frodato con la sottoscrizione digitale di un contratto a proprio nome.

Per eliminare in modo efficace la minaccia, si deve cancellare il messaggio e non aprire né salvare alcun allegato. Mentre se si vuole eliminare anche qualsiasi residuo di timore che qualcuno possa aver sottoscritto con noi un contratto di cui Deutsche Bank ci ha portato a conoscenza, è possibile fare una cosa molto semplice: contattare direttamente una filiale locale. Cercando in rete il numero di telefono o l’indirizzo email, così da ottenere direttamente dall’apparente mittente un chiarimento riguardante ogni nostro dubbio.

Se si vuole soddisfare il proprio sentimento di curiosità, invece, si può fare una ricerca online. Magari proprio sul phishing.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…