Ricercatore: Massimo Chirivì

URL Disclosure: https://hackerhood.redhotcyber.com/CVE-2022-27909-jdownloads

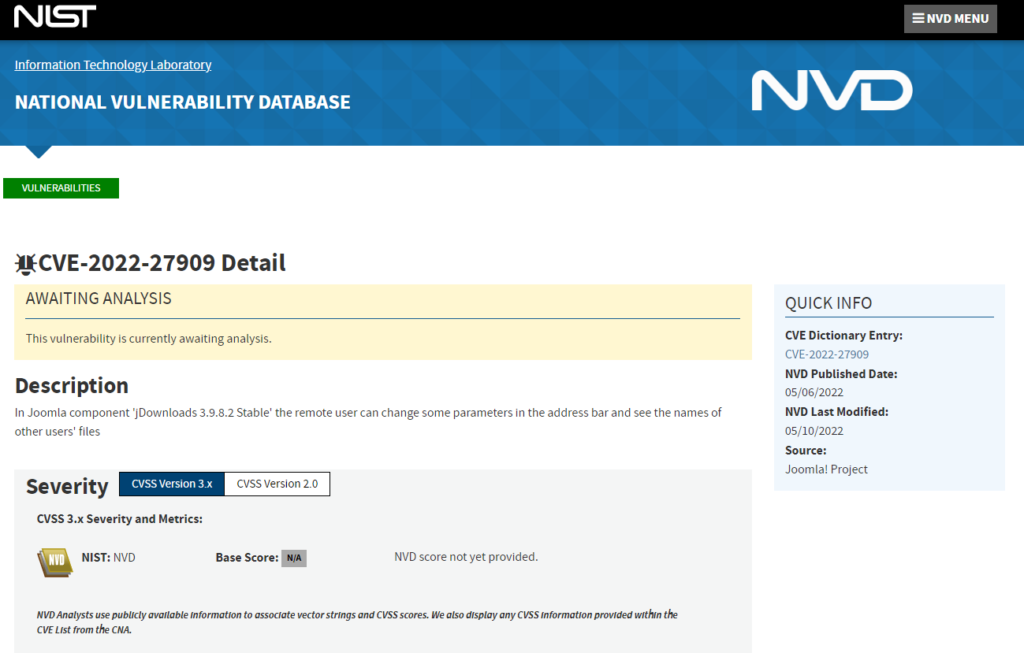

NVD Link: https://nvd.nist.gov/vuln/detail/CVE-2022-27909

HackerHood, l’iniziativa di Red Hot Cyber che ha unito in un gruppo di hacker etici una serie di ricercatori di sicurezza che effettuano “bug hunting”, ha iniziato a scaldare i motori ed ha emesso la sua prima CVE.

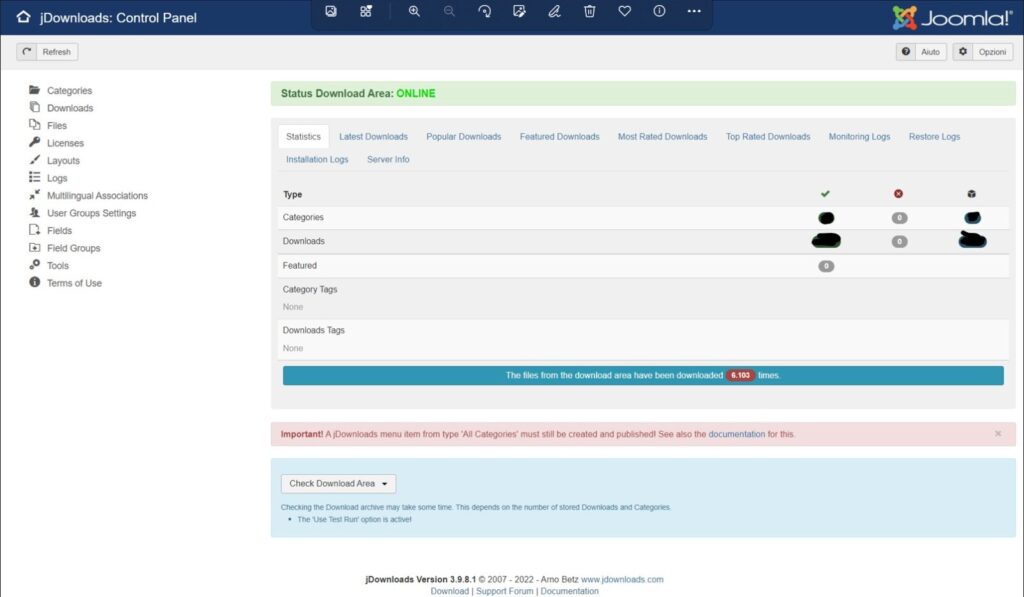

La CVE in questione riguarda jDownloads, un completo Download Manager per il premiato Content Management System (CMS) Joomla. È un’estensione GPL gratuita con molte funzioni speciali che semplifica la gestione dei download.

Questo Componente/Plugin è utilizzato anche in molte PA italiane dove viene utilizzato il Content management System Joomla.

La vulnerabilità rilevata era su un componente relativo al noto CMS Joomla. Il componente è stato oggetto di analisi da parte del team di Hackerood durante un’attività di ricerca. La vulnerabilità permette ad un utente registrato di poter visualizzare (ma non scaricare) i nomi dei file riservati di altri utenti.

Una volta rilevata, il ricercatore di sicurezza Massimo Chirivì, ha immediatamente prodotto il report di disclosure inviandolo al vendor, avviando in questo modo la Coordinate Vulnerability Disclosure.

Nel frattempo ha registrato la nuova CVE in stato reserved presso il National Vulnerability Database degli Stati Uniti D’America.

Non appena il vendor ha rilasciato la fix di sicurezza, ha proceduto ad eliminare la reservation effettuando la full-disclosure all’interno del sito si HackerHood, dove la potete trovare a questa URL.

Nel momento in cui scriviamo l’articolo, la vulnerabilità risulta in valutazione della Severity da parte del National Institute of Standards and Technology (NIST)

All’interno della community di Red Hot Cyber, prende forma l’iniziativa “HackerHood”. Si tratta di un gruppo di hacker etici appassionati di divulgazione e condivisione, che hanno accettato di far accrescere la consapevolezza al rischio informatico, attraverso una serie di iniziative pratiche.

Tutto questo (in completa aderenza al manifesto di RHC Communication), consentirà di incentivare le persone alla condivisione delle informazioni, in modo professionale ed etico, promuovendo innovazione e ricerca in ambito IT.

Spesso molti specialisti nel settore dimenticano i principi fondamentali della community hacker, che sono sempre stati trasparenza, collaborazione ed etica. In particolare, in Italia, vediamo i singoli assumere un atteggiamento di completa chiusura verso la “conoscenza”, evitando di trametterla in quanto tale conoscenza è potere (“0wned”).

L’Open Source “invece” ci ha insegnato che questo modello ha il suo valore per un tempo limitato e che dopo è costretto a sgretolarsi; questo perché molte persone non hanno compreso che “condividere è un dovere etico” per ognuno di noi, ovvero mettere a disposizione le proprie esperienze per consentire alla community di innalzare il livello di consapevolezza al rischio informatico, e questo non è mai stato tanto vero come in questo difficile periodo storico, soprattutto in Italia.

Le iniziative che sono state previste all’interno di Hacker Hood in questo momento sono le seguenti:

Questo modello open source, consente di superare la logica del titolo di studio e della certificazione in ambito technical assessment, lasciando spazio ai singoli tester di dimostrare in campo il proprio valore e le proprie capacità, fornendo nel contempo a tutta la community italiana ed internazionale un grande servizio, oltre che ad un messaggio molto profondo.

Si tratta di una chiamata alle armi contro il cybercrime, che al tempo stesso permette di divulgare consapevolezza incentivando la collaborazione, la trasparenza e l’etica nelle persone e soprattutto nei più giovani che si avvicinano a questa materia.

Tutti vedono oggi la cybersecurity come un business, un modello di espansione, quando invece la cybersecurity è collettività, collaborazione, etica e incentivazione. Si tratta di un bene di primaria necessità come l’acqua e il pane ed è per questo che Hacker Hood vuole sottrarre un po’ di business dalle aziende, regalando il nostro sapere alla comunità, in quanto tutti oggi tutti devono avere accesso alla conoscenza del rischio informatico.

RHC sta gettando un “piccolo seme” in un terreno poco fertile, con la speranza che possa germogliare anche con un cielo gonfio di nuvole nere e di piogge acide.

Per poter partecipare al programma, devi essere in possesso di esperienze in ambito Pentesting , developement exploit, bug hunting e malware analysis ed inviarle alla casella di posta [email protected].

“Tieni Il Mento Alto. Un Giorno Ci Sarà Di Nuovo La Felicità A Nottingham, Vedrai.” (Robin Hood)

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…