Gli analisti di Trend Micro hanno riferito della scoperta di un gruppo di hacker precedentemente sconosciuto chiamato Tidrone. Gli aggressori stanno prendendo di mira l’industria militare e satellitare di Taiwan, principalmente i produttori di droni.

Il gruppo, ritenuto legato alla Cina, mira principalmente allo spionaggio e si concentra quindi sulle catene industriali legate all’industria militare, dicono i ricercatori.

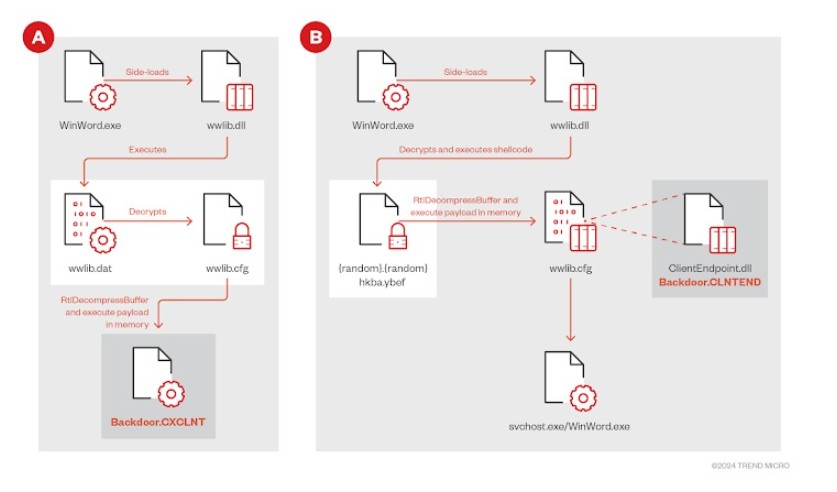

Non è ancora chiaro come esattamente Tidrone penetri nelle reti delle sue vittime, ovvero non è noto il vettore di accesso iniziale. Ma l’analisi ha mostrato che dopo la compromissione iniziale, gli hacker distribuiscono malware personalizzati CXCLNT e CLNTEND sui sistemi delle vittime, utilizzando strumenti desktop remoti come UltraVNC.

L’attacco successivo comprende altre tre fasi che mirano ad aumentare i privilegi aggirando il controllo dell’account utente (UAC), rubando le credenziali e aggirando la protezione disabilitando i prodotti antivirus installati sugli host.

I ricercatori hanno anche notato che molte delle vittime del gruppo di hacker condividono lo stesso software ERP (Enterprise Resource Planning), suggerendo che si tratti probabilmente di un attacco alla catena di fornitura.

Entrambe le backdoor sopra menzionate vengono lanciate tramite sideloading DLL tramite Microsoft Word e consentono agli aggressori di raccogliere un’ampia gamma di informazioni sensibili.

CXCLNT è dotato di funzionalità di base per caricare e scaricare file, funzioni per ripulire le tracce, raccogliere informazioni sulle vittime (elenchi di file, nomi di computer, ecc.), nonché caricare file PE e DLL per le fasi successive dell’attacco.

Individuato per la prima volta nell’aprile 2024, CLNTEND è un RAT che supporta un’ampia gamma di protocolli di rete per la comunicazione, inclusi TCP, HTTP, HTTPS, TLS e SMB (porta 445).

Poco dopo Trend Micro, i ricercatori Acronis hanno pubblicato il proprio rapporto su questa attività dannosa. In questo caso, la campagna viene monitorata con il nome di Operazione WordDrone e i ricercatori scrivono che gli attacchi sono stati osservati tra aprile e luglio 2024.

Secondo Acronis, gli attacchi di questo gruppo sono caratterizzati dall’utilizzo della tecnica di attacco Blindside per eludere il rilevamento prima di implementare CLNTEND (noto anche come ClientEndPoint).

“A Taiwan ci sono circa una dozzina di aziende coinvolte nella produzione di droni, spesso per gli OEM, e anche di più se si considera la loro industria aerospaziale globale. Il Paese è sempre stato un alleato degli Stati Uniti e questo, combinato con la forte base tecnologica di Taiwan, lo rende un obiettivo importante per gli aggressori interessati allo spionaggio militare o agli attacchi alla catena di approvvigionamento”, ha affermato Acronis.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…