Scienziati statunitensi hanno sviluppato un nuovo design di batteria basato su una sostanza chimica utilizzata negli impianti di trattamento delle acque reflue che mira a soddisfare la crescente domanda di fonti energetiche rinnovabili come l’energia eolica e solare.

Il nuovo sviluppo si basa su un prototipo di batteria a flusso di ferro che dimostra una stabilità insuperabile dei cicli di ricarica. Secondo il laboratorio, la batteria “ha dimostrato un’eccezionale stabilità del ciclo, resistendo a più di 1.000 cicli di carica consecutivi mantenendo il 98,7% della capacità massima”. Si tratta di un progresso significativo rispetto alle versioni precedenti, che erano soggette a un notevole degrado.

Un’altra caratteristica distintiva della batteria è l’uso di una formula chimica liquida unica che carica il ferro con un elettrolita fosfato a pH neutro. La sostanza, l’acido nitrilotrimetilfosfonico azoto trifosfato (NTMP), è ampiamente disponibile per l’uso negli impianti di trattamento delle acque reflue per prevenire la corrosione.

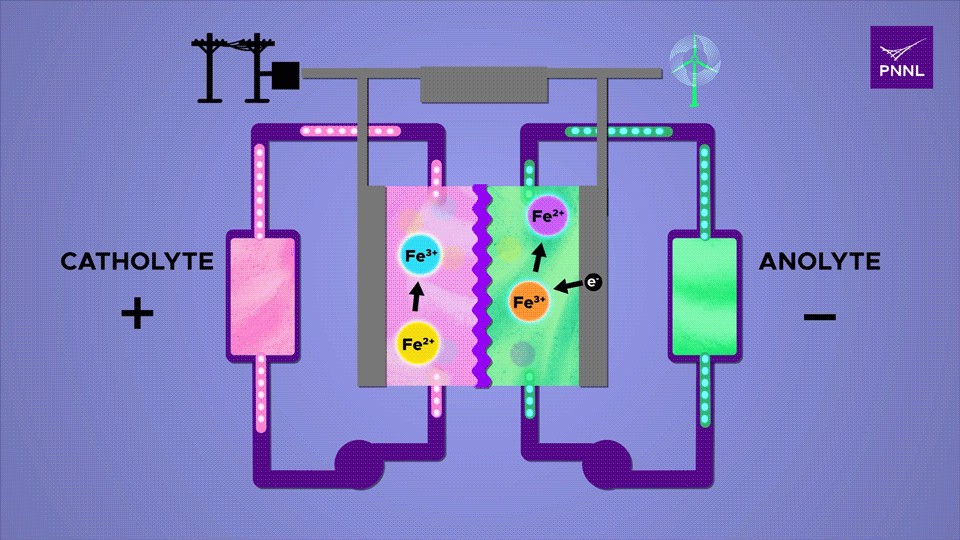

Le batterie a flusso utilizzate dai ricercatori presentano un design a doppia camera e una circolazione continua di fluidi elettrolitici e offrono una soluzione versatile per l’accumulo di energia. Le batterie si caricano attraverso una reazione elettrochimica e immagazzinano energia in legami chimici. Questa energia può quindi essere utilizzata per alimentare dispositivi elettrici.

A differenza delle batterie tradizionali, questi sistemi di flusso possono essere implementati su qualsiasi scala, dalle installazioni di laboratorio alle strutture urbane, e possono anche fungere da generatori di riserva per la rete elettrica.

Gli autori dello studio hanno evidenziato i vantaggi in termini di sicurezza del sistema di batterie a flusso a base d’acqua, in particolare il suo funzionamento a pH neutro nell’acqua. Inoltre, viene notato l’uso di reagenti ampiamente disponibili che non sono stati precedentemente esplorati per l’uso nelle batterie a flusso.

Nonostante l’attuale densità energetica di 9 wattora per litro (Wh/L), inferiore a quella dei sistemi al vanadio commercializzati, la batteria PNNL promette ulteriori miglioramenti. Gli autori intendono migliorare le prestazioni della batteria concentrandosi su aspetti quali la tensione di uscita e la concentrazione dell’elettrolita per aumentare la densità energetica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.