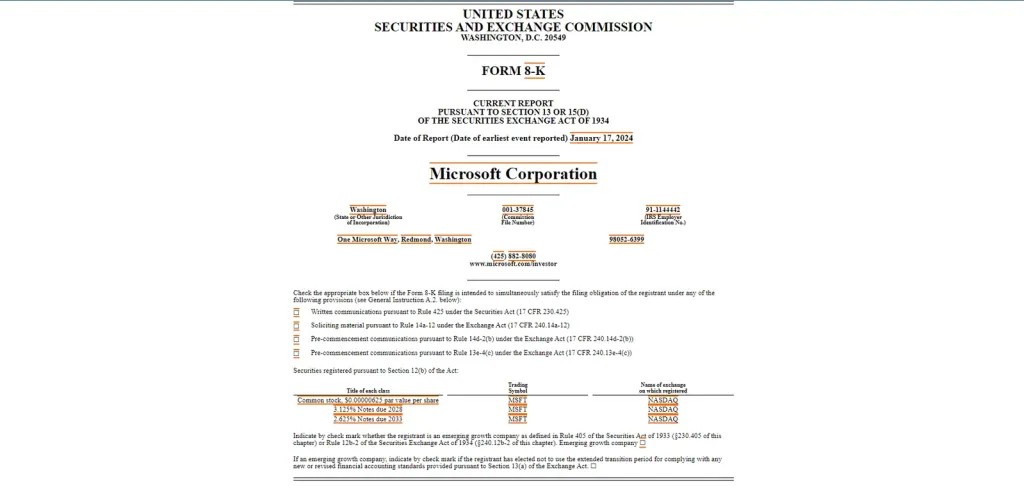

Gli hacker russi hanno fatto irruzione negli account di posta elettronica di alcuni dei massimi dirigenti di Microsoft, ha detto la società nella sera di venerdì 12 gennaio 2024.

Il team di sicurezza Microsoft ha rilevato un attacco ai sistemi aziendali e ha immediatamente attivato il processo di risposta agli incidenti indagando sulla questione interrompendo le attività dannose.

Microsoft ha identificato che dietro l’attacco è presente Midnight Blizzard, un attore sponsorizzato dallo stato russo noto anche come Nobelium.

A partire dalla fine di novembre 2023, l’autore della minaccia ha utilizzato un attacco di spraying password per compromettere un account tenant di test legacy. Questo per potersi fare strada e accedere a una percentuale molto piccola di account di posta elettronica aziendali Microsoft. Inclusi i membri del team dirigenziale e i dipendenti delle funzioni di sicurezza informatica.

Inoltre hanno preso di mira anche il team legal e di altre business unit esranedo alcune e-mail e documenti allegati. L’indagine ha indicato che inizialmente stavano prendendo di mira gli account di posta elettronica per informazioni relative alla stessa Midnight Blizzard. Microsoft sta avvisando i dipendenti a cui è stato effettuato l’accesso all’e-mail.

Nobelium è un gruppo di minacce informatiche sponsorizzato dallo stato russo. Viene comunemente noto come un Advanced Persistent Threat (APT) ed è stato associato a diverse attività di spionaggio cibernetico. Nobelium è noto per condurre operazioni sofisticate e mirate, con l’obiettivo di ottenere informazioni sensibili, influenzare eventi geopolitici o condurre attività di intelligence a beneficio del governo russo.

Il gruppo Nobelium è stato collegato a diversi attacchi cibernetici, inclusi quelli contro organizzazioni governative, enti di ricerca, società tecnologiche e altri obiettivi di rilevanza strategica. Le attività di Nobelium sono caratterizzate dalla loro persistenza nel tempo e dalla capacità di adattarsi alle contromisure di sicurezza adottate dalle organizzazioni bersaglio.

Va notato che, come in molte operazioni di spionaggio informatico, le attribuzioni precise possono talvolta essere complesse, e i gruppi possono cercare di mascherare la loro origine o confondere gli investigatori digitali. Tuttavia, Nobelium è stato oggetto di attenzione da parte di diverse agenzie di sicurezza e aziende di sicurezza informatica, che hanno documentato le sue attività nel corso degli anni.

L’attacco non è stato il risultato di una vulnerabilità nei prodotti o servizi Microsoft. Microsoft riporta che “Ad oggi, non vi è alcuna prova che l’autore della minaccia abbia avuto accesso agli ambienti dei clienti, ai sistemi di produzione, al codice sorgente o ai sistemi di intelligenza artificiale. Informeremo i clienti se è necessaria qualche azione”.

Questo attacco evidenzia il continuo rischio rappresentato per tutte le organizzazioni da attori di minacce di tipo nazionale dotati di risorse adeguate come Midnight Blizzard .

Per Microsoft, questo incidente ha evidenziato l’urgente necessità di muoversi ancora più velocemente. Occorre agire immediatamente per applicare gli standard di sicurezza ai sistemi legacy di proprietà di Microsoft e ai processi aziendali interni, anche quando questi cambiamenti potrebbero causare interruzioni ai processi aziendali esistenti.

Negli scenari sempre più frequenti di minacce informatiche, gli attacchi di Spraying Password emergono come una tattica subdola impiegata da cybercriminali per compromettere l’accesso a sistemi e account. Questa metodologia, differente dagli attacchi di forza bruta tradizionali, coinvolge un approccio più furtivo.

Nel contesto degli attacchi di Spraying Password, l’aggressore si distingue per la scelta mirata di credenziali, puntando su un numero limitato di password comuni. Invece di tentare un vasto assortimento di combinazioni, gli hacker si concentrano su un insieme limitato di password più frequentemente utilizzate o basate su trend osservati in precedenti violazioni di dati.

Questa tecnica si basa sull’idea che molti utenti, per comodità o mancanza di consapevolezza, optino per password prevedibili o facilmente indovinabili. Gli attaccanti sfruttano questa debolezza umana, cercando di ottenere l’accesso a account sensibili o sistemi critici.

Un aspetto cruciale degli attacchi di Spraying Password è la discrezione. Gli aggressori cercano di evitare l’individuazione effettuando tentativi di accesso limitati per evitare di attirare l’attenzione delle misure di sicurezza. Questo differisce dai tradizionali attacchi di forza bruta, in cui gli hacker eseguono numerosi tentativi in rapida successione.

Al fine di proteggersi da questi attacchi, gli utenti e le organizzazioni devono adottare pratiche di sicurezza robuste, come l’implementazione di password complesse e l’adozione di autenticazione a due fattori. Inoltre, la consapevolezza dell’importanza di evitare password prevedibili diventa essenziale nel mitigare gli effetti degli attacchi di Spraying Password e garantire la sicurezza digitale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…