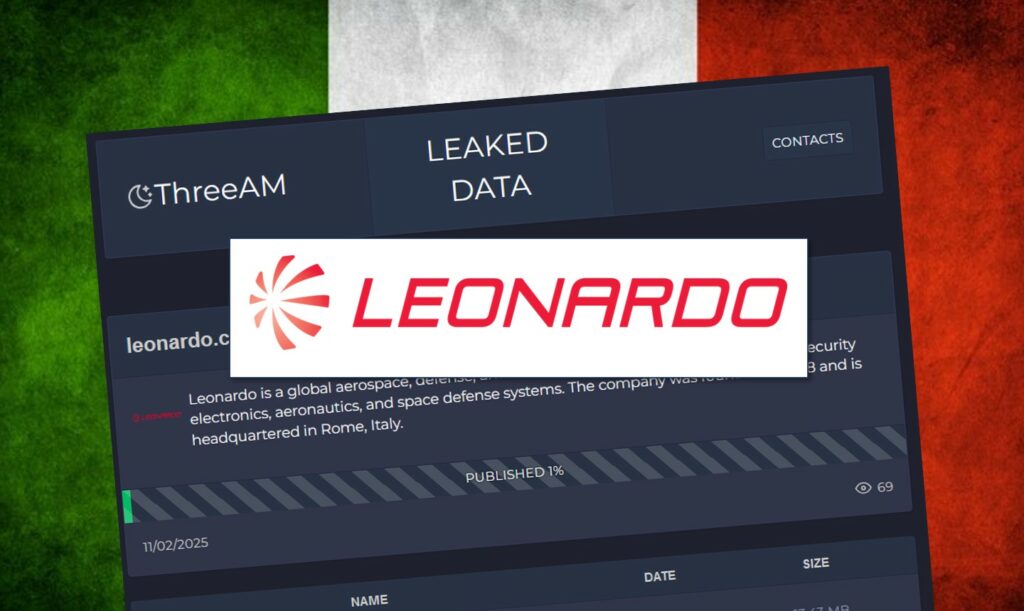

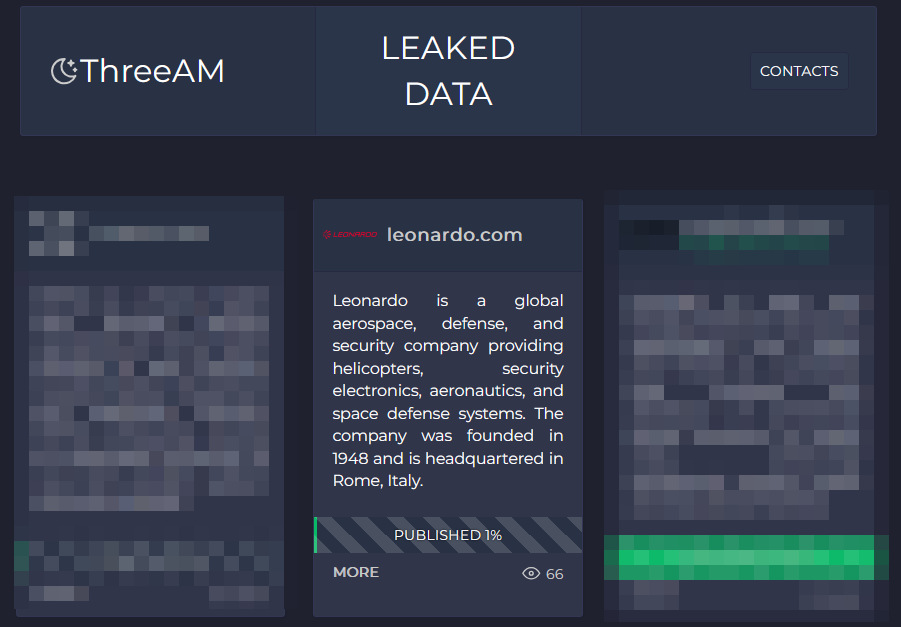

Pochi minuti fa, la banda di criminali informatici di ThreeAM rivendica all’interno del proprio Data Leak Site (DLS) un attacco informatico all’italiana Leonardo. Leonardo S.p.A. è una società italiana a controllo pubblico attiva nei settori della difesa, dell’aerospazio e della sicurezza. Il suo maggiore azionista è il Ministero dell’economia e delle finanze italiano, che possiede circa il 30% delle azioni.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

Nel post pubblicato nel Darkweb dai criminali informatici viene riportato che la gang è in possesso di dati, esfiltrati dalle infrastrutture IT dell’azienda o da un suo fornitore terzo.

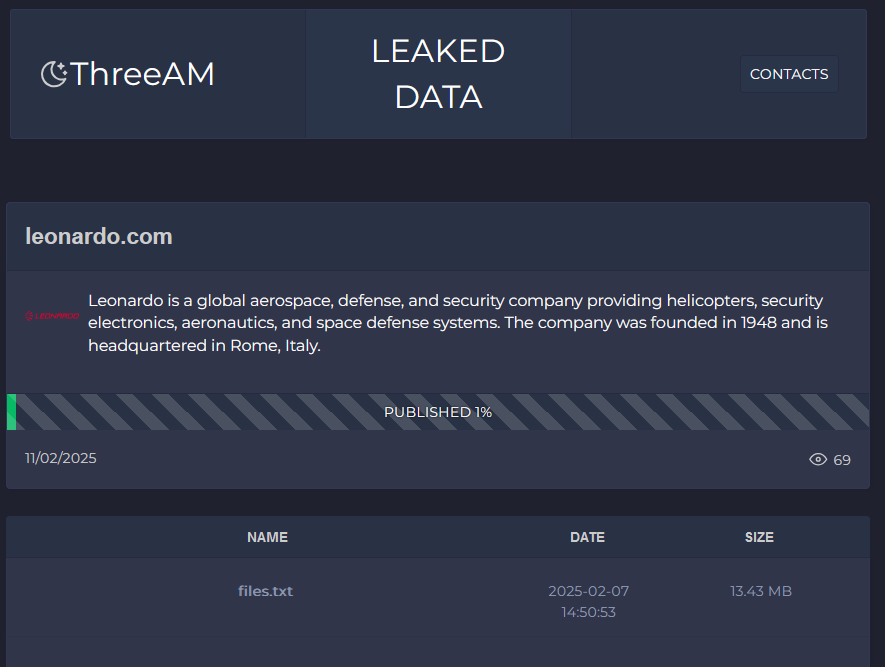

Sul sito della gang viene riportata la consueta “prograss bar” che rappresenta – a detta dei criminali – la percentuale dei dati pubblicati che ad oggi ammonta all’1% del totale.

Viene inoltre pubblicato un unico file dal nome “files.txt” che riporta la lista dei file presumibilmente esfiltrati nel presunto attacco informatico.

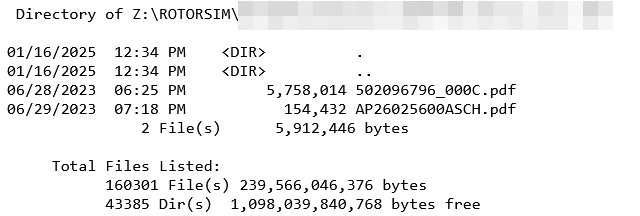

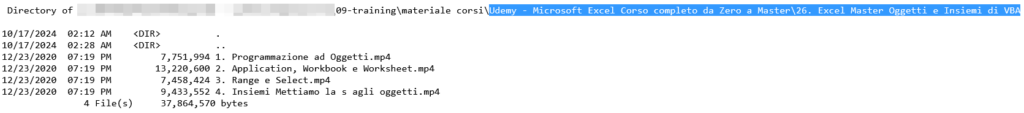

Alla fine del file, è presente la lista complessiva delle informazioni in esso contenuto e si tratta di 160.301 files per un totale di 239 GB di dati. Dando una occhiata ai nomi dei file contenuti nella lista sembra che siano presenti dei materiali relativi a corsi di formazione, manuali, guide di installazione, diagnostica e simulatori e altre informazioni.

Sembrerebbe quindi che le informazioni in mano a ThreeAM NON siano di carattere sensibile, anche se risulta difficile comprendere il reale impatto esclusivamente da un nome di un file.

Non è da escludere che possa trattarsi di una PDL (o di un disco condiviso) di un fornitore di terze parti e che quindi si possa configurare come un ennesimo attacco alla supply chain. Questo anche in relazione all’attenzione sulla sicurezza informatica da parte di Leonardo, azienda leader in Italia per la Cybersecurity che dispone di uno tra i SOC più all’avanguardia nel paese.

Abbiamo verificato che è presente in testa al file “files.txt” il nome di una persona che risulta lavorare in una azienda che fornisce soluzioni di supporto alla formazione e alle missioni in operazioni multi-dominio: aria, terra, mare, spazio e cyber.

Uno tra i loro prodotti si chiama ROTORSIM creato da una joint venture tra Leonardo Helicopters (ex AgustaWestland).

Se si va a vedere nel file pubblicato da ThreeAM, la directory principale è proprio “ROTORSIM“. Inoltre si tratta presumibilmente di un drive in sharing in quanto comincia con il suffisso “Z:\” e non come in una normale PDL con “C:\”.

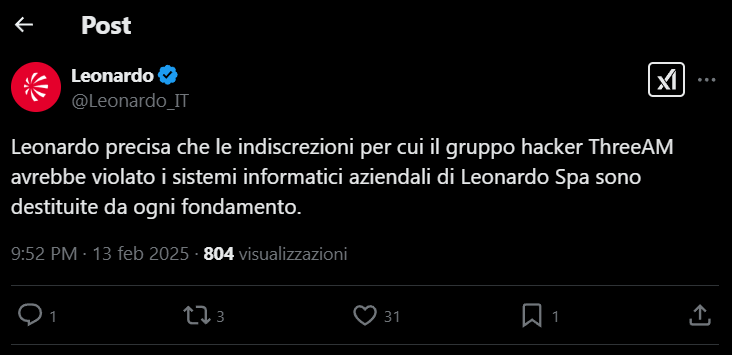

Leonardo pubblica un post pochi minuti fa su X che riporta quanto segue:“Leonardo precisa che le indiscrezioni per cui il gruppo hacker ThreeAM avrebbe violato i sistemi informatici aziendali di Leonardo Spa sono destituite da ogni fondamento.”

La pubblicazione del file contenente la lista delle informazioni e filtrate – come sanno i lettori di RHC – generalmente avviene quando ancora non è stato definito un accordo per il pagamento del riscatto richiesto da parte dei criminali informatici. In questo modo, i criminali minacciando la pubblicazione dei dati in loro possesso, aumentando la pressione verso l’organizzazione violata, sperando che il pagamento avvenga più velocemente.

Come spesso riportiamo, l’accesso alle Darknet è praticabile da qualsiasi persona che sappia utilizzare normalmente un PC. Questo è importante sottolinearlo in quanto molti sostengono il contrario, spesso nei comunicati dopo la pubblicazione dei dati delle cybergang ransomware e tali informazioni sono pubblicamente consultabili come fonti aperte.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

ThreeAM o 3AM sono venuto alla ribalta quando Symantec ha pubblicato un articolo nel suo blog su un’implementazione fallita del ransomware LockBit. Apparentemente, durante questa implementazione, l’affiliata LockBit ha tentato di implementare LockBit, ma alla fine ha implementato un nuovo ransomware con il nome di ThreeAM.

ThreeAM è un gruppo di criminalità informatica da “profitto” di lingua russa, e prendono di mira principalmente i paesi affiliati all’Occidente. Tuttavia, non sono solo un’opzione secondaria, 3AM Ransomware si distingue per le sue caratteristiche tecniche uniche. In particolare, il loro ransomware è sviluppato utilizzando Rust il che lo ha distinto come una nuova entità nella famiglia dei ransomware.

Funzionando come un eseguibile a 64 bit, è progettato per interrompere applicazioni, sistemi di backup e software di sicurezza. Prende di mira file specifici, li rinomina con un’estensione “.threeamtime” e mira a eliminare le copie Volume Shadow, mostrando le sue capacità distruttive.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…