Come abbiamo riportato recentemente, due vulnerabilità critiche sono state rilevate su due famosi prodotti di Fortinet: FortiNac e FortiWeb il 16 febbraio scorso.

I ricercatori di Horizon3 hanno rilasciato ieri un exploit proof-of-concept (PoC) per la vulnerabilità di gravità critica di FortiNAC.

Il fornitore ha avvertito che potrebbe essere sfruttato da un utente malintenzionato non autenticato per scrivere file arbitrari sul sistema e ottenere l’esecuzione di codice in modalità remota con i privilegi elevati.

Le organizzazioni che utilizzano FortiNAC dalla 9.4.0, dalla 9.2.0 alla 9.2.5, dalla 9.1.0 alla 9.1.7 e tutte le versioni 8.8, 8.7, 8.6, 8.5 e 8.3 sono invitate a dare la priorità nell’applicazione degli aggiornamenti di sicurezza disponibili.

Il PoC prevede la scrittura di un cron job in /etc/cron.d/ che si attiva ogni minuto per avviare una reverse shell che fornisce funzionalità di esecuzione di codice remoto.

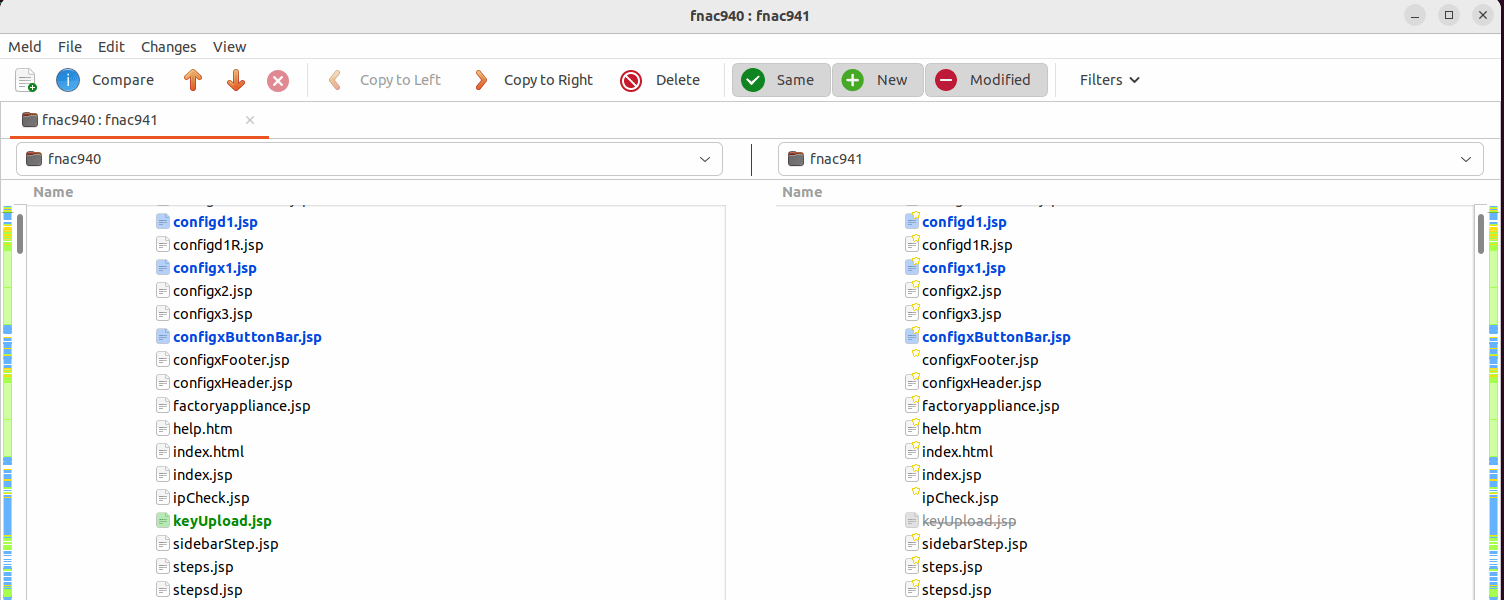

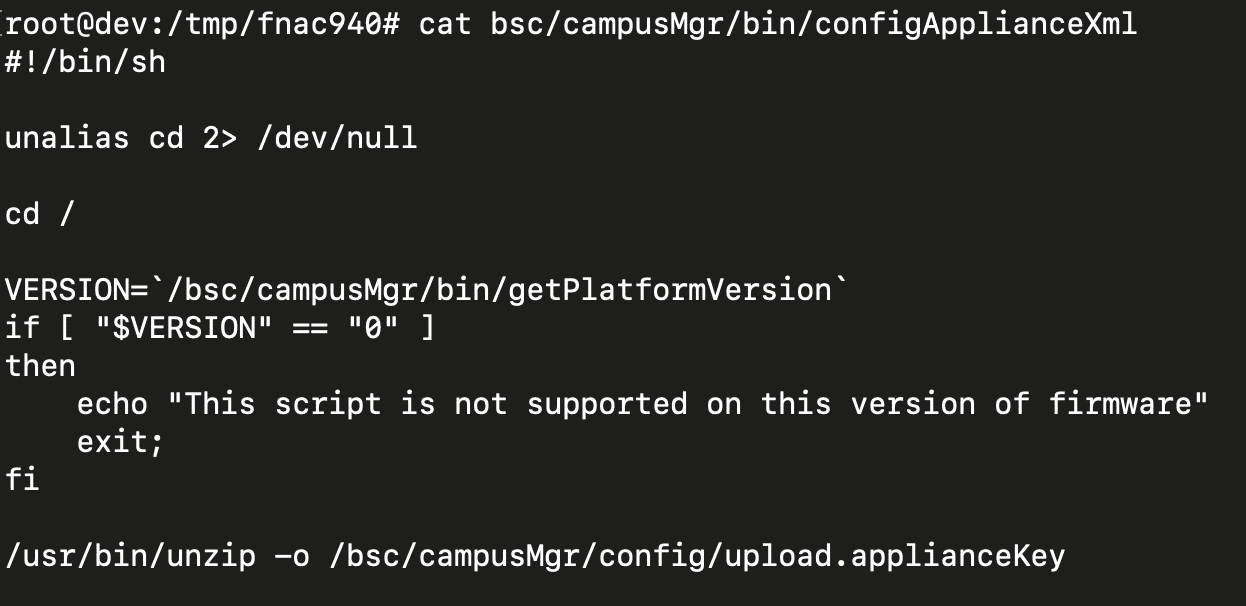

Gli analisti hanno scoperto che la correzione per il CVE-2022-39952 ha rimosso “keyUpload.jsp”, un endpoint che analizza le richieste di un parametro “key”, lo scrive su un file di configurazione e quindi esegue uno script bash, “configApplianceXml”.

Lo script bash esegue il comando ‘unzip’ sul file appena scritto, ma poco prima lo script chiama “cd /.”

“Unzip consentirà di posizionare i file in qualsiasi percorso purché non attraversino la directory di lavoro corrente”

Hanno spiegato i ricercatori di Horizon3 e hanno aggiunto: “Poiché la directory di lavoro è /, la chiamata unzip all’interno dello script bash consente di scrivere qualsiasi file arbitrario”.

Pertanto, un utente malintenzionato può creare un archivio ZIP che contiene il payload, specificando dove deve essere estratto e quindi inviarlo all’endpoint vulnerabile utilizzando il parametro key.

Il parametro ‘key’ assicura che la richiesta malevola raggiunga ‘keyUpload.jsp’, che è l’endpoint non autenticato che Fortinet ha rimosso nelle versioni fisse di FortiNAC.

Si consiglia tutti gli amministratori di FortiNAC di eseguire immediatamente l’upgrade a una versione del prodotto non interessata dalla vulnerabilità CVE-2022-39952.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…