Nella giornata di ieri, Fortinet ha rilasciato una patch in emergenza per una grave falla di sicurezza che colpisce il suo prodotto FortiOS SSL-VPN che sembra essere sfruttata attivamente dai criminali informatici.

Si tratta della CVE-2022-42475 con una severity CVSS pari a 9.3. E’ un altro bug critico che si riferisce a una vulnerabilità di buffer overflow che potrebbe consentire a un utente non autenticato di eseguire codice arbitrario e compromettere il sistema.

I prodotti dell’azienda interessati da questa nuova e critica vulnerabilità sono i seguenti:

“Siamo a conoscenza di un caso in cui questa vulnerabilità è stata sfruttata”

Ha affermato Fortiner esortando i clienti a muoversi rapidamente ad applicare gli aggiornamenti.

Le patch sono disponibili nelle versioni FortiOS 7.2.3, 7.0.9, 6.4.11 e 6.2.12, nonché nelle versioni FortiOS-6K7K 7.0.8, 6.4.10, 6.2.12 e 6.0.15.

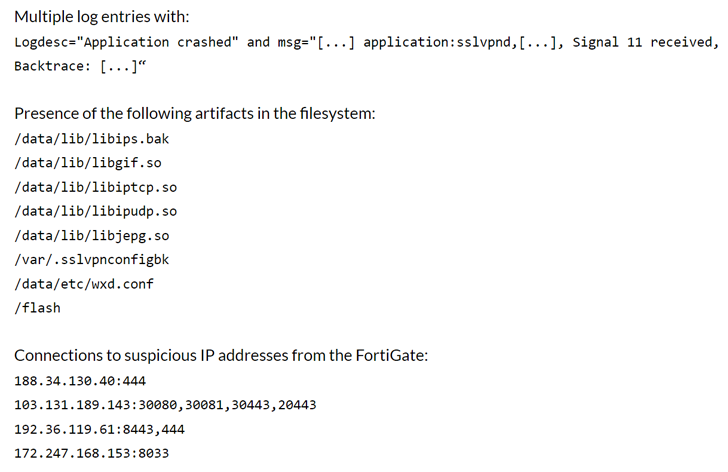

La società americana di sicurezza di rete ha anche pubblicato indicatori di compromissione (IoC) associati ai tentativi di sfruttamento, inclusi gli indirizzi IP e gli artefatti presenti nel file system dopo un attacco andato a buon fine.

Ovviamente, risultante importante aggiornare il prima possibile.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…