Microsoft ha corretto un bug di FabricScape nel framework dell’applicazione aziendale Service Fabric (SF) che consente a un utente malintenzionato di elevare i privilegi di root, assumere il controllo di un host e compromettere un intero cluster di Service Fabric.

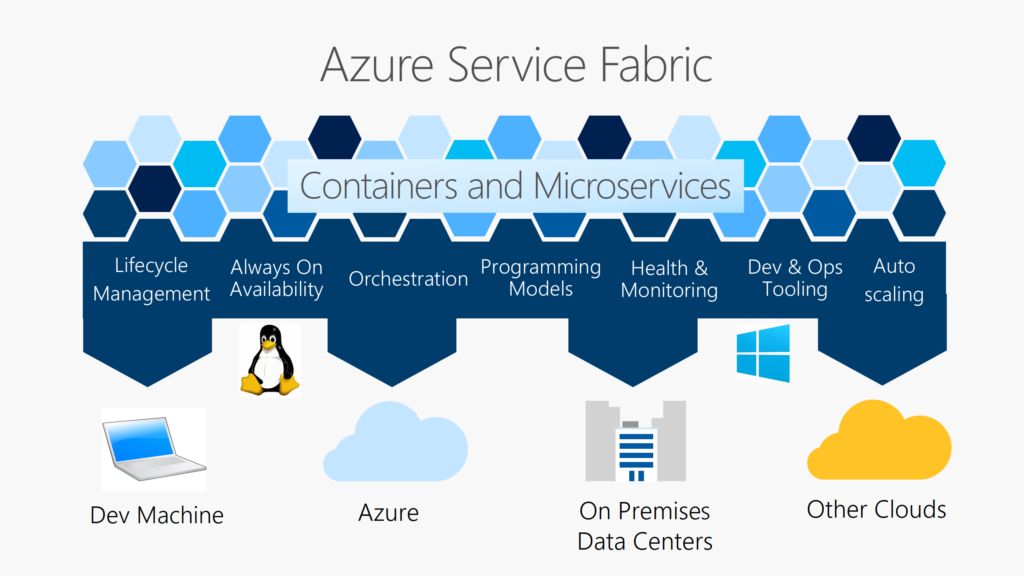

Azure Service Fabric è una piattaforma di sistemi distribuiti che semplifica la creazione di pacchetti, la distribuzione e la gestione di microservizi e contenitori scalabili e affidabili. Service Fabric affronta anche le sfide significative nello sviluppo e nella gestione di applicazioni cloud native.

Un elemento chiave di differenziazione di Service Fabric è la sua forte attenzione alla creazione di servizi con stato. È possibile utilizzare il modello di programmazione di Service Fabric o eseguire servizi con stato in contenitori scritti in qualsiasi linguaggio o codice. Puoi creare cluster di Service Fabric ovunque, inclusi Windows Server e Linux in locale e altri cloud pubblici, oltre ad Azure.

La vulnerabilità FabricScape CVE-2022-30137 è stata scoperta dai ricercatori dell’Unità 42 di Palo Alto Networks.

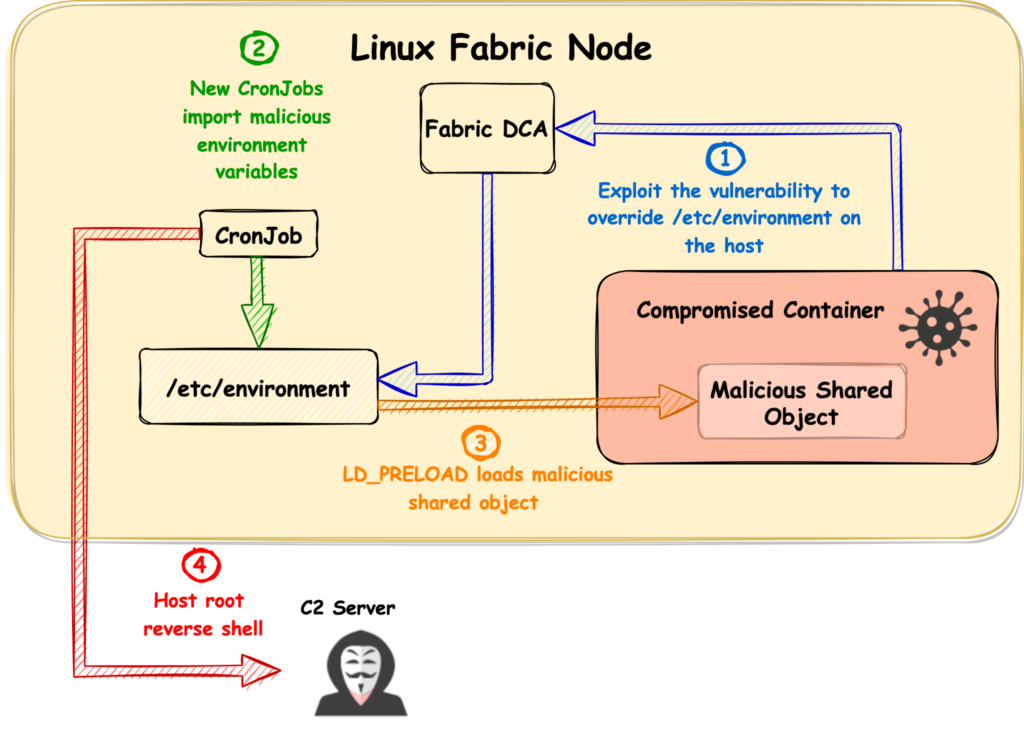

Il bug consente a un utente malintenzionato di sovrascrivere i file nel file system del dispositivo con contenuti dannosi creando collegamenti simbolici per eseguire il codice.

“Microsoft incoraggia i clienti a continuare a esaminare tutti i carichi di lavoro containerizzati a cui è consentito accedere ai propri cluster“

ha affermato Microsoft .

Redmond ha risolto la vulnerabilità rilasciando l’aggiornamento cumulativo di Microsoft Azure Service Fabric 9.0 il 14 giugno.

I clienti che hanno abilitato gli aggiornamenti automatici sui propri cluster Linux non devono intraprendere ulteriori azioni.

Tuttavia, gli utenti di Azure Service Fabric senza aggiornamenti automatici sono incoraggiati ad aggiornare urgentemente i propri cluster Linux all’ultima versione di Service Fabric.

“Anche se non siamo a conoscenza di alcun attacco che utilizzi questa vulnerabilità, vorremmo esortare le organizzazioni a intraprendere azioni correttive immediate“

ha affermato Palo Alto Networks.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…