Gli attacchi informatici sulle infrastrutture critiche nazionali, oggi si fanno in modo “controllato”. Questo è quanto sta succedendo in Iran dove non sono state bloccate tutte le pompe, ma è stata lasciata alla popolazione la possibilità di approvvigionamento in minima parte.

Infatti quasi il 70% delle stazioni di servizio iraniane hanno smesso di funzionare oggi a causa di un attacco informatico. Questo è stato riportato da Reuters, causato da un “problema software” che ha portato lunghe code di auto e residenti arrabbiati.

Il Ministero dell’Industria Petrolifera iraniana ha affermato che oltre il 30% delle stazioni di servizio sono ancora operative. Ci sono circa 33mila distributori di benzina nel Paese.

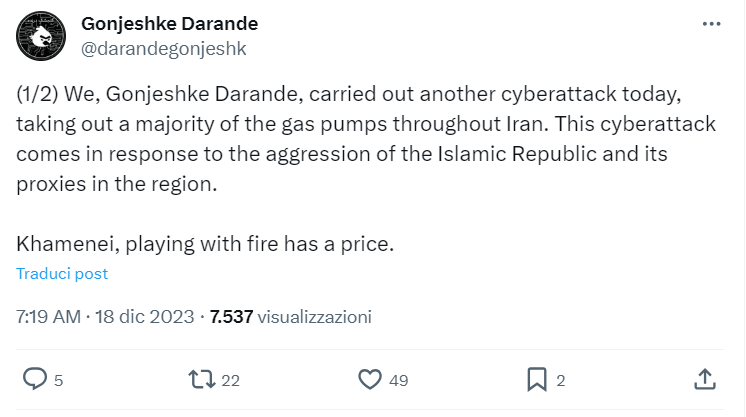

I media israeliani attribuiscono il problema al gruppo hacker Gonjeshke Darande (Passero predatore), presumibilmente associato a Israele.

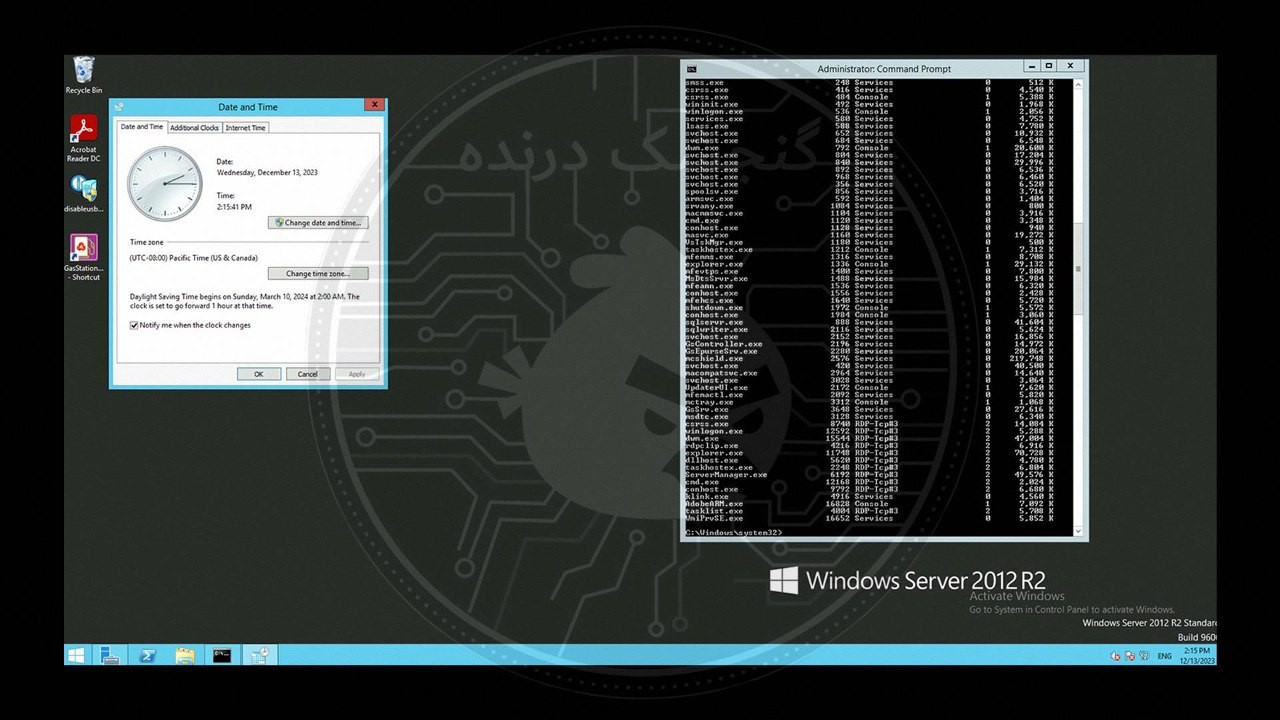

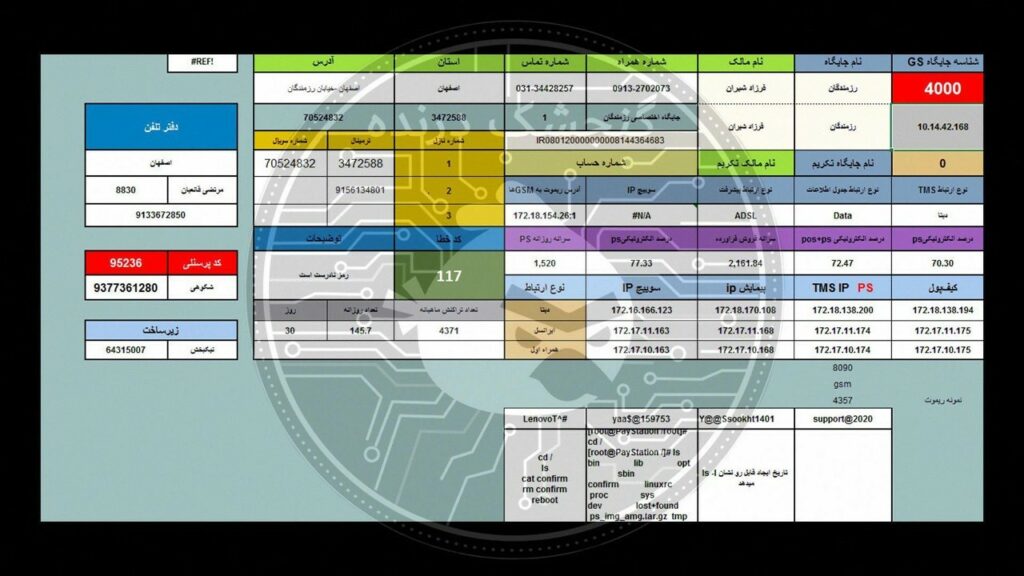

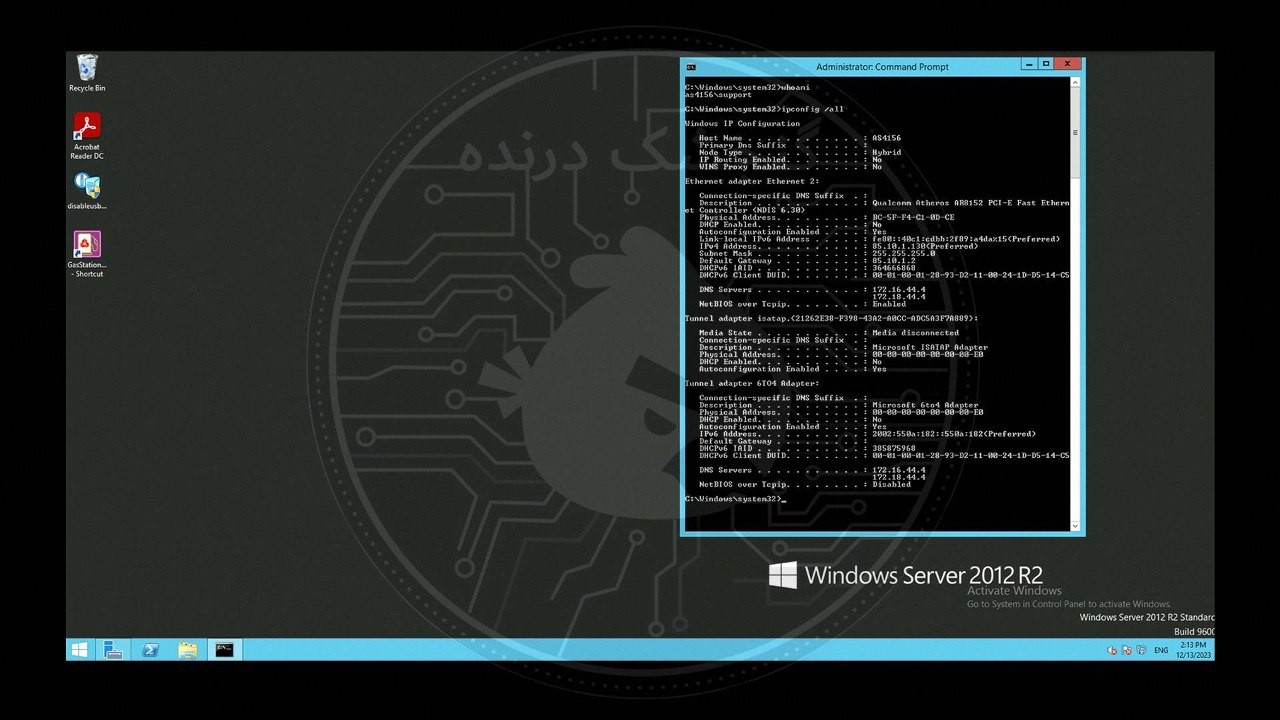

Il gruppo sostiene che l’attacco informatico è una risposta all'”aggressione della Repubblica islamica”. Gli hacker hanno anche pubblicato screenshot dei sistemi delle stazioni di servizio e, oltre agli screenshot del sistema violato, e hanno indicato a cosa hanno avuto accesso:

Nonostante le loro azioni dannose, gli hacker hanno allertato i servizi di emergenza in tutto il paese prima dell’inizio dell’operazione e si sono assicurati che alcune stazioni di servizio rimanessero illese nonostante l’accesso e la potenziale interruzione completa delle operazioni.

Il gruppo lo ha fatto perché, come nelle operazioni precedenti, questo attacco informatico è stato effettuato in modo controllato con misure in atto per limitare i potenziali danni ai servizi di emergenza.

Nel 2022, il gruppo Gonjeshke Darande ha hackerato una grande azienda siderurgica nel sud-ovest dell’Iran. L’azienda è stata costretta a fermare la produzione dopo essere stata colpita da un attacco informatico che ha preso di mira anche altri due stabilimenti, in quello che sembra essere uno dei più grandi attacchi di questo tipo al settore industriale strategico del Paese negli ultimi tempi.

L’Iran, da tempo sotto le sanzioni occidentali, ha difficoltà a ottenere hardware e software moderni, spesso facendo affidamento sull’elettronica cinese o su sistemi obsoleti che non vengono più aggiornati dai produttori.

Ciò rende più facile attaccare da parte dei potenziali hacker. In Iran sono diffuse versioni piratate di Windows e di altri programmi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…