Nelle ultime settimane, molte tensioni si sono concentrate tra Israele e l’Iran. Questi due attori regionali hanno costantemente navigato acque agitate, ma i recenti sviluppi hanno portato il confronto a un livello di pericolosa escalation.

Il primo ministro israeliano, Benyamin Netanyahu, ha dichiarato che Israele si sta preparando attivamente a un possibile attacco diretto da parte dell’Iran. Le sue parole riflettono un clima di crescente ansia e preparazione nel paese. Netanyahu ha sottolineato la determinazione di Israele nel difendersi da qualsiasi minaccia e ha espresso gratitudine per il sostegno ricevuto dagli Stati Uniti, dalla Gran Bretagna, dalla Francia e da altri alleati.

D’altra parte, l’Iran sembra essere coinvolto in azioni sempre più provocatorie. Poco fa sono stati lanciati dozzine di droni kamikaze verso Israele, come riportato da Axios. Questo fatto rappresenta un chiaro atto di aggressione.

Questi droni sono ora diretti verso obiettivi israeliani. Questo comportamento alimenta la preoccupazione per un’effettiva alleanza tra Iran e Russia, che potrebbe portare a ulteriori azioni destabilizzanti nella regione.

ISRAEL-IRAN – 4/13/24 – 4:45 PM EST:

— Global: Military-Info (@Global_Mil_Info) April 13, 2024

– Jordan will intercept any Iranian drones or aircraft that violate its airspace.

– IRGC announces that dozen of drones are heading to military targets in Israel.

– Iranian sources to Fars News Agency have said that the missile portion… pic.twitter.com/VLMxgfZ9oP

Nel mentre l’aereo del primo ministro israeliano Benyamin Netanyahu, “Kenaf Zion”, è decollato da Israele alla luce dei preparativi per un attacco da parte dell’Iran.

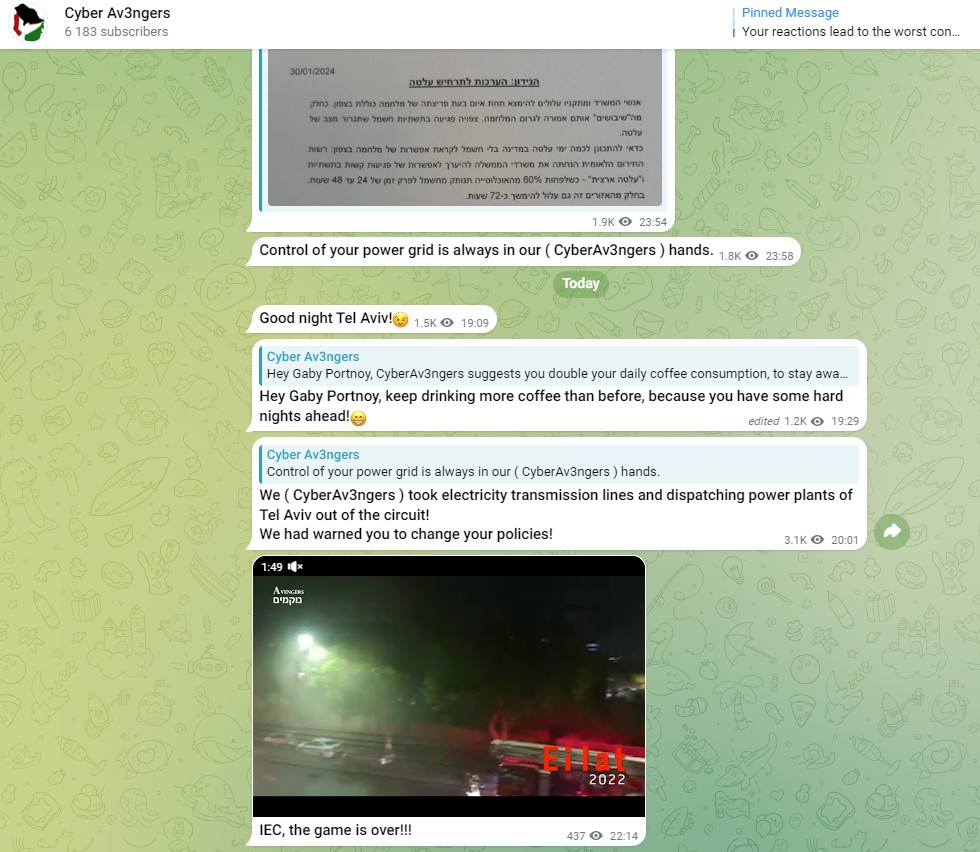

Parallelamente il gruppo hacker dei Cyber Av3ngers ha rivendicato un attacco alle centrali elettriche di Tel Aviv. Questo ci ricorda il preludio della guerra convenzionale prima dell’invasione dell’Ucraina da parte della Federazione Russa.

I “Cyber Avengers”, sono un gruppo hacker con presunti legami con l’Iran. Ancora non è chiaro se la loro rivendicazione sia coerente con un attacco realmente sferrato. Gli hacktivisti utilizzano situazioni ambigue riportate dai media per promuovere le proprie operazioni di informazione. Rivendicando questi attacchi, i Cyber Av3ngers possono instillare incertezza e qualche preoccupazione nei cittadini israeliani.

Sicuramente il gruppo di hacktivisti ha le capacità per effettuare attacchi di questa natura, in quanto hanno già in precedenza avuto un impatto sulla tecnologia operativa, soprattutto sui sistemi di trattamento dell’acqua.

Le tensioni tra Israele e l’Iran non sono nuove, ma la recente serie di eventi ha portato la situazione a un punto critico. Entrambe le parti sembrano determinate a difendere i propri interessi, ma il rischio di un conflitto aperto e di conseguenze catastrofiche per la regione è sempre più concreto.

Noi (CyberAv3ngers) abbiamo eliminato dal circuito le linee di trasmissione dell'elettricità e le centrali elettriche di dispacciamento di Tel Aviv!

Ti avevamo avvertito di cambiare le tue politiche!La comunità internazionale deve intervenire con urgenza per calmare le acque e cercare una soluzione diplomatica a questo pericoloso confronto. Altrimenti, il Medio Oriente rischia di precipitare in un’escalation di violenza senza controllo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…