Un team dell’Università Martin Luther di Halle-Wittenberg, dell’Università Johannes Gutenberg di Magonza e dell’Università di Scienze Applicate di Magonza ha svelato un sistema di intelligenza artificiale in grado di decifrare antichi testi cuneiformi. Questa nuova tecnologia, che sfrutta i modelli 3D, rappresenta un progresso significativo nella comprensione di una delle prime forme di scrittura dell’umanità.

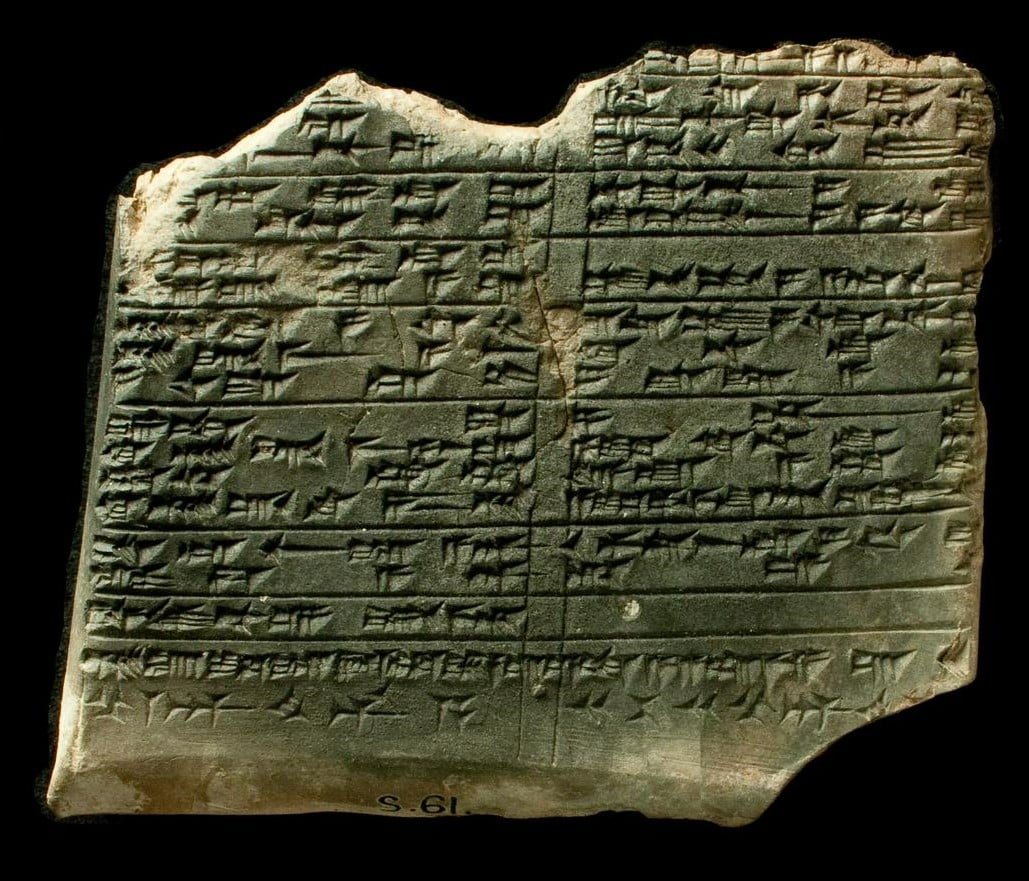

Pubblicato sulla rivista The Eurographics Association, lo studio dei ricercatori si è concentrato su una serie di tavolette cuneiformi della collezione Frau Professor Hilprecht. Queste tavolette provengono principalmente dall’antica Mesopotamia, una regione storica dell’attuale Iraq.

Spesso definita la culla della civiltà, quest’area è il luogo in cui si svilupparono alcune delle prime società umane. Su queste tavolette, in particolare, sono incisi una serie di simboli, segni e cunei che formano le lingue della regione, come il sumero, l’assiro e l’accadico. Il team si è rivolto all’intelligenza artificiale per chiedere aiuto.

Utilizzando un nuovo processo di intelligenza artificiale per decodificare antiche tavolette cuneiformi, hanno sfruttato un sofisticato modello di intelligenza artificiale basato sull’architettura R-CNN (Convolutional Neural Network), un sistema specializzato progettato per il riconoscimento degli oggetti. Lo studio ha utilizzato un set di dati unico costituito da modelli 3D di 1.977 tavolette cuneiformi, con annotazioni dettagliate di 21.000 segni cuneiformi e 4.700 cunei.

La metodologia dell’intelligenza artificiale prevedeva una pipeline in due parti: inizialmente, un rilevatore di segni, costruito su un modello RepPoints con un backbone ResNet18, identificava i caratteri cuneiformi sui tablet. In termini semplici, il modello RepPoints analizza la raccolta ResNet18 di immagini collegate alle lingue mesopotamiche e quindi combina i modelli per “vedere” il testo.

Questo passaggio è stato fondamentale per individuare accuratamente i segnali. Successivamente, il rilevatore di cunei, utilizzando Point R-CNN con funzionalità avanzate come Feature Pyramid Network (FPN) e RoI Align, ha classificato e previsto le posizioni dei cunei, che costituiscono la base degli elementi fondamentali della scrittura cuneiforme, consentendo all’IA di leggerli.

Questi strumenti prendono le scansioni 3D delle tavolette e vagliano la moltitudine di misurazioni di cose come la profondità dell’impressione lasciata dallo stilo nell’argilla o la distanza tra i simboli e i cunei. Questo approccio ha consentito all’intelligenza artificiale di superare le sfide poste dalle tradizionali fotografie 2D, come illuminazione incoerente e distrazioni cromatiche, fornendo così un’analisi più accurata dei testi antichi.

La ricerca tradizionale sui testi antichi utilizza un software di riconoscimento ottico dei caratteri (OCR), che converte le immagini scansionate o le fotografie 2D della scrittura in testo leggibile dalla macchina.

“L’OCR di solito funziona con fotografie o scansioni. Questo non è un problema per l’inchiostro su carta o pergamena. Nel caso delle tavolette cuneiformi, tuttavia, le cose sono più difficili perché la luce e l’angolo di visione influenzano notevolmente il modo in cui alcuni caratteri possono essere identificati”, ha affermato il coautore Ernst Stötzner.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…