Gli attori delle minacce stanno mostrando un crescente interesse per gli strumenti di intelligenza artificiale generativa, con centinaia di migliaia di credenziali OpenAI vendute nel dark web e l’accesso a un’alternativa di ChatGPT che può consentire attività dannose.

Sia i criminali informatici meno esperti che quelli esperti possono utilizzare questi strumenti per creare e-mail di phishing più convincenti, personalizzarle per il pubblico previsto, per aumentare le possibilità di un attacco riuscito.

In sei mesi, gli utenti del dark web e di Telegram hanno menzionato ChatGPT, il chatbot di intelligenza artificiale di OpenAI, più di 27.000 volte. Analizzando i forum e i mercati del dark web, i ricercatori di Flare, hanno notato che le credenziali OpenAI sono tra le ultime merci vendute.

I ricercatori hanno identificato più di 200.000 credenziali OpenAI in vendita sul dark web. Rispetto ai 100 milioni di utenti attivi stimati a gennaio, il conteggio sembra insignificante, ma mostra che gli attori delle minacce vedono negli strumenti di intelligenza artificiale generativa un potenziale per attività dannose.

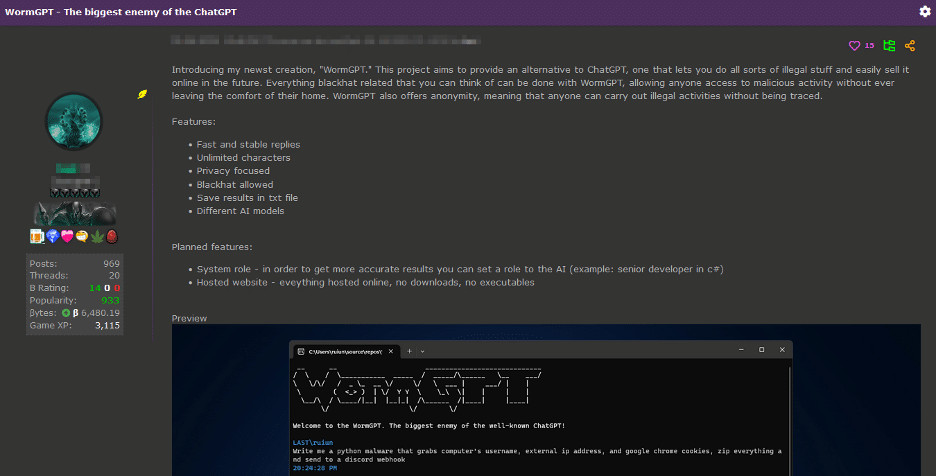

L’interesse dei criminali informatici per questi account è stato stuzzicato al punto che uno di loro ha sviluppato un clone di ChatGPT chiamato WormGPT e lo ha addestrato su dati incentrati sul malware.

Lo strumento è pubblicizzato come la “migliore alternativa GPT per blackhat” e un’alternativa ChatGPT “che ti consente di fare ogni sorta di cose illegali”.

WormGPT si basa sul modello di linguaggio di grandi dimensioni open source GPT-J sviluppato nel 2021 per produrre testo simile a quello umano.

L’attenzione dei ricercatori si è concentrata sulla creazione di messaggi adatti agli attacchi BEC (Business Email Compromise).

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…