Le società di intelligence sulle minacce Flashpoint e blockchain forensics di Chainanalysis hanno riferito che il mercato russo del dark web Hydra ha registrato una crescita del 624% tra il 2018 e il 2020. Questa crescita record ha portato a circa 1,37 miliardi di dollari di guadagni riversati in criptovaluta nel 2020.

Gli elevati volumi di transazioni annuali hanno reso il mercato un attore chiave nel 2020 rispetto a 9,4 milioni di dollari movimentati nel 2016. Di conseguenza, Hydra rappresenta oltre i tre quarti dei ricavi del mercato darknet a livello globale.

Di conseguenza, Hydra è emersa come un hotspot per le transazioni crittografiche illegali nell’Europa orientale, dove l’adozione di criptovalute è alta.

Il mercato ha attirato criminali informatici di alto profilo, tra cui la banda DarkSide responsabile dell’attacco ransomware Colonial Pipeline. Secondo The Hacker News, gli autori del ransomware hanno inviato 17,5 milioni di dollari o il 4% dei loro guadagni all’Hydra.

Sebbene il numero di acquisti darknet sia diminuito durante la pandemia, i ricavi totali sono aumentati del 23% a 1,75 miliardi di dollari nel 2020. Hydra ha realizzato un profitto di 1,37 miliardi di dollari durante la pandemia nel 2020, rispetto ai 9,4 milioni del 2016.

Hydra attribuisce la sua crescita alla resilienza contro gli attacchi dei concorrenti, le repressioni delle forze dell’ordine e gli abusi da parte dei commercianti. Flashpoint e Chainanalysis ha notato che il mercato darknet è andato offline solo temporaneamente durante l’insorgenza di COVID-19 alla fine di marzo.

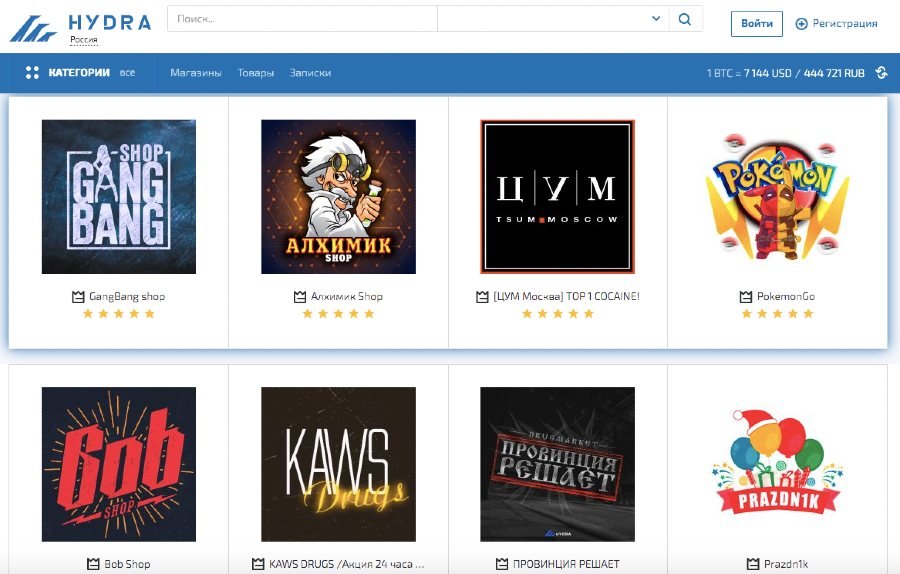

Sviluppato come piattaforma di commercio di narcotici nel 2015, il mercato darknet ha diversificato i suoi prodotti per includere tutte le attività criminali.

Gestito da una banda di 11 membri, il sito funge da intermediario per fornire servizi di prelievo di Bitcoin per carte di credito rubate, valuta falsa, identità rubate, carte SIM, e molto altro.

Hydra fornisce anche metodi di prelievo di contanti “fisici” noto come “Tesoro nascosto” che fornisce ai criminali una valuta forte facilmente accessibile in luoghi pubblici segreti.

“Questa tecnica di prelievo fisico richiede agli acquirenti dei clienti di assumere corrieri designati (“kladmen”) per seppellire i contanti sottoterra in sacchetti sigillati sottovuoto all’interno di luoghi specifici concordati affinché i venditori possano scavare in seguito”, ha spiegato il rapporto.

Una volta che il denaro è assicurato, i venditori potrebbero seppellire i farmaci nello stesso luogo o spedirli con altri mezzi. Queste operazioni Hydra “simili a Uber” riducono i rischi associati alle spedizioni e ai pagamenti di droga, rendendo la piattaforma il punto di uscita preferito per il riciclaggio di denaro proveniente dalla droga.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…