Mentre l’amministrazione Biden lancia una nuova strategia nazionale contro le minacce informatiche – in prima linea nelle crisi geopolitiche – indica Cina, Russia, Iran, Corea del Nord e altri stati autocratici come presunti colpevoli per lo “sconsiderato disprezzo per lo stato di diritto e i diritti umani nel cyberspazio”.

Questa strategia richiederà la cooperazione di chi “la pensa allo stesso modo”, tenendo conto che proprio i paesi da dove arrivano le minacce, dimostrano competitività diplomatica, in particolare la Cina, che manda segnali di un suo rafforzamento in una delle aree più complesse del pianeta: il Medio Oriente. Questione che determina anche il peggioramento delle relazioni sino-americane, caratterizzate da concorrenza che probabilmente durerà nei decenni a venire e che dovrà spingere le due economie a determinare i termini di coesistenza e sviluppare nuovi canali di comunicazione, compresi quelli che riguardano il settore militare.

Il depotenziamento delle tensioni e la de-escalation tra Iran e Arabia Saudita, sembra abbia preso forma – a seguito della mediazione cinese – attraverso una mossa a sorpresa: il ripristino dei rapporti diplomatici interrotti dal 2016 e basati sui principi di sovranità e non-interferenza.

Un evento, questo, importante, soprattutto perché vede un riavvicinamento dei due più grandi produttori di petrolio nel Medio Oriente, che andrebbe a confermare la formazione di un sistema ‘post-occidente’, lanciando un messaggio importantissimo: ‘siediti e parla’ afferma Hussein Askary (direttore del China Power and World Security Program e Belt and Road Institute – Svezia – intesi come pacchetto unico oggi). In breve, la diplomazia è l’unica strada per risolvere i problemi.

La mediazione di Pechino sottolinea però anche le grandi ambizioni cinesi in Medio Oriente, al momento indispensabili nella regione, a garanzia della sicurezza energetica e del mantenimento del flusso delle importazioni. Da notare il grande impegno cinese nella progettazione di grandi opere e infrastrutture (Iran, Russia, Africa). Non solo: in febbraio il ministero degli Esteri di Pechino ha pubblicato un nuovo documento concettuale sulla Global Security Initiative (GSI) che cerca di inquadrare la Cina come una valida alternativa agli Stati Uniti come partner di sicurezza internazionale e regionale.

Nel momento in cui il direttore generale dell’NSA, Paul Nakasone, dichiara Tik Tok – proprietà di Bytedance, con legami con il Partito Comunista Cinese (PCC) – una “pistola carica” contro i giovani americani, la maggior parte con l’età per votare, la Cina sembra interessarsi sempre di più all’Hub tecnologico dell’Arabia Saudita che rappresenta una piattaforma ideale per presentare i suoi progressi nel cloud e nell’intelligenza artificiale. Huawei Cloud ha infatti annunciato i suoi progetti di investimento ($ 400 milioni) per i prossimi 5 anni.

Tuttavia il crescente rapporto Cina/Arabia Saudita non si tradurrà facilmente in un rapporto di sicurezza poiché l’Arabia Sausita legata anche ad una partnership strategica (Comunicato di Jeddah) guarda ancora agli USA e contemporaneamente lavora ad un terzo polo, la rinnovata partnership Arabia Saudita/India nei settori tecnologia, innovazione e imprenditorialità digitale: vedremo entrarvi anche gli USA?

Dall’altra parte gli USA – spinti anche da interessi economici – attraverso CENTCOM (United States Central Command), cercano di stabilizzare l’area, soprattutto contro le influenze radicali iraniane. L’area medio-orientale infatti, rimane al momento calda : mentre l’asse iranaino scita sembra stia crescendo, costituendo collettivamente una chiara e attuale minaccia – Hezbollah, Hamas, gli Houthi nello Yemen e le milizie sciite in Iraq – per gli stati del Golfo e per Israele, fattori strategici spingono Israele, i paesi sunniti – Arabia Saudita, Egitto, Giordania e gli stati del Golfo – ad unirsi in una più stretta collaborazione per ciò che sentono una minaccia alla sicurezza comune. Collaborazione cui al centro si trova la spinta alla normalizzazione degli accordi di Abramo – tra gli stati del Golfo e Israele. Accordi che si vogliono espandere in materia di collaborazione informatica esistente tra Stati Uniti, Israele ed Emirati Arabi Uniti e che includerà anche Bahrain e Marocco.

L’Arabia Saudita, dal canto suo, ha fatto sapere che le relazioni con Israele non saranno normalizzate fino alla creazione di uno stato palestinese e i conflitti tra Israele e Palestina possono rendere difficile il raggiungimento di un accordo. In questo scenario, per Israele, l’Iran è il nemico numero uno, insieme a Hezbollah e Hamas: se si torna ad ipotizzare attacchi preventivi contro i siti nucleari iraniani, è soprattutto nel cyberspazio che il “conflitto” si sta intensificando sempre di più.

Il numero di attacchi informatici da parte dell’Iran contro obiettivi israeliani è infatti raddoppiato nell’ultimo anno allo spionaggio informatico al ransomware e agli attacchi alle infrastrutture nazionali critiche. Centinaia di attacchi ogni mese, con un numero sempre più crescente di gruppi coinvolti. Questo ha spinto Israele a progettare una “cyber iron dome” con nuovi meccanismi e tecnologie per rafforzare la sfera della sicurezza informatica, “ridurre gli attacchi informatici, fornire nuovi big data e un approccio generale AI [intelligenza artificiale] per sincronizzare il rilevamento in tempo reale a livello nazionale”.

“Il Cyber-Dome […] sincronizzerà il rilevamento, l’analisi e la mitigazione delle minacce in tempo reale a livello nazionale”.

Gaby Portnoy, direttore generale della direzione informatica.

La creazione di una “cupola di ferro” per proteggere i suoi sistemi IT e di difesa critici, si basa sullo stesso concetto dell’intercettazione dei razzi lanciati da Gaza: situazione in cui gli attacchi informatici hanno avuto un impatto trascurabile. Eppure la cyber-dome potrebbe essere creata entro tre anni – al costo di quasi 27,6 milioni di dollari secondo BankInfoSecurity – e vanterebbe una collaborazione internazionale (tanto per citare IBM, Lockheed Martin, Microsoft e Qualcomm) e soprattutto sulla condivisione di dati, grazie ai quali, non solo il sistema identificherebbe le minacce fornendo indicazioni precise sulla loro origine e mitigandole proteggendo i sistemi, ma potrebbe lanciare attacchi di offensiva – da parte del comando informatico delle forze di difesa israeliane – contro gli aggressori. Agli antipodi del Cyber-Dome si sta già lavorando ad una piattaforma condivisa con i paesi dell’Accordo di Abramo: Bahrain, Marocco e Emirati Arabi Uniti.

Non ultima la partnership Israele-USA. Il segretario per la Difesa americano, Lloyd J. Austin III ha recentemente ribadito: “L’impegno dell’America per la sicurezza di Israele è ferreo e tale rimarrà. Come ha affermato il presidente Biden durante la sua visita in Israele lo scorso anno, il legame tra il popolo israeliano e il popolo americano è profondo”.

Comprendere chi sono gli aggressori e da dove arriverà il loro attacco è la sfida all’ordine del giorno, questo per impedire che si materializzi. Nel Medio Oriente- così come nell’Occidente – la guerra cibernetica influisce sui problemi di sicurezza regionale e il suo basso costo la rende un’arma per gli attori sia non statali che nazionali per promuovere i propri obiettivi geopolitici. Va da sé che contrastarla è una priorità, laddove l’ascesa delle reti sta rimodellando anche il terrorismo nell’era dell’informazione.

Nel 2023, e solo per citarne alcuni, l’attacco DDoS che ha disattivato il sito web Banca centrale iraniana e gli attacchi diretto alle piattaforme di social network locali Bale e Rubika, gli attacchi di febbraio al sito web dell’agenzia di stampa ufficiale algerina, contrastati attivamente e attribuiti dal governo algerino a “Israele, Marocco e alcune aree in Europa”. L’attacco DDoS all’agenzia di stampa marocchina Maghreb Arab Press (MAP), e le ultime accuse di Israele dell’attacco ai siti web contro l’Israel Institute of Technology (Technion), attribuito al gruppo MuddyWater – affiliato al Ministero dell’intelligence e della sicurezza iraniano – con malware progettato per crittografare i sistemi operativi.

Tutti incidenti questi che non possono essere spiegati al di fuori del contesto delle tensioni geopolitiche regionali, in una “guerra” che si sta intensificando sempre di più.

A questi incidenti si aggiungono le Psy Ops potenziate grazie a Twitter che secondo l’indagine di Lee Fang, giornalista di The Intercept – e almeno fino a maggio 2022 – ha garantito una maggiore visibilità proprio agli account gestiti dallo US Central Command (CENTCOM), per amplificare la propaganda sulle attività dell’esercito degli Stati Uniti in Medio Oriente, comprese le critiche all’Iran.

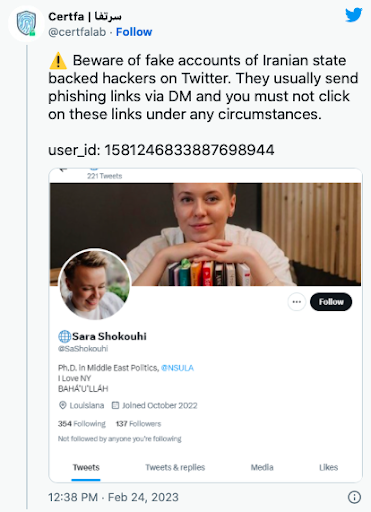

CENTCOM- secondo Fang – ha nascosto la sua proprietà degli account, in alcuni casi utilizzando immagini del profilo e biografie false per dare l’impressione che fossero gestiti da civili in Medio Oriente. Non ultimo su Twitter il caso di campagne spear phishing ad hoc – che utilizzano falsi account come quello di Sara Shokouhi – prodotte da hacker collegati all’Iran per prendere di mira diversi ricercatori focalizzati sul Paese. Gli hacker – secondo Secureworks – possono essere associati al gruppo Cobalt Illusion – noto anche come Charming Kitten, APT42 o Phosphorus — hanno utilizzato il personaggio di Shokouhi per contattare ricercatori legittimi chiedendo se fossero interessati a contribuire a un prossimo rapporto del Consiglio Atlantico.

L’economia dei Paesi dell’aggregato geoeconomico BRICS (Brasile, Russia, India, Cina e Sudafrica), è cresciuta esponenzialmente a confronto di quella occidentale al pari dell’esplosione demografica (41% della popolazione mondiale), non solo: con la guerra in Ucraina c’è stata un’ulteriore spinta. Ai BRICS L’ Algeria ha presentato la domanda di adesione, così come Iran e Argentina, mentre Arabia Saudita, Indonesia, Bangladesh, Egitto, Uruguay hanno espresso l’intenzione di entrarvi.

Nonostante la volontà di creare una futura moneta unica e un sistema favorevole ai propri scambi, l’equilibrio geopolitico e geoeconomico con Cina, Europa e Stati Uniti, è ‘ancora’ la strada intrapresa. Ma il fronte comune e motivo della sinergia è anche la trasformazione digitale – dato il fatto che la crescita di Internet dat crescendo esponenzialmente – all’interno della quale entra un triplice obiettivo:

Il triplice obiettivo si fonda sulla consapevolezza della futura e vicina crescita di Internet in Asia, America Latina e Africa e, in particolare, nei paesi BRICS, con quel miliardo di utenti in più ai quali dovrà essere garantito un cyberspazio digitale pacifico, sicuro e aperto.

I paesi BRICS si sono impegnati così, a perseguire anche una cooperazione – sempre più esplicita dalla Dichiarazione di Nuova Delhi del 2021 – sulle questioni di sicurezza informatica, anche “stabilendo quadri giuridici di cooperazione” e accordi intergovernativi sulla sicurezza informatica, che assume una crescente rilevanza. La sicurezza informatica è infatti stata scelta come primo tema e preoccupazione generale per tutti i paesi BRICS (come nel resto del mondo), prima che alcuni dei principali rischi e minacce impattino anche sulle persone e sui servizi pubblici.

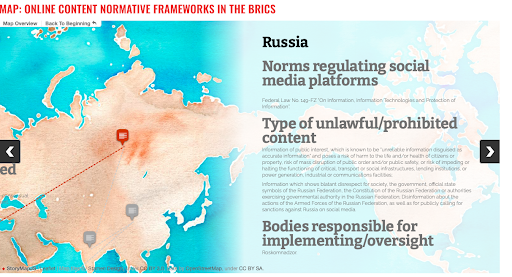

Situazione complessa per le diverse politiche, particolarità legali e culturali, in merito ad esempio nell’affrontare la criminalità informatica: differenze e similitudini che si possono osservare sulla mappa del Cyber Brics.

Cina, India e Russia preferiscono coordinare le loro iniziative a riguardo all’interno delle Nazioni Unite, con il ruolo riconosciuto di principale coordinatore nella lotta al terrorismo.Tuttavia, nonostante le iniziali questioni divergenti alla sicurezza informatica nei BRICS, negli ultimi due anni c’è stato un rinnovato allineamento delle agende politiche digitali su priorità chiave: la protezione e la sicurezza dei dati, la regolamentazione dei contenuti online e la criminalità informatica. Ultimo ma non meno importante una solidità a livello giuridico riguardante la sicurezza informatica (O.T.).

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…