6 giugno 2024 – TeamViewer ha rilevato un’irregolarità nell’ambiente IT aziendale interno. Come riportato nel nostro precedente articolo, TeamViewer ha confermato che mercoledì 26 giugno 2024 il loro team di sicurezza ha rilevato un’irregolarità nel loro ambiente IT aziendale interno.

L’azienda ha rassicurato i propri clienti dichiarando che questo ambiente è “completamente indipendente dall’ambiente del prodotto.”

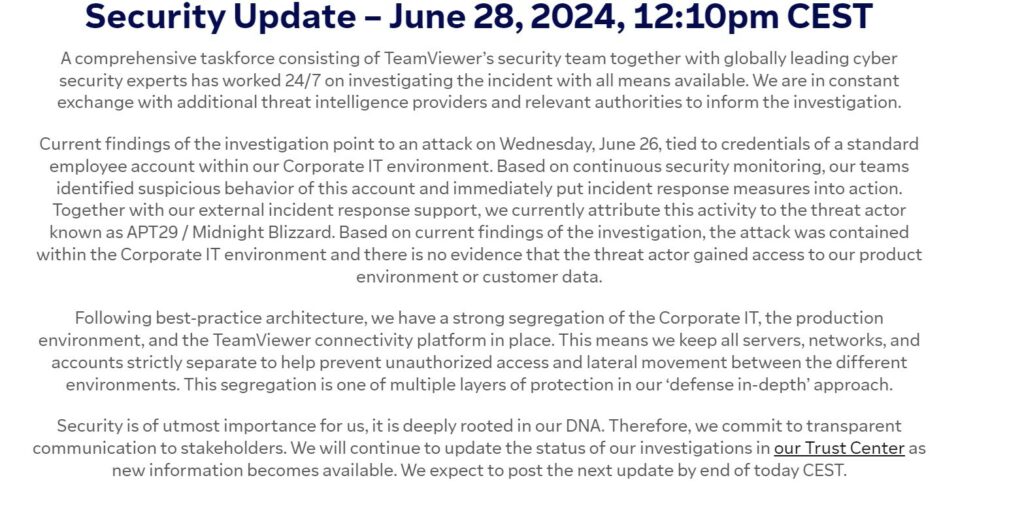

L’azienda ha riportato un update al suo comunicato intorno alle ore 12:00 dove riporta:

Aggiornamento sulla Sicurezza – 28 Giugno 2024, 12:10 CEST

Un gruppo di lavoro composto dal team di sicurezza di TeamViewer insieme a esperti di sicurezza informatica di fama mondiale ha lavorato 24 ore su 24 per indagare sull'incidente con tutti i mezzi disponibili. Siamo in costante scambio con fornitori aggiuntivi di informazioni sulle minacce e autorità competenti per informare l'indagine.

I risultati attuali dell'indagine indicano un attacco avvenuto mercoledì 26 giugno, collegato alle credenziali di un account standard di un dipendente all'interno del nostro ambiente IT aziendale. Basandosi su un monitoraggio continuo della sicurezza, i nostri team hanno identificato comportamenti sospetti di questo account e hanno immediatamente attivato misure di risposta agli incidenti. Insieme al supporto esterno per la risposta agli incidenti, attualmente attribuiamo questa attività all'attore di minacce noto come APT29 / Midnight Blizzard. Sulla base dei risultati attuali dell'indagine, l'attacco è stato contenuto all'interno dell'ambiente IT aziendale e non ci sono prove che l'attore di minacce abbia avuto accesso al nostro ambiente di prodotto o ai dati dei clienti.

Seguendo le migliori pratiche architettoniche, abbiamo una forte segregazione dell'IT aziendale, dell'ambiente di produzione e della piattaforma di connettività TeamViewer. Questo significa che manteniamo tutti i server, le reti e gli account rigorosamente separati per aiutare a prevenire l'accesso non autorizzato e il movimento laterale tra i diversi ambienti. Questa segregazione è uno dei molteplici livelli di protezione nel nostro approccio di "difesa in profondità".

La sicurezza è di massima importanza per noi, è profondamente radicata nel nostro DNA. Pertanto, ci impegniamo a comunicare in modo trasparente con gli stakeholder. Continueremo ad aggiornare lo stato delle nostre indagini nel nostro Trust Center man mano che saranno disponibili nuove informazioni. Ci aspettiamo di pubblicare il prossimo aggiornamento entro la fine di oggi CEST.

In precedenza, NCC Group, un’azienda di cybersecurity, ha avvertito i suoi clienti di una “significativa compromissione della piattaforma di accesso remoto e supporto di TeamViewer da parte di un gruppo APT.” Questo avviso è stato condiviso da un esperto di sicurezza che si fa chiamare Jeffrey su Mastodon.

Lo screenshot pubblicato indica un TLP “AMBER+STRICT”, il che significa che le informazioni sensibili sono designate solo per una divulgazione limitata, ristretta all’organizzazione dei partecipanti.

L’organizzazione Health-ISAC (Information Sharing and Analysis Center) ha avvertito che TeamViewer potrebbe essere stato violato da “Cozy Bear”, un attore sponsorizzato dallo stato controllato da un servizio segreto russo. “Il 27 giugno 2024, Health-ISAC ha ricevuto informazioni da un partner di intelligence fidato che APT29 sta sfruttando attivamente TeamViewer.

Health-ISAC raccomanda di esaminare i log per eventuali traffici insoliti di desktop remoto. È stato osservato che gli attori delle minacce sfruttano strumenti di accesso remoto. È stato osservato che TeamViewer viene sfruttato da attori di minacce associati ad APT29″, ha condiviso Jeffrey.

APT29 è anche conosciuto con altri nomi come Cozy Bear, NOBELIUM e Midnight Blizzard.

Origine: APT29 è un gruppo di hacking sponsorizzato dallo stato russo, collegato al Servizio di Intelligence Estero della Russia (SVR).

Attività Principale: APT29 è noto per le sue attività di cyber-espionaggio. Il gruppo prende di mira governi, organizzazioni internazionali, aziende e istituzioni accademiche per raccogliere informazioni sensibili.

Tecniche e Tattiche:

Motivazioni: Le attività di APT29 sono principalmente motivate da obiettivi di spionaggio geopolitico e di intelligence, con lo scopo di sostenere gli interessi del governo russo e ottenere un vantaggio strategico a livello globale.

TeamViewer sta attivamente indagando sull’irregolarità rilevata nel loro sistema IT aziendale interno. Mentre le indagini proseguono, l’azienda rimane concentrata sulla protezione dell’integrità dei propri sistemi e sulla sicurezza dei dati dei clienti. Le autorità e le organizzazioni di sicurezza continueranno a monitorare la situazione per garantire che qualsiasi minaccia venga prontamente mitigata.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…