Iniziamo oggi una nuova serie di articoli che esplorerà il mondo della sicurezza informatica da una prospettiva unica e completa, combinando entrambi i lati della sicurezza: il Red Team e il Blue Team. Questo approccio, comunemente noto come “Purple Team”, integra le tecniche offensive e difensive per fornire una comprensione olistica delle minacce e delle soluzioni di sicurezza.

Nel primo articolo della serie, vi guideremo attraverso il processo di creazione di un Security Operations Center (SOC) domestico con un budget di circa 100 euro. Sfruttando un miniPC dotato di 16 GB di RAM e un SSD esterno ad alta velocità, costruiremo un ambiente completo e funzionale per monitorare, analizzare e rispondere alle minacce.

Il nostro SOC sarà composto da una serie di strumenti open-source potenti e versatili, integrati tra loro per offrire una soluzione di sicurezza completa. Ecco i componenti chiave:

Per mettere alla prova il nostro SOC, creeremo una rete di test che includerà:

Abbiamo configurato il nostro laboratorio utilizzando Proxmox, una potente piattaforma di virtualizzazione open-source. La scelta di Proxmox è motivata dalla sua capacità di ottenere molto più di quanto sia possibile con macchine virtuali gestite in un ambiente di virtualizzazione di livello due, utilizzando anche hardware mediocre.

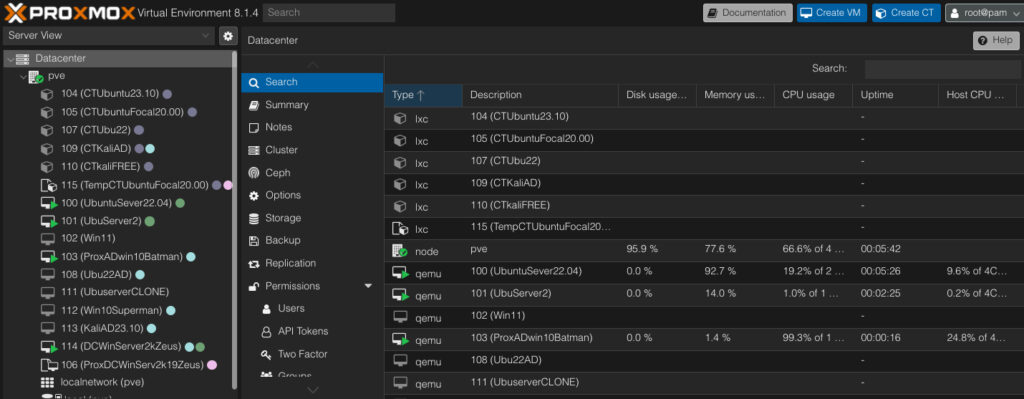

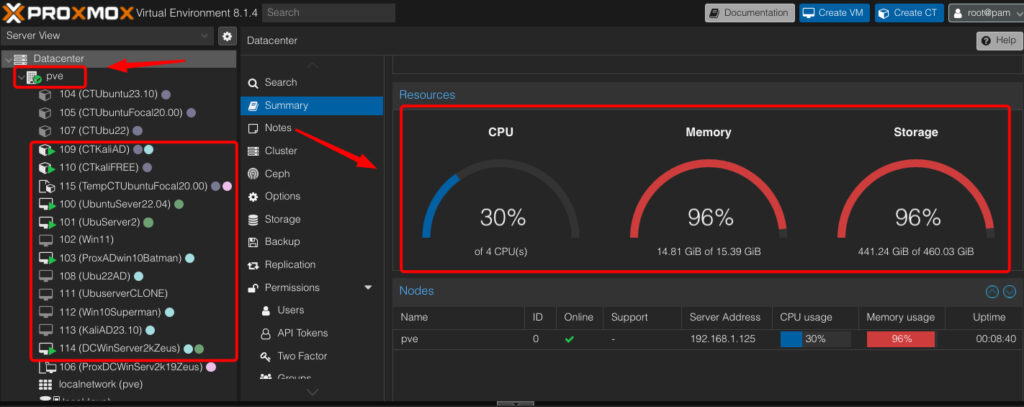

Utilizzando Proxmox, possiamo gestire efficientemente diverse macchine virtuali e container con risorse hardware limitate, ottenendo prestazioni elevate grazie alla virtualizzazione di livello uno. Di seguito sono riportati alcuni screenshot che mostrano la configurazione del nostro ambiente di test:

Nella schermata sopra, è possibile vedere l’elenco delle macchine virtuali e dei container configurati nel nostro SOC. Ogni componente è etichettato chiaramente per facilitarne l’identificazione e la gestione.

La schermata delle risorse del sistema ci mostra l’utilizzo della CPU, della memoria e dello storage del nostro miniPC. Come si può notare, il nostro sistema è configurato per ottimizzare l’uso delle risorse disponibili, garantendo prestazioni efficienti. Come vediamo qui sopra abbiamo al momento attivi:

Nei prossimi articoli, esploreremo vari tipi di attacchi che possiamo lanciare contro questa rete e analizzeremo le tecniche di difesa implementate dal nostro SOC. Esamineremo in dettaglio sia le strategie del Red Team per compromettere la sicurezza dei sistemi, sia le tattiche del Blue Team per rilevare, mitigare e rispondere agli incidenti.

La costruzione di un SOC domestico non solo è una sfida interessante ma anche un modo eccellente per migliorare le proprie competenze in sicurezza informatica. Con un investimento minimo, possiamo creare un laboratorio avanzato che ci permetterà di esplorare e comprendere meglio le dinamiche di attacco e difesa.

Rimanete sintonizzati su RedHotCyber.com per il prossimo articolo della serie, dove una volta completata l’installazione degli altri componenti (Shuffle, The Hive e Cortex) costruiremo un SOC che non ha nulla da invidiare a quelli professionali ed un ambiente di test veramente completo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…