La famigerata banda di ransomware Conti ha ufficialmente chiuso la propria attività, con l’infrastruttura offline e i team leader che hanno ufficializzato che il marchio non esiste più.

Questa notizia arriva da Yelisey Boguslavskiy di Advanced Intel, che ha twittato ieri pomeriggio che l’infrastruttura interna della banda è stata disattivata.

Mentre la fuga dei dati da “Conti News”, ovvero il sito principale risulta ancora online, Boguslavskiy ha detto a BleepingComputer che i pannelli di amministrazione di Tor utilizzati dai membri per condurre trattative e pubblicare “notizie” sul loro sito sono al momento offline.

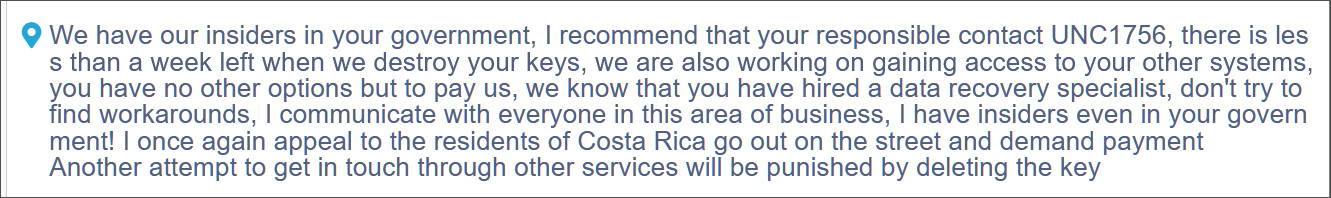

Anche se può sembrare strano per Conti chiudersi nel bel mezzo della loro guerra di informazioni con il Costa Rica, Boguslavskiy dice che Conti ha condotto questo attacco mentre i membri di Conti sono migrati lentamente verso altri gruppi ransomware più piccoli.

“Tuttavia, la visibilità e le scoperte dell’intelligence di AdvIntel hanno portato a quella che in realtà era, la conclusione opposta: l’unico obiettivo che Conti era raggiungere con questo attacco finale uno strumento di pubblicità, eseguendo la propria morte e successiva rinascita nel modo più utile che si potesse concepire”

spiega un rapporto di Advanced Intel.

“L’ordine per condurre l’attacco al Costa Rica a scopo pubblicitario anziché di riscatto è stato dichiarato internamente dalla leadership di Conti. Le comunicazioni interne tra i membri del gruppo suggerivano che il pagamento del riscatto richiesto era di gran lunga inferiore a 1 milione di dollari (nonostante le richieste non verificate del riscatto parlavano di 10 milioni di dollari, seguiti dalle affermazioni di Conti secondo cui la somma era di 20 milioni di dollari).”

Anche se il marchio di ransomware Conti non esiste più, la cybergang continuerà a svolgere un ruolo significativo nel settore dei ransomware per molto tempo a venire.

Boguslavskiy ha detto che invece di rinominarsi come molte altre operazioni di ransomware, la leadership di Conti ha invece collaborato con altre bande di ransomware più piccole per condurre attacchi.

In base a questa partnership, le bande di ransomware più piccole ottengono un afflusso di esperti pentester, negoziatori e operatori di Conti. Il gruppo Conti invece ottiene mobilità e una maggiore evasione dalle forze dell’ordine suddividendosi in “cellule” più piccole, tutte gestite da una leadership centrale.

Il rapporto Advanced Intel spiega che Conti ha collaborato con numerose note operazioni di ransomware, tra cui HelloKitty, AvosLocker, Hive, BlackCat, BlackByte e altri.

I membri Conti esistenti, inclusi negoziatori, analisti di informazioni, pentester e sviluppatori, sono sparsi in altre operazioni ransomware. Sebbene questi membri utilizzeranno ora i ransomware e i siti di negoziazione di queste altre operazioni ransomware, fanno ancora parte del più ampio sindacato di criminalità informatica Conti.

Questa frammentazione in gruppi semi-autonomi e autonomi più piccoli è illustrata nell’immagine sottostante condivisa da Advanced Intel.

Advanced Intel afferma inoltre che sono stati creati nuovi gruppi autonomi di membri Conti che si concentrano interamente sull’esfiltrazione dei dati e non sulla crittografia dei dati.

Alcuni di questi gruppi includono Karakurt , BlackByte e il collettivo Bazarcall .

Queste iniziative consentono all’esistente sindacato di criminalità informatica di continuare ad operare ma non più sotto il nome Conti.

Il rebranding di Conti non sorprende ricercatori e giornalisti che li hanno seguiti negli ultimi mesi, se non negli anni passati. L’operazione Conti ransomware è stata lanciata nell’estate del 2020, dopo aver preso il posto del ransomware Ryuk.

Come Ryuk, Conti è stato distribuito attraverso partnership con altre infezioni da malware, come TrickBot e BazarLoader, che hanno fornito l’accesso iniziale alla banda di ransomware.

Nel corso del tempo, Conti è diventata la più grande operazione di ransomware, trasformandosi lentamente in un sindacato di criminalità informatica quando ha rilevato le operazioni di TrickBot, BazarLoader ed Emotet.

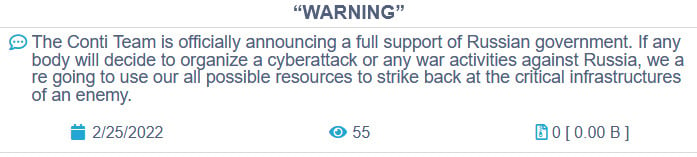

Tuttavia, è stato solo quando Conti si è schierato con l’invasione russa dell’Ucraina che il marchio Conti è diventato “trabballante” e il loro destino segnato.

Dopo essersi schierato con la Russia, un ricercatore di sicurezza ucraino ha iniziato a far trapelare oltre 170.000 conversazioni di chat interne tra i membri della banda di ransomware Conti e il codice sorgente del ransomware Conti .

Una volta che questo codice sorgente è diventato pubblico, altri attori delle minacce hanno iniziato a utilizzarlo nei propri attacchi, con un gruppo di hacker che utilizzava il ransomware Conti negli attacchi contro entità russe.

Il governo degli Stati Uniti considera Conti uno dei ceppi di ransomware più costosi mai creati, con migliaia di vittime e oltre 150 milioni di dollari in pagamenti di riscatto.

Gli exploit della banda di ransomware Conti hanno portato il governo degli Stati Uniti a offrire una ricompensa fino a 15.000.000 di dollari per l’identificazione e l’ubicazione dei membri di Conti in ruoli di leadership.

Fonte

https://www.bleepingcomputer.com/news/security/conti-ransomware-shuts-down-operation-rebrands-into-smaller-units/amp/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…