Cybernews ha effettuato una analisi sui rischi per gli utenti Android associati a permessi eccessivi nelle applicazioni più diffuse. Secondo gli esperti, molti programmi richiedono un accesso molto maggiore di quello necessario per il loro funzionamento, il che aumenta la probabilità di fuga di dati personali.

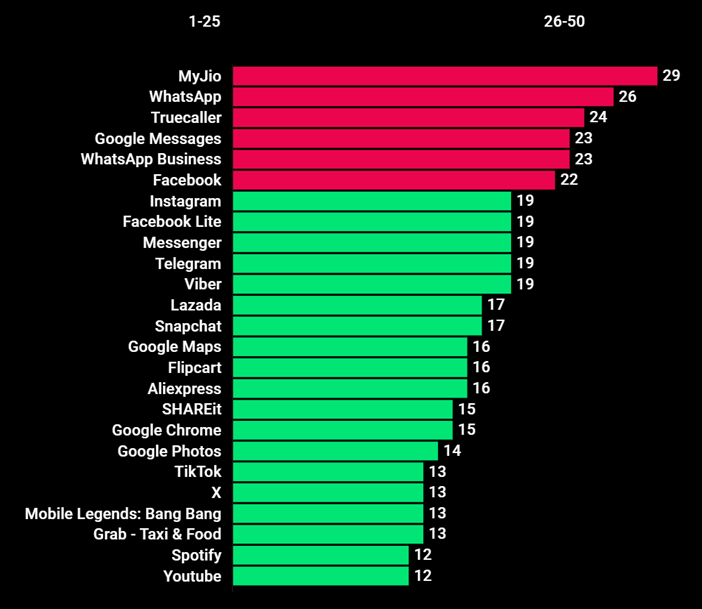

Da un’analisi di 50 app popolari su Google Play è emerso che, in media, un’app richiede 11 autorizzazioni pericolose. Tale accesso include il rilevamento della posizione, l’uso di una fotocamera, un microfono e l’accesso ai file dell’utente. Il leader nel numero di permessi è stato il servizio indiano MyJio, che richiede 29 accessi, inclusa la determinazione della posizione, l’accesso alla fotocamera, al microfono, al calendario e ai file.

Valutazione delle applicazioni in base al numero di autorizzazioni richieste

WhatsApp richiede 26 autorizzazioni, classificandosi al secondo posto nell’elenco. TrueCaller, utilizzato per identificare i numeri e bloccare le chiamate spam, richiede 24 accessi pericolosi. Anche Facebook e Instagram richiedono un numero significativo di autorizzazioni: rispettivamente 22 e 19.

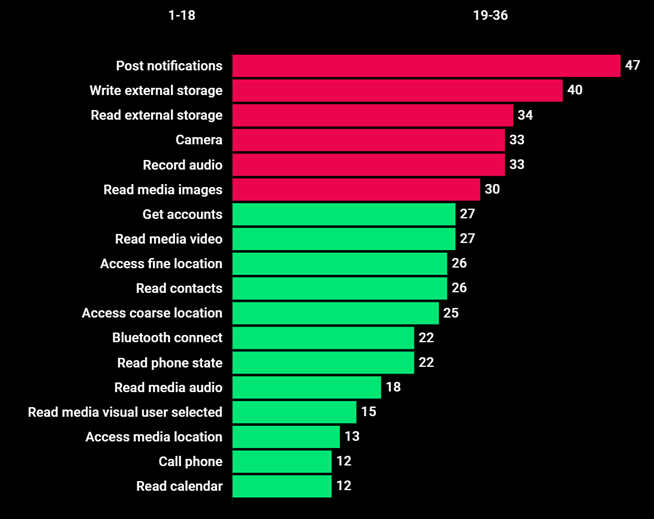

I ricercatori sottolineano che anche piccole autorizzazioni, come l’invio di notifiche, possono essere sfruttate dagli aggressori. Nel 2023, il senatore statunitense Ron Wyden ha avvertito che le notifiche potrebbero essere utilizzate per la sorveglianza mentre i dati passano attraverso servizi intermedi come Firebase Cloud Messaging di Google. Ciò crea ulteriori rischi per la privacy.

Uno degli accessi richiesti più frequentemente è l’autorizzazione a scrivere e leggere dati da una memoria esterna. Ciò potrebbe consentire a un’app di accedere a file personali come foto o documenti archiviati sul dispositivo. Come notano gli esperti, tale accesso è spesso necessario per scaricare file multimediali o salvare i risultati di un’applicazione. Tuttavia, se utilizzate in modo errato, tali autorizzazioni possono portare alla perdita di dati.

Altre richieste di app popolari includono l’accesso alla fotocamera e la registrazione audio. 33 delle 50 app studiate richiedono tali autorizzazioni. Le funzionalità possono essere utilizzate per condividere foto e messaggi vocali, ma comportano anche il rischio di abusi da parte di inserzionisti o malintenzionati.

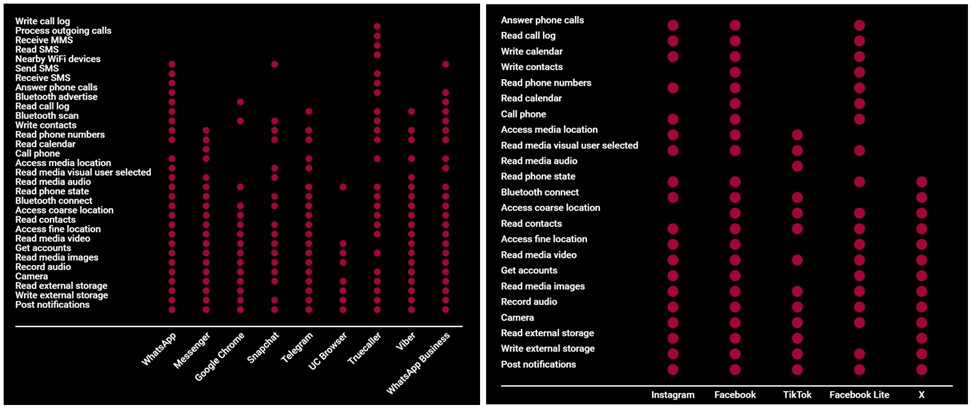

Da uno studio sui permessi è emerso che la maggior parte delle applicazioni appartenenti alla categoria comunicazione e social networking richiedono il maggior numero di accessi. Il numero medio di permessi per le app di comunicazione è stato di 19, e per i social network – 17. Tuttavia, alcune app, come WhatsApp e Messenger, richiedono l’accesso al controllo delle chiamate, allo stato del telefono e alla posizione precisa, sebbene queste funzioni non siano sempre ovvie per gli utenti e non sono sempre direttamente correlate alle funzionalità di base dell’applicazione.

Autorizzazioni pericolose richieste dalle app nelle categorie Comunicazioni (a sinistra) e Social Network (a destra).

I ricercatori consigliano agli utenti di prestare particolare attenzione alle autorizzazioni concesse alle app.

Ad esempio, dovresti fare attenzione anche ai giochi che richiedono solo pochi accessi. Mentre programmi come Among Us non richiedono una singola autorizzazione pericolosa, altri come Mobile Legends o PubG Mobile richiedono più di 10 accessi, inclusi l’accesso alla fotocamera, all’audio e alla posizione.

Allo stesso tempo, gli esperti di Cybernews sottolineano che anche se un’applicazione richiede un numero minimo di autorizzazioni, ciò non garantisce la sicurezza. L’applicazione può essere eseguita in background, accedere alla rete e ad altri dati senza avvisare l’utente. Gli esperti raccomandano di controllare regolarmente le impostazioni del dispositivo e di rimuovere le applicazioni non necessarie per ridurre al minimo il rischio di fuga di dati personali.Gli esperti di cybernews hanno precedentemente condotto uno studio da cui è emerso che l’iPhone continua a scambiare attivamente dati con server esterni, anche quando rimane a lungo in modalità inattiva.

L’esperimento ha utilizzato un iPhone SE ripristinato alle impostazioni di fabbrica con installate 100 delle app più popolari dell’App Store tedesco. Ogni connessione in uscita verso server esterni veniva monitorata tramite il servizio NextDNS. I ricercatori di cybernews hanno già condotto un esperimento simile con uno smartphone Android, tanto più interessante sarà confrontare i dati ottenuti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…