Sono venuto a conoscenza di questa tecnica circa 9 mesi fa e ora sto analizzando un attacco condotto da Qilin Ransomware Gang, quindi è giunto il momento di parlarne per far conoscere questa nuova tecnica.

Una delle cose più importanti per la sicurezza negli EDR è la possibilità di intercettare le chiamate al kernel. A questo scopo, i venditori di EDR utilizzano i driver MiniFilter che si caricano all’avvio. Ma cosa succede quando questi driver vengono forzati a essere disabilitati dall’attaccante? L’attaccante può tranquillamente effettuare chiamate al kernel senza essere intercettato dagli EDR.

Quando Windows carica un driver MiniFilter, c’è un ordine per caricarlo; questo ordine è specificato con un parametro che Microsoft fornisce ai driver MiniFilter, chiamato Altitudine. Questa tecnica è semplice e altamente efficace.

Ora vediamo come funziona questo attacco e come fermarlo.

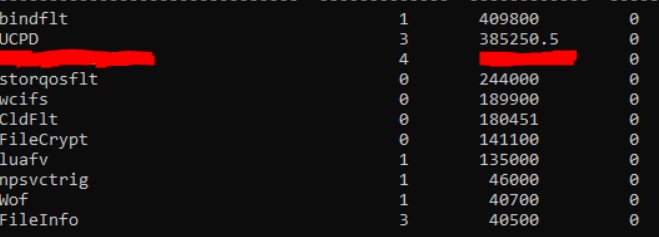

In questa schermata possiamo vedere che abbiamo diversi driver MiniFilter caricati nel nostro sistema e uno di questi è quello dell’EDR. La terza colonna è l’Altitudine del driver.

Cosa succede se modifichiamo l’Altitudine di questi driver, come FileInfo in quella dell’EDR?

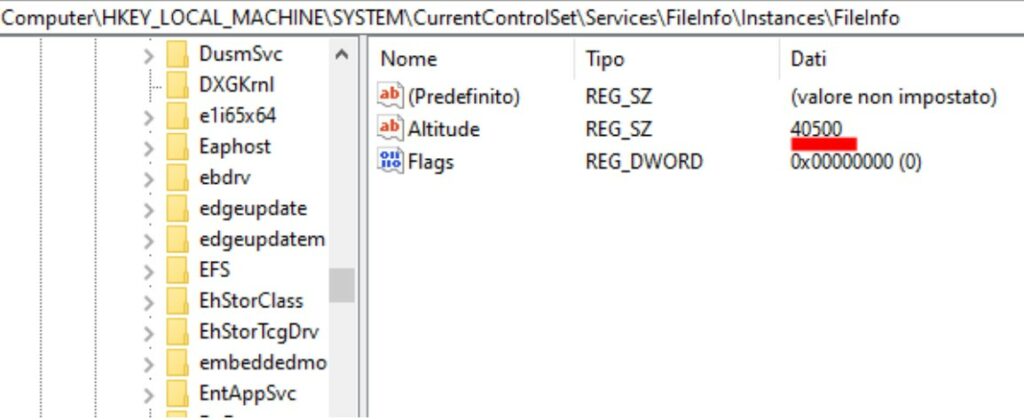

Per fare questo possiamo modificare una chiave di registro REG_MULTI_SZ.

Andiamo a modificare questa chiave specifica con Altitude dal MultiFilter Driver di EDR.

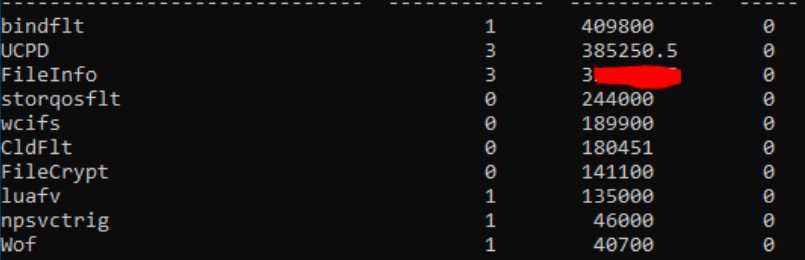

Per rendere effettiva la modifica dobbiamo riavviare l’endpoint. Ora possiamo verificare che la nostra modifica sia effettiva.

Possiamo vedere che ora FileInfo contiene l’altitudine del driver MiniFilter dell’EDR.

Possiamo vedere anche il MiniFilter dell’EDR che prima era caricato ora non lo è più a causa della nostra modifica. Con questa modifica del registro possiamo interagire con i Kernel Callbacks ad esempio senza essere segnalati dagli EDR.

Ho fatto questo test con 6 EDR negli ultimi mesi e NESSUNO di loro ha segnalato la modifica del registro come malevola. Ora, come possiamo monitorarlo? È semplice, possiamo monitorare la modifica di qualsiasi MiniFilter Altitude nel registro e segnalarla come malevola. Con questa tecnica, il Threat Actor

(Qilin Ransomware) che ho visto in un recente attacco, esegue LaZagne senza essere segnalato da EDR.

Spero che i fornitori di EDR possano aggiungere questa telemetria ai loro prodotti, in modo che la tecnica diventi inutile.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…