Sono momenti trepidanti i minuti che ci attendono nello scoprire cosa ci sarà all’interno del post sul data leak site dal titolo “who is LockBitSupp”. Abbiamo visto questa cybergang attaccare moltissime organizzazioni italiane e conoscere chi siano le figure apicali di questa longeva operazione RaaS di criminali informatici ci lascia attenti e allo stesso tempo stupiti.

La vasta operazione internazionale condotta con l’operazione Cronos, ha permesso alle forze dell’ordine di bloccare le infrastruttura informatiche della cyber-gang ransomware più famosa di sempre. LockbitSupp era l’utenza utilizzata dai criminali informatici nelle comunicazioni ufficiali.

Li abbiamo incontrati nella nostra intervista su TOX ma anche su moltissimi post sui noti forum underground quali XSS ed Exploit dove costantemente ha preso parte a discussioni prima del ban finale.

Ma una volta pubblicato il post, il risultato è il seguente:

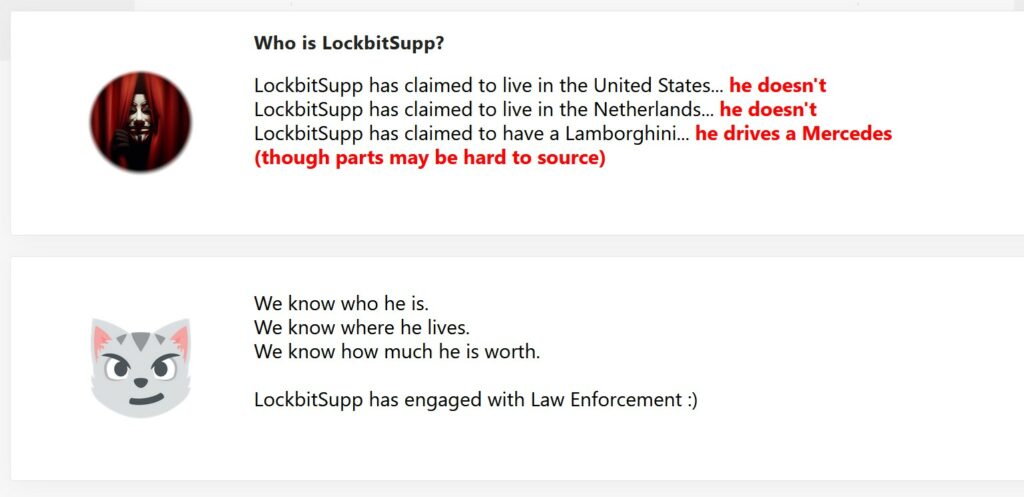

Chi è LockbitSupp?

LockbitSupp ha affermato di vivere negli Stati Uniti... ma non è così

LockbitSupp ha affermato di vivere nei Paesi Bassi... ma non è così

LockbitSupp afferma di avere una Lamborghini... guida una Mercedes (anche se i pezzi potrebbero essere difficili da reperire)

Sappiamo chi è.

Sappiamo dove vive.

Sappiamo quanto vale.

LockbitSupp ha collaborato con le forze dell'ordine :)

Tutto questo ci sembrava abbastanza chiaro quando le forze dell’ordine avevano pubblicato un ulteriore post dove mettevano una taglia di ben 10.000.000 di euro a chi avesse dato informazioni per arrestare i vertici della gang.

Infatti il post riporta una serie di informazioni su LockbitSupp, ma non fornisce una identificazione precisa del criminale informatico che ha quanto pare è abbastanza lontana. Ora bisogna comprendere se questo hype generato dall’operazione e la delusione nei confronti degli affiliati possano portare dei vantaggi nell’identificazione di LockBitSupp.

Ovviamente le forze dell’ordine giocano anche su questo per assicurare i criminali informatici alla giustizia. Intanto questo è l’ultimo post pubblicato sul data leak site di Lockbit, chiamato “il blog eterno” in moltissimi post dallo stesso LockBitSupp su XSS ed Exploit. Il blog infatti verrà chiuso definitivamente dalle forze dell’ordine tra circa un giorno.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…