Abbiamo superato un giorno dall’inizio del disservizio al sito della Carta di Identità Elettronica (CIE).

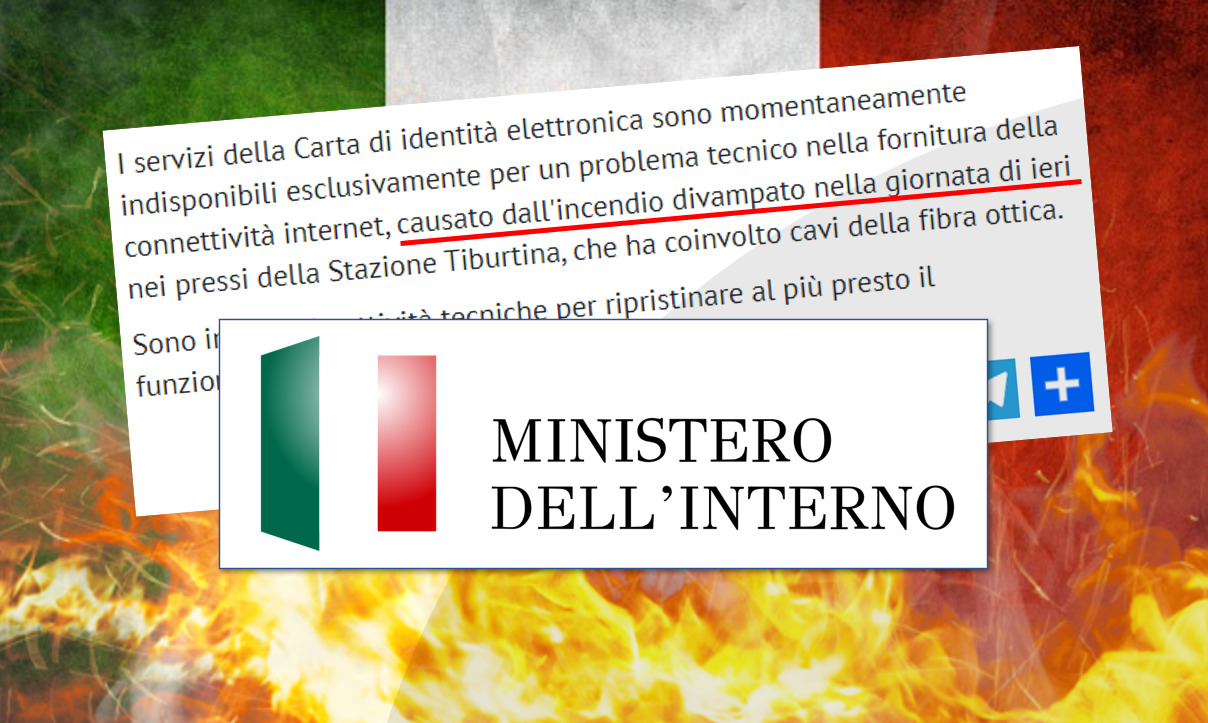

Da quanto sappiamo e dalla dichiarazione del Ministero dell’Interno “I servizi della Carta di identità elettronica sono momentaneamente indisponibili esclusivamente per un problema tecnico nella fornitura della connettività internet, causato dall’incendio divampato nella giornata di ieri nei pressi della Stazione Tiburtina, che ha coinvolto cavi della fibra ottica”.

Questo è stato riportato in data Giovedì 25 Maggio 2023, ore 18:43. In data Giovedì 25 Maggio 2023, ore 11:36, gli hacker filorussi di NoName057(16), si sono presi il merito del disservizio riportando che erano stati loro a mettere down il sito dicendo: “Fortunatamente, il nostro team può prendere decisioni da solo, siamo andati nel segmento russofobo italiano di Internet e abbiamo ucciso un sito Web di carte d’identità elettroniche😎”.

Non sono mancati come di consueto commenti sul canale Telegram degli hacker filorussi che hanno riportato in modo goliardico “Ma mica possono attaccare l’agenzia delle entrate??? Sai quanti cittadini riconoscenti 😂”

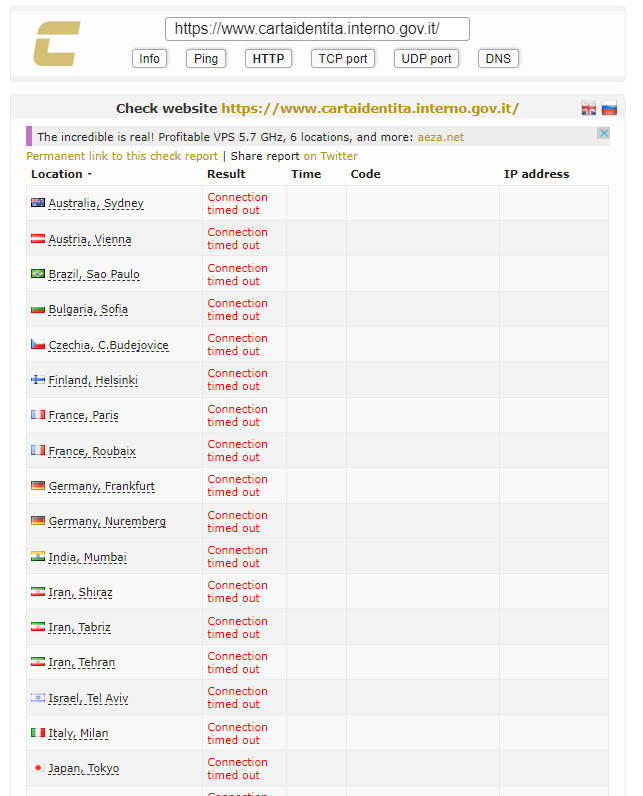

Va da se che un attacco di Distributed Denial of a Service (DDoS) degli hacktivisti di NoName057(16), sappiamo che dura generalmente dalle 2 alle 6 ore. Pertanto il disservizio è rimasto tale e alle ore 22:04 del 25/05, la situazione risulta ancora la seguente: irraggiungibilità totale.

Siamo purtroppo abituati a questo.

Ricordiamoci che il 21 febbraio scorso accadde qualcosa di analogo al Comune di Bologna che mandò in tilt completamente tutta l’infrastruttura telematica.

Durante alcuni lavori in un cantiere a Ravenna, un cavo importante utilizzato per il traffico dati dei servizi informatici dell’Emilia-Romagna era stato tranciato per errore, causando un’interruzione della rete internet che riguarda la sanità e l’amministrazione bolognese, oltre ad altre parti della regione.

Ma come mai non riusciamo ad implementare una ridondanza almeno su questi sistemi altamente critici di interesse nazionale? Possibile che un sito governativo vada in disservizio – come abbiamo visto a seguito degli attacchi dei NoName057(16) – per ben 5 volte consecutivamente a distanza di 2 mesi per uno Slow HTTP Attack?

Verrebbe semplice da dire tutto questo. Come mai non riusciamo ad implementare mitigazioni semplici come una CDN o delle opportune regole su un web server capaci di bloccare questi attacchi DDoS? Come mai non conosciamo ancora il concetto di Business Impact Analysis?

Certo tutti sono capaci a criticare a posteriori. Ma abbiamo finalmente un piano.

Il PNRR ci porta dei fondi che dovranno essere indirizzati in modo corretto. Come abbiamo riportato ieri, servirebbero per mandare in cloud e centralizzare tutta la sanità pubblica, per poter effettuare dei progetti mirati di messa in sicurezza, per poter avviare piani di controllo, per risollevare il paese da una ondata di attacchi informatici che da tempo non stenta a diminuire.

Abbiamo oggi le risorse per farlo, ma occorre avere un tavolo di tecnici altamente specializzati sia del pubblico che del privato capaci di indirizzare il decisore politico a spendere nella giusta direzione. Non abbiamo molto tempo per farlo, ma abbiamo in Italia le capacità e i soldi (finché non li sperperiamo) per farlo.

Ora occorre solo fare la giusta campagna acquisti per definire la squadra che dovrà portare a casa la partita.

Ma la squadra deve essere fatta da atleti ben allenati e non da politici, altrimenti l’uscita dallo stadio potrebbe essere difficile da sostenere una volta persa la partita.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…