È stata corretta una vulnerabilità critica nel codice del social network decentralizzato open source Mastodon. Tale bug consentiva agli aggressori di impersonare qualsiasi account e impossessarsene.

La vulnerabilità è identificata come CVE-2024-23832 ed è associata a una convalida dell’origine errata (CWE-346). Tale falla in Mastodon, consente agli aggressori di impersonare altri utenti e impossessarsi dei loro account.

La vulnerabilità ha un punteggio CVSS 3.1 pari a 9,4 e colpisce tutte le versioni di Mastodon precedenti alla 3.5.17, 4.0.13, 4.1.13 e 4.2.5.

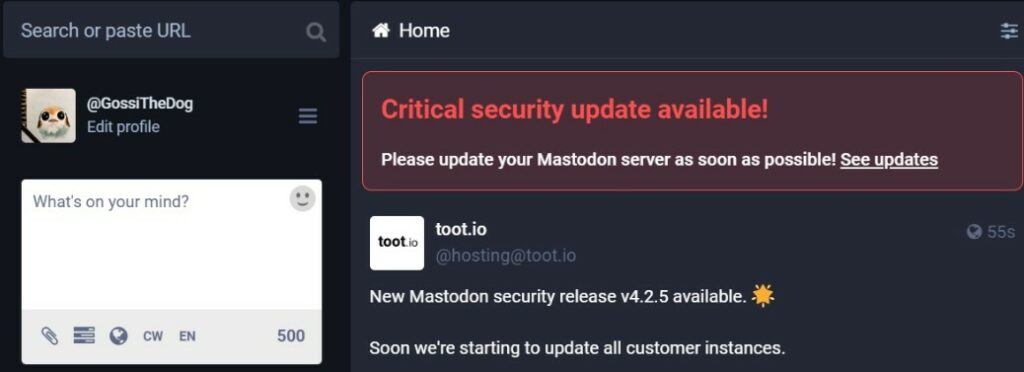

Il difetto è stato risolto nella versione 4.2.5, alla quale tutti gli amministratori di Mastodon sono ora incoraggiati ad aggiornare il prima possibile le istanze per proteggere i propri utenti.

Gli sviluppatori di Mastodon finora si sono astenuti dal rivelare dettagli tecnici sul problema per impedire lo sfruttamento attivo del bug. “Qualsiasi dettaglio ti aiuterà a creare facilmente un exploit”, hanno scritto. Tuttavia, hanno promesso di condividere maggiori dettagli su CVE-2024-23832 alla fine della prossima settimana, dopo che la maggior parte delle istanze avrà installato le patch.

Va notato che gli utenti ordinari di Mastodon non possono fare nulla per risolvere il problema, ma dovrebbero assicurarsi che gli amministratori delle istanze a cui partecipano abbiano aggiornato a una versione sicura. Altrimenti, i loro account saranno a rischio di pirateria informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…