Gli specialisti di Curator (ex Qrator Labs) hanno preparato un rapporto per il primo trimestre di quest’anno. Il numero totale di attacchi è aumentato del 110% rispetto al primo trimestre del 2024 e gli esperti hanno anche scoperto una gigantesca botnet DDoS composta da 1,33 milioni di dispositivi.

Il forte aumento degli attacchi segue un aumento del 50% degli attacchi DDoS nel 2024, confermando la tendenza all’aumento degli incidenti, hanno affermato i ricercatori. Allo stesso tempo, la società esclude dalle sue statistiche gli incidenti con un’intensità inferiore a 1 Gbps dall’inizio dell’anno scorso.

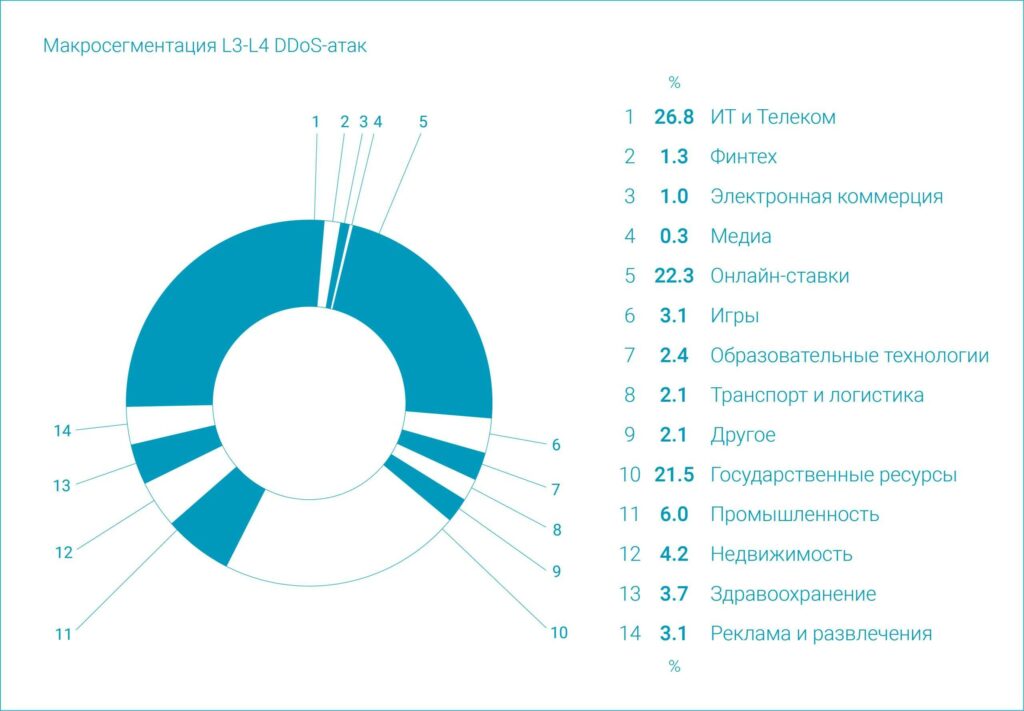

La maggior parte degli attacchi DDoS ai livelli di trasporto e di rete (L3-L4) erano diretti ai settori IT e telecomunicazioni (26,8%), fintech (22,3%) ed e-commerce. (21,5%). In totale, questi tre segmenti hanno rappresentato il 70% di tutti gli attacchi L3-L4 nel primo trimestre.

In termini di intensità, i valori di picco degli attacchi L3–L4 sono stati di soli 232 Gbps e 65 Mpps, significativamente inferiori ai record dell’anno scorso di 1140 Gbps e 179 Mpps. Tuttavia, secondo l’azienda, non ha senso parlare di una diminuzione dell’intensità degli attacchi: i valori mediani del bitrate e della velocità di trasmissione dei pacchetti superano notevolmente i livelli dell’anno scorso.

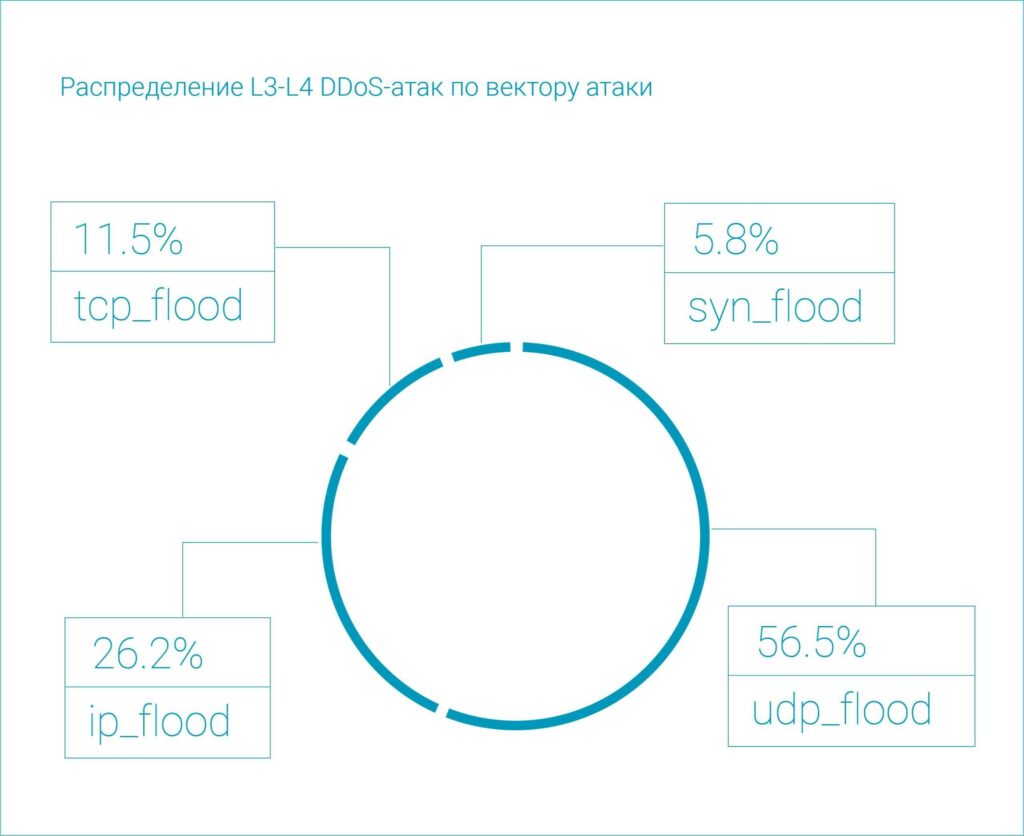

Anche per quanto riguarda la durata degli attacchi, il primo trimestre del 2025 si preannuncia piuttosto modesto. Ad esempio, l’incidente DDoS più lungo del trimestre è durato solo circa 9,6 ore. Si è trattato di un’ondata di UDP su un’organizzazione del microsegmento Petrolio e Gas.

La durata media degli attacchi è scesa da 71,7 minuti dell’anno scorso a 11,5 minuti nel primo trimestre del 2025. E il valore mediano è sceso da 150 a 90 secondi.

Inoltre, i ricercatori hanno segnalato la scoperta di un’enorme botnet DDoS composta da 1,33 milioni di dispositivi. A titolo di paragone, si tratta di una cifra quasi sei volte superiore a quella della più grande botnet DDoS del 2024 (227.000 dispositivi) e quasi 10 volte superiore a quella della più grande botnet del 2023 (136.000 dispositivi).

L’attacco della botnet DDoS scoperta era diretto a un’organizzazione del micro-segmento “Bookmakers online” ed è durato circa 2,5 ore.

Si dice che la botnet sia composta principalmente da dispositivi ubicati in Brasile (51,1%), Argentina (6,1%), Russia (4,6%), Iraq (3,2%) e Messico (2,4%).

Si nota che la composizione di questa botnet assomiglia alla botnet più grande scoperta l’anno scorso, il che rientra nella tendenza di cui hanno parlato i ricercatori nel rapporto finale per il 2024: la creazione di botnet DDoS di grandissime dimensioni da dispositivi nei paesi in via di sviluppo sta guadagnando slancio.

Gli analisti attribuiscono questo fenomeno alla lentezza nella sostituzione dei dispositivi più vecchi che non ricevono più aggiornamenti, abbinata ai continui miglioramenti nella qualità della connessione. Per ragioni economiche, questi effetti sono particolarmente pronunciati nei paesi in via di sviluppo. Di conseguenza, un numero enorme di dispositivi vulnerabili connessi a Internet ad alta velocità crea le condizioni ideali per la formazione di grandi botnet, utilizzate per potenti attacchi DDoS.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…