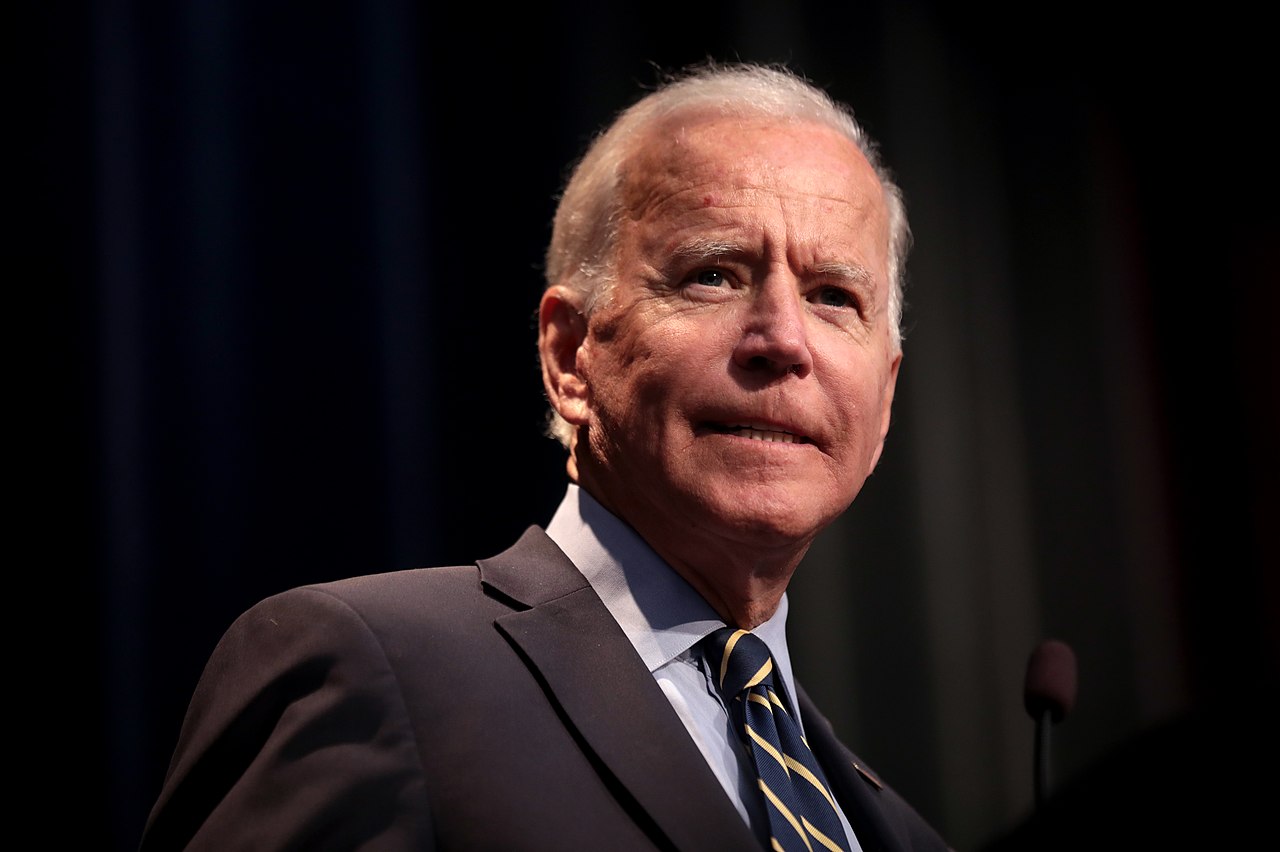

Il presidente Biden ha firmato mercoledì un ordine esecutivo per modernizzare le difese del paese contro gli attacchi informatici e dare un accesso più tempestivo alle informazioni necessarie alle forze dell’ordine per condurre le indagini.

Questo ordine esecutivo, segue i numerosi attacchi informatici che hanno preso di mira gli interessi statunitensi quest’anno, inclusi gli attacchi alla catena di approvvigionamento di SolarWinds a dicembre e il più recente attacco ransomware di DarkSide contro il più grande gasdotto statunitense, Colonial Pipeline.

Questo Ordine esecutivo sul miglioramento della sicurezza informatica della nazione è progettato per modernizzare le difese di sicurezza informatica delle infrastrutture del governo federale, creando un playbook standardizzato per la risposta agli incidenti e per aumentare la comunicazione tra i fornitori di servizi e le forze dell’ordine.

In sintesi, l’ordine esecutivo indicherà al governo di eseguire le seguenti azioni:

Queste iniziative si dovranno svolgere in fasi che vanno da 30 giorni dall’ordine esecutivo a 360 giorni.

La Casa Bianca ha anche rilasciato una versione sintetica dell’ordine esecutivo che fornisce una buona panoramica delle imminenti modifiche apportate per aumentare la posizione di sicurezza informatica del paese.

Tutto questo porterà indubbiamente a delle derive su cosa sia oggi internet, sicuramente iniziando a pensare ad una rete decentralizzata rispetto all’ecosistema di cui oggi gli Stati Uniti ne fanno parte.

Fonte

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…