Secondo un rapporto di Morphisec, organizzazioni ucraine con sede in Finlandia sono state prese di mira da una campagna dannosa per distribuire il trojan Remcos RAT. L’attacco è stato attribuito al gruppo UAC-0184.

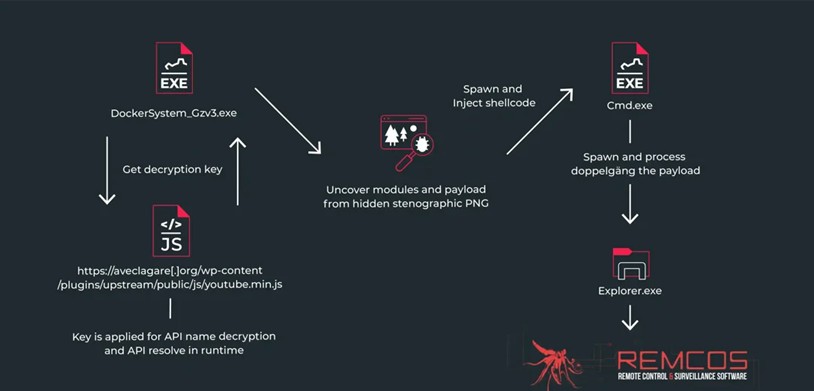

Il Remcos RAT (Remote Access Trojan, RAT) viene fornito utilizzando IDAT Loader. La campagna di phishing prevede l’utilizzo di esche a tema militare come punto di partenza per avviare una catena di infezione. Questa a sua volta porta all’implementazione dell’IDAT Loader, che a sua volta utilizza l’algoritmo di steganografia delle immagini PNG integrato per estrarre il Remcos RAT.

Remcos RAT consente a un utente malintenzionato di controllare un computer infetto, rubare informazioni personali e monitorare le azioni della vittima.

L’attacco ha utilizzato e-mail di phishing mascherate da messaggi delle forze di difesa israeliane e ha utilizzato sofisticate tecniche di distribuzione di malware. Tra le quali il caricamento dinamico delle funzioni API di Windows, i controlli della connettività Internet e l’elusione degli elenchi di blocchi dei processi.

IDAT Loader, che presenta un’architettura modulare e funzionalità uniche di altri loader, inclusa l’iniezione di codice, è stato precedentemente utilizzato per distribuire le famiglie di malware DanaBot , SystemBC e RedLine Stealer. Nella campagna scoperta, i moduli IDAT erano incorporati direttamente nel file eseguibile, il che si discosta dalla pratica abituale di scaricarli da un server remoto.

Lo studio esamina anche le tecniche di evasione del rilevamento utilizzando la steganografia e il Module Stomping. Una tecnica che consente al codice dannoso di eludere il rilevamento da parte di soluzioni antivirus inserendolo in librerie legittime.

IDAT Loader si sovrappone a un’altra famiglia di loader chiamata HijackLoader.

La tecnica consente la consegna di payload DanaBot, SystemBC e RedLine Stealer. Sebbene manchi di funzionalità avanzate, il bootloader utilizza un’architettura modulare per l’iniezione e l’esecuzione del codice, cosa rara per la maggior parte dei bootloader.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…