Gli esperti di Positive Technologies hanno analizzato le attuali minacce informatiche del quarto trimestre del 2021.

L’analisi ha mostrato che rispetto al terzo trimestre il numero totale di attacchi è aumentato, il numero delle campagne di phishing e degli attacchi ai dispositivi mobili delle persone è aumentato e l’assistenza sanitaria è diventata l’area più attaccata.

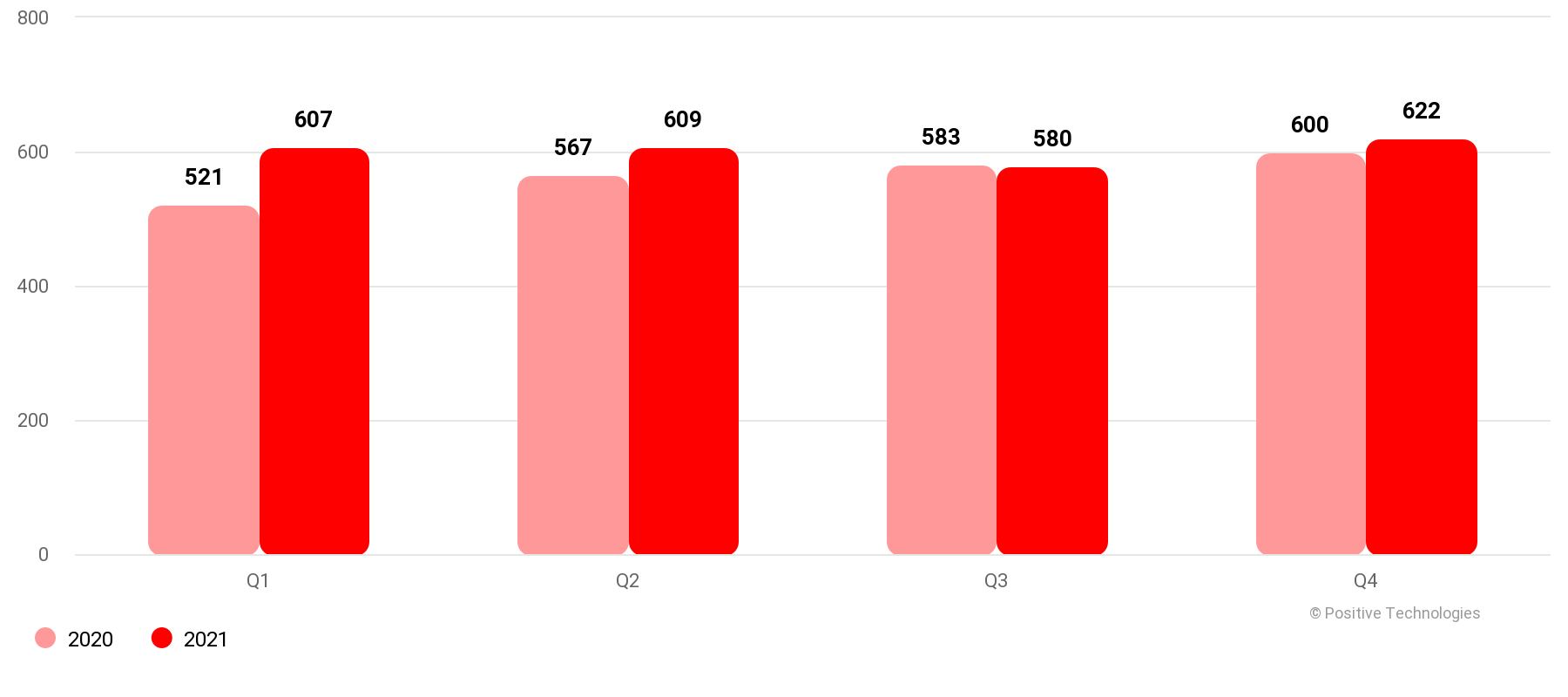

Secondo l’azienda, il quarto trimestre del 2021 ha mostrato un aumento del 7,2% del numero di attacchi informatici rispetto al precedente.

Gli esperti attribuiscono questo aumento del ransomware e allo sfruttamento attivo delle vulnerabilità dell’infrastruttura di rete da parte degli aggressori (38% contro 33% nel terzo trimestre del 2021). Molto spesso, le organizzazioni mediche, le agenzie governative e l’industria sono state attaccate.

Positive Technologies attira l’attenzione su una tendenza interessante che si è sviluppata nella fine dell’anno: il rifiuto di molte organizzazioni di pagare riscatti agli aggressori.

È possibile che nel prossimo futuro la decisione aziendale sull’eventuale pagamento di un riscatto sarà influenzata dalla necessità di denunciare pubblicamente tali pagamenti, iniziativa avanzata dal Senato degli Stati Uniti. Le aziende si astengono dal pagare i riscatti ransomware anche per rischi reputazionali: ad esempio, in un sondaggio Cohesity, il 47% degli intervistati ha affermato che perderebbe fiducia in un’azienda se non denunciasse un attacco e il 22% se pagasse un riscatto.

Come osserva l’analista di Positive Technologies Fyodor Chunizhekov:

“La tendenza a non pagare riscatti ai criminali informatici può portare a una diminuzione dei profitti degli attacchi stessi, che non fa il gioco agli operatori e degli sviluppatori di ransomware, poiché sostengono costi elevati per lo sviluppo e la manutenzione e la distribuzione del malware.”

Inoltre, secondo lo studio, a causa della grande attenzione delle forze dell’ordine, la quota di attacchi alle istituzioni governative nell’ultimo trimestre del 2021 è stata dimezzata.

I gruppi più attivi a fine 2021 erano LockBit 2.0, Conti, Hive, Pysa e PayOrGrief.

“Nel quarto trimestre, le organizzazioni mediche hanno preso lo scettro delle aree più attaccate dai criminali informatici”

commenta Ekaterina Kilyusheva, capo del gruppo di ricerca presso il dipartimento di analisi della sicurezza delle informazioni.

L’obiettivo dei criminali informatici era ottenere informazioni riservate, nel 62% degli attacchi informatici sono state rilevate fughe di informazioni riservate e molto spesso hanno rubato dati personali e informazioni mediche (rispettivamente 39% e 36% della quota totale di dati rubati).

Nella maggior parte dei casi, gli aggressori hanno utilizzato il ransomware e ciò ha portato a conseguenze negative. Ad esempio, Conti ha gravemente danneggiato la fornitura di servizi medici in una delle province canadesi, ha portato a guasti nel funzionamento dei sistemi informativi, a causa dei quali i centri medici regionali sono stati costretti ad annullare gli appuntamenti di chemioterapia, radiografie, interventi chirurgici e altre tecniche.

L’attacco ha colpito anche i mezzi di comunicazione con gli ospedali, le persone hanno riferito di non essere riuscite a contattare i centri sanitari o i servizi di emergenza.

Inoltre, lo studio ha rivelato un numero significativo di attacchi informatici che coinvolgono botnet: questa cifra è raddoppiata rispetto al primo trimestre del 2021 e gli attacchi DDoS effettuati tramite botnet dimostrano addirittura nuove capacità di record e incidono gravemente sulla disponibilità dei servizi per gli utenti.

Inoltre, gli aggressori utilizzano attivamente le botnet per scaricare e distribuire malware. Questo fatto ha causato l’espansione delle botnet già esistenti nel quarto trimestre e, secondo gli analisti, potrebbe anche causare un aumento delle infezioni di vari tipi di malware, l’emergere di nuove reti di dispositivi infetti e un aumento della potenza di nuovi DDoS attacchi in futuro.

In misura maggiore, gli aggressori miravano a ottenere dati personali e credenziali sia di organizzazioni che di individui, come conferma la quota di fughe di informazioni riservate, aumentata drasticamente rispetto al trimestre precedente.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…