Erano presenti diverse voci da circa un mese di un presunto incidente informatico alla regione Sardegna, che a quanto pare risulta in atto all’interno delle sue strutture IT.

Lo rende ufficiale la testata indip[.]it che riporta che da ben febbraio scorso, gli hacker si sono intrufolati all’interno della rete della regione, esfiltrando un archivio di 155GB.

Nell’articolo, l’autore Raffaele Angius riportato quanto segue:

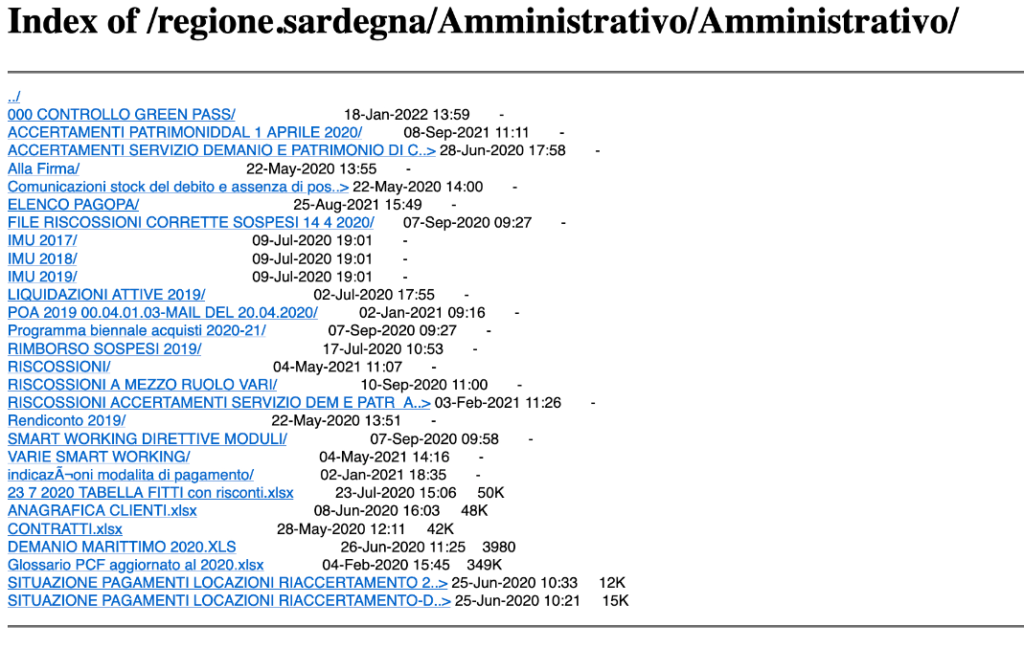

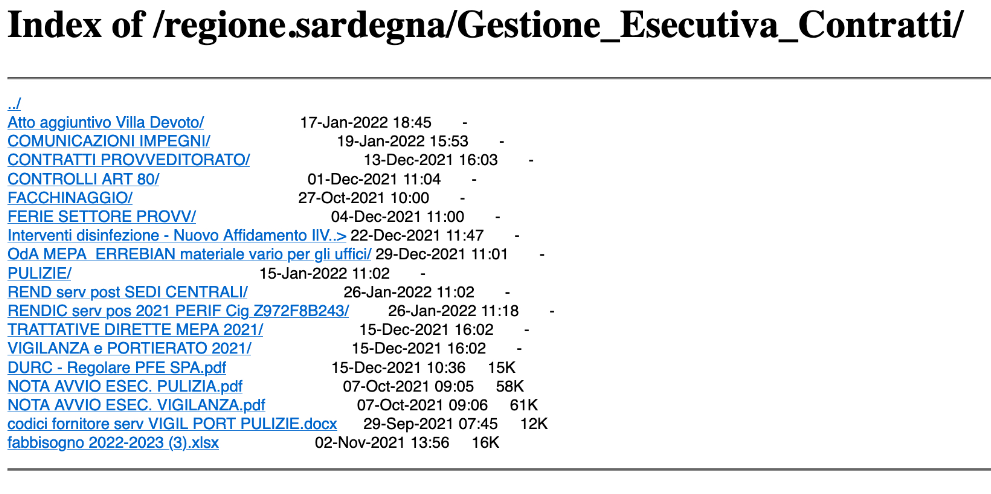

“A preoccupare maggiormente sono le informazioni personali sui dipendenti e relativi incarichi all’interno della pubblica amministrazione, rese anch’esse consultabili. Tra queste si trovano numeri di telefono privati, indirizzi e documenti d’identità di altissimi dirigenti della Regione e politici, come Indip ha potuto accertare.”

Si tratta di un bel numero di informazioni che a quanto pare contengono dati riservati.

.@indip_it L'avevano promesso, l'hanno fatto: i criminali informatici che a feb hanno colpito Regione Sardegna, hanno pubblicaot 155gb di documenti riservati. Difficile stavolta nascondere il furto, mai confermato, nonostante le nostre rivelazioni https://t.co/owHcghyD6v

— Raffaele Angius (@faffa42) June 17, 2022

Si parla appunto di:

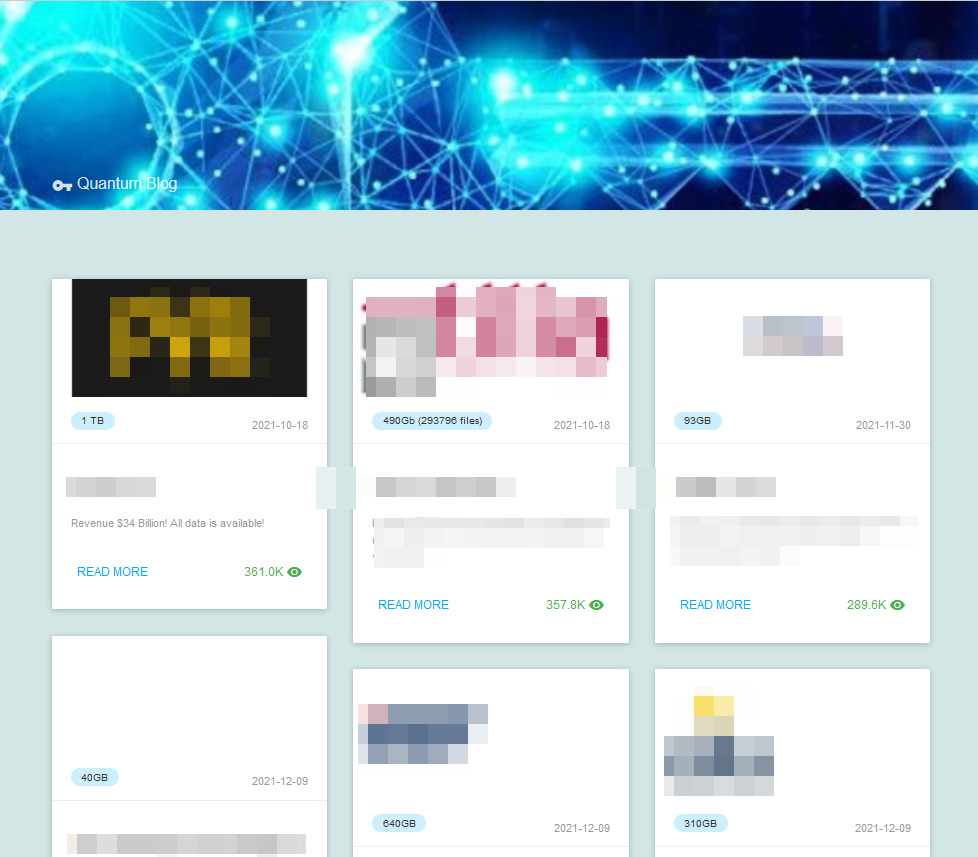

Sembrerebbe che per un errore tecnico, l’operazione RaaS Quantum Locker, abbia pubblicato sul suo data-lake-site (DLS) chiamato “Quantum Blog” dei dati.

In questo tempo però, alcuni ricercatori di sicurezza hanno prelevato delle schermate relative alla fuoriuscita dei dati riportata da @sonoclaudio in un tweet di queta mattina che riporta quanto segue:

#Ransom | #Ransomware | #Quantum pubblica (per errore) i dati (155 GB) di #RegioneSardegna

— Claudio (@sonoclaudio) June 17, 2022

[Rif. inchiesta di @faffa42 | nota per @nuke86] pic.twitter.com/FgozdWIykq

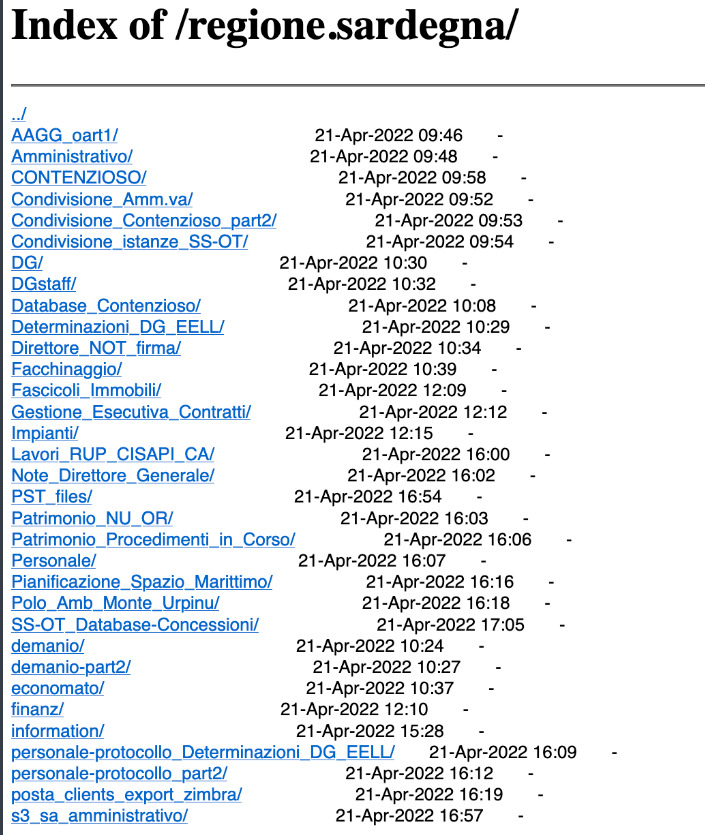

Le schermate mostrano moltissimi dati riservati della regione e la data delle cartelle create sul server hanno la data del 21 di Aprile scorso.

Al momento sul data-leak-site (DLS) della cybergang (quantum blog accessibile dalla rete onion), non è presente alcun post o informazioni su tale incidente.

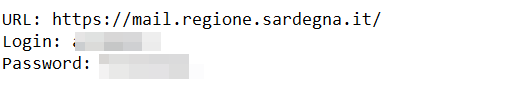

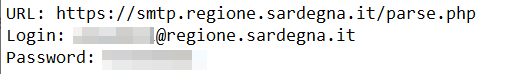

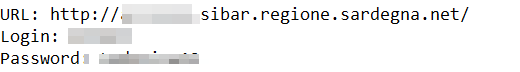

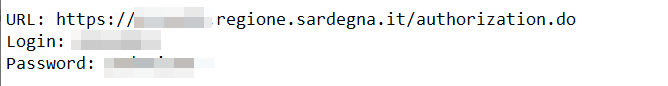

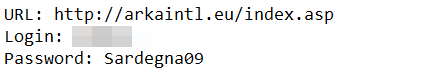

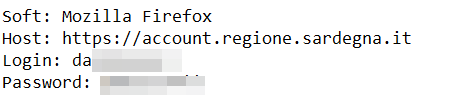

Andando ad eseguire una analisi nelle underground, Pietro DI Maria di RHC, ha notato che la regione Sardegna aveva già da tempo diverse botnet attive all’interno dei device utilizzati dai suoi dipendenti per accedere alle infrastrutture della regione.

Accedendo a tali botnet si nota che producono informazioni interessanti ed affidabili per consentire un successivo attacco mirato e tali informazioni sono recenti.

Si parla di accessi a molteplici entry point web (ne abbiamo riportati solo alcuni) presenti nella regione Sardegna e contengono utenza e password a vari servizi.

Come avevamo riportato in passato, la Threat intelligence è una materia fondamentale in questo periodo storico, in quanto ci consente di anticipare le mosse dell’avversario e comprendere quali correttivi implementare all’interno dell’organizzazione, prima che sia troppo tardi.

Per comprendere meglio di cosa si tratta potete leggere il primo report di Talking Cricket, dove spieghiamo con precisione il funzionamento delle botnet e delle tecniche tattiche e procedure TTPs degli attaccanti.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Il Quantum Locker è un ceppo ransomware scoperto per la prima volta nel luglio 2021. Da allora, il ransomware è stato osservato utilizzato in attacchi ransomware veloci, in alcuni casi anche Time-to-Ransom (TTR) inferiore a 4 ore, lasciando poco tempo ai difensori reagire.

I punti di forza di Quantum Locker sono i seguenti:

Il ransomware Quantum è un altro rebranding del famigerato ransomware MountLocker , lanciato nel settembre 2020. Da allora, la banda di ransomware ha rinominato le sue operazioni con vari nomi, tra cui AstroLocker , XingLocker e ora nella sua fase attuale.

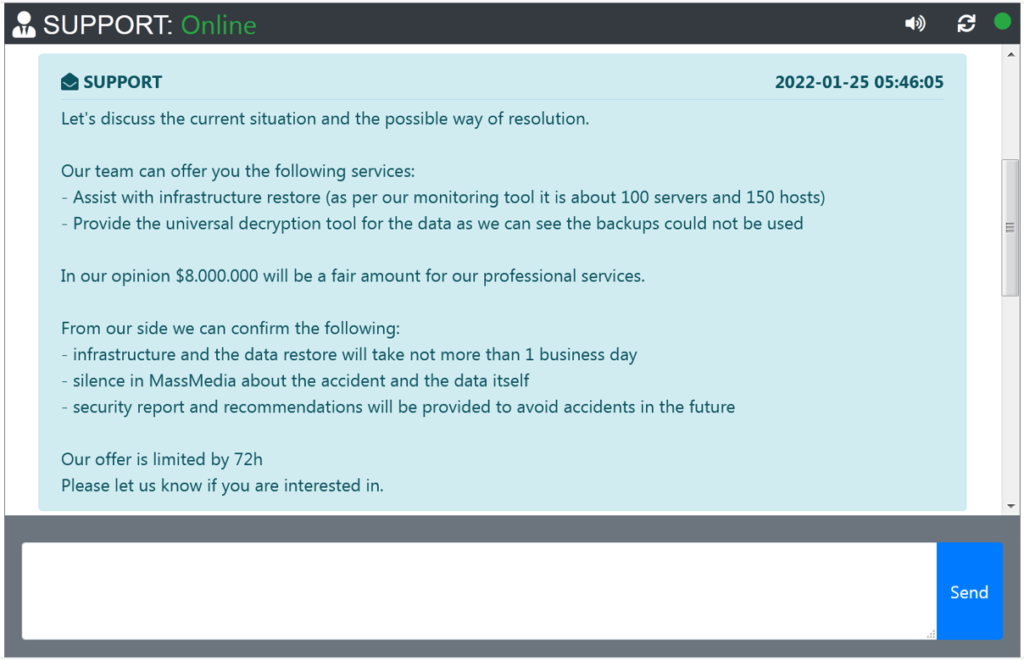

Quantum Locker ha il proprio sito Web TOR per la fuga di dati – “Quantum Blog”. Le richieste di riscatto per la banda variano a seconda della vittima, con alcuni attacchi che richiedono 150.000 dollari per ricevere un decryptor, mentre altri sono richieste multimilionarie, come mostrato di seguito:

La vittima ha solo 72 ore per tornare in contatto con la banda e, in caso contrario, i dati rubati vengono condivisi sul sito Web per il download gratuito per il pubblico.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…