È stata scoperta una campagna di phishing su larga scala che sfrutta lo strumento basato su cloud per la creazione di presentazioni online Microsoft Sway. Gli aggressori utilizzano Microsoft Sway per ospitare le proprie pagine di destinazione per ottenere con l’inganno le credenziali degli utenti di Microsoft 365.

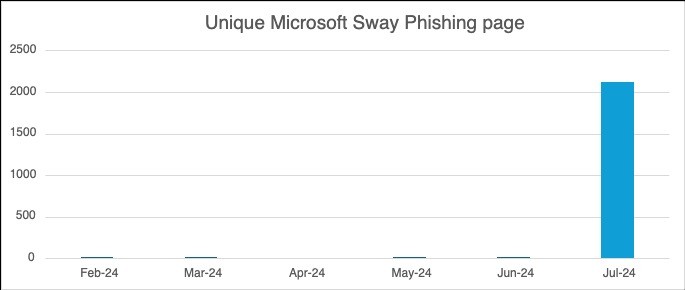

L’attacco del luglio 2024 è stato portato all’attenzione di Netskope Threat Labs, che ha scoperto un forte aumento (2000 volte) dei numero di attacchi che utilizzavano Microsoft Sway per ospitare pagine di phishing.

Questo aumento è in netto contrasto con l’attività minima osservata nella prima metà dell’anno, il che significa che la portata della campagna rilevata è ampia.

Gli obiettivi principali degli attacchi erano utenti provenienti dall’Asia e dal Nord America, che lavoravano principalmente nei settori tecnologico, manifatturiero e finanziario.

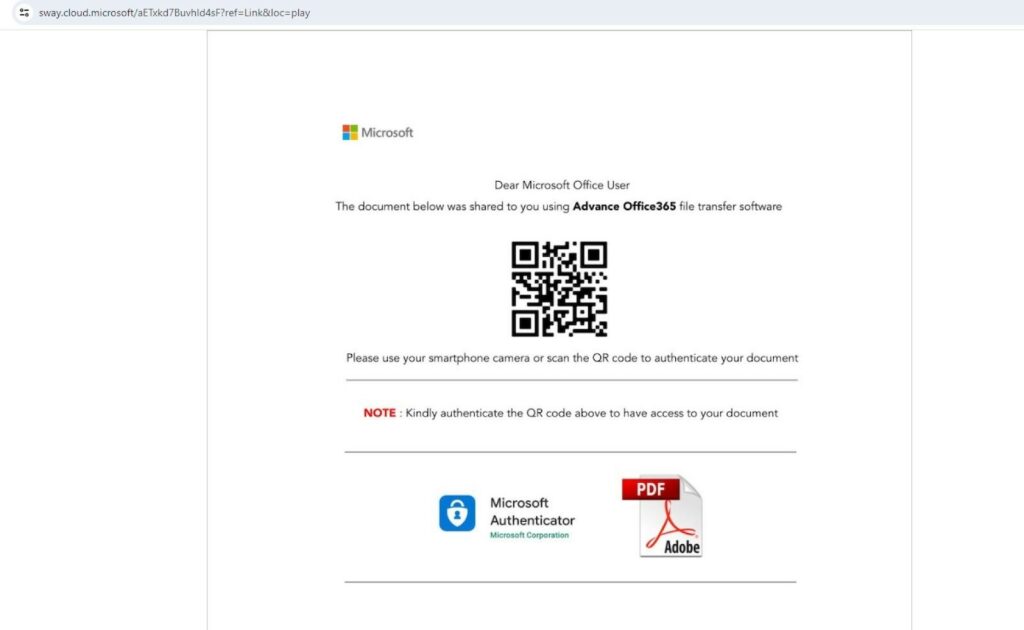

L’attacco è iniziato con e-mail che reindirizzavano le potenziali vittime a pagine di destinazione di phishing ospitate sul dominio sway.cloud.microsoft. Queste pagine di destinazione chiedevano agli utenti di scansionare i codici QR, che li inviavano ad altri siti dannosi.

I ricercatori spiegano che gli aggressori spesso abusano dei codici QR, poiché i dispositivi mobili sono generalmente meno sicuri dei desktop, il che aumenta la probabilità di aggirare i meccanismi di sicurezza e consentire alla vittima di essere attirata su un sito di phishing.

“Poiché l’URL è incorporato nell’immagine stessa, ignora gli scanner di posta elettronica che possono scansionare solo il contenuto di testo. Inoltre, quando a un utente viene inviato un codice QR, può utilizzare un altro dispositivo, come un telefono cellulare, per scansionarlo”, spiega Netskope Threat Labs. “Poiché le misure di sicurezza sui dispositivi mobili, in particolare sugli smartphone personali, in genere non sono così rigorose come quelle sui laptop e sui computer desktop, le vittime spesso rimangono più vulnerabili”.

È stato osservato che gli aggressori hanno utilizzato diverse tecniche per aumentare l’efficacia della loro campagna. Ad esempio, il cosiddetto “clear phishing”: gli hacker hanno rubato credenziali e codici di autenticazione a più fattori e li hanno utilizzati per accedere agli account Microsoft, mostrando alle vittime una pagina di accesso legittima.

Hanno anche abusato dello strumento Turnstile di Cloudflare, progettato per proteggere i siti dai bot, per nascondere il contenuto di phishing delle loro pagine di destinazione ai crawler statici. Ciò ha contribuito a mantenere in regola il dominio di phishing ed evitare di essere bloccato da soluzioni come Navigazione sicura di Google.