La famigerata banda Vice Society, pubblica in modo inaspettato una quantità importante di dati sottratti dall’ospedale Macedonio Melloni di Milano, che si trova a combattere con il ransomware.

Vice Society ha pubblicato sul data leak site (DLS) un avviso dove viene riportato quanto segue:

“Ospedale Macedonio Melloni è un ospedale di Milano. Ospedale Macedonio Melloni si trova nelle vicinanze dell’Hotel Delizia Milano. Composto da 4 unità ospedaliere (Vitture Buzzi Children’s Hospital, Fatebenefratelli e Ophtalmic Hospital, Luigi Sacco Hospital – University Center, Macedonio Melloni Hospital).”

Ricordiamo che recentemente, l’operazione RaaS Vice Society, ha violato le infrastrutture del Comune di Palermo che ancora oggi risulta in fase di ripresa, dopo la pubblicazione di moltissimi dati tra i quali i dati personali degli impiegati del comune.

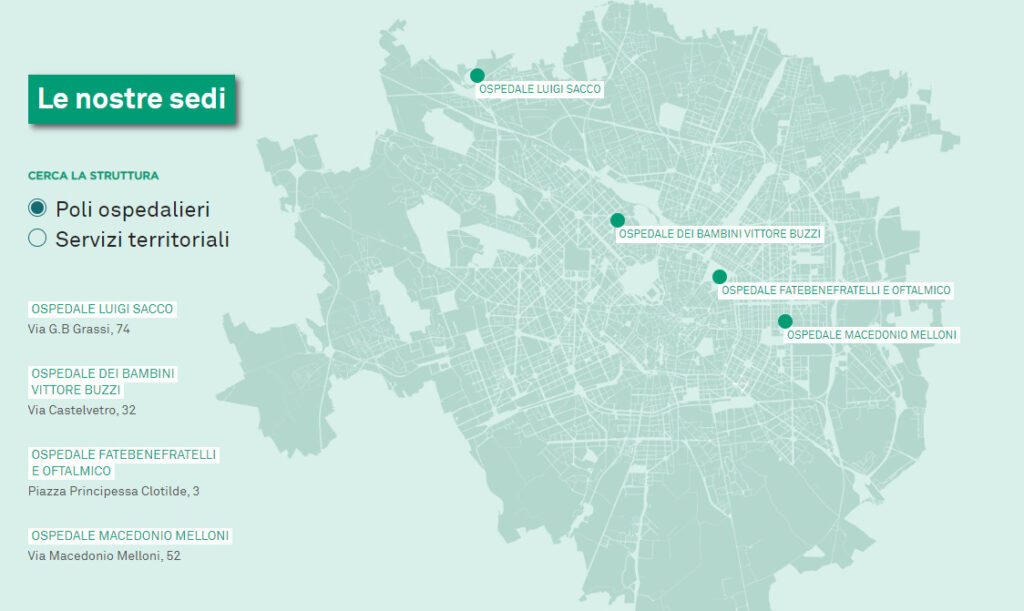

L’Ospedale Ospedale Macedonio Melloni fa parte del complesso dell’ASST Fatebenefratelli Sacco, un’azienda socio-sanitaria territoriale italiana di Milano, fondata il 23 dicembre 2015.

L’ASST di nuova istituzione, avente autonoma personalità giuridica pubblica e autonomia organizzativa, amministrativa, patrimoniale, contabile, gestionale e tecnica, raggruppa le seguenti strutture sanitarie milanesi:

Ricordiamo che lo scorso mese, due incidenti di rilievo hanno colpito la sanità Lombarda, il primo incidente diretto proprio al Fatebenefratelli Sacco e il secondo all’ATS insubria.

La notizia è stata diffusa su Twitter non appena pubblicata da Vice Society sul loro data leak site dal profilo @sonoclaudio.

#Ransom | #Ransomware | Nel frattempo, #Vicesociety si è "cucinato" un ospedale di @RegLombardia

— Claudio (@sonoclaudio) June 21, 2022

Grazie ad #ANC "le strutture critiche dello Stato sono al sicuro", disse recentemente in una intervista un Sottosegretario 😉 pic.twitter.com/EiiHcLHy7A

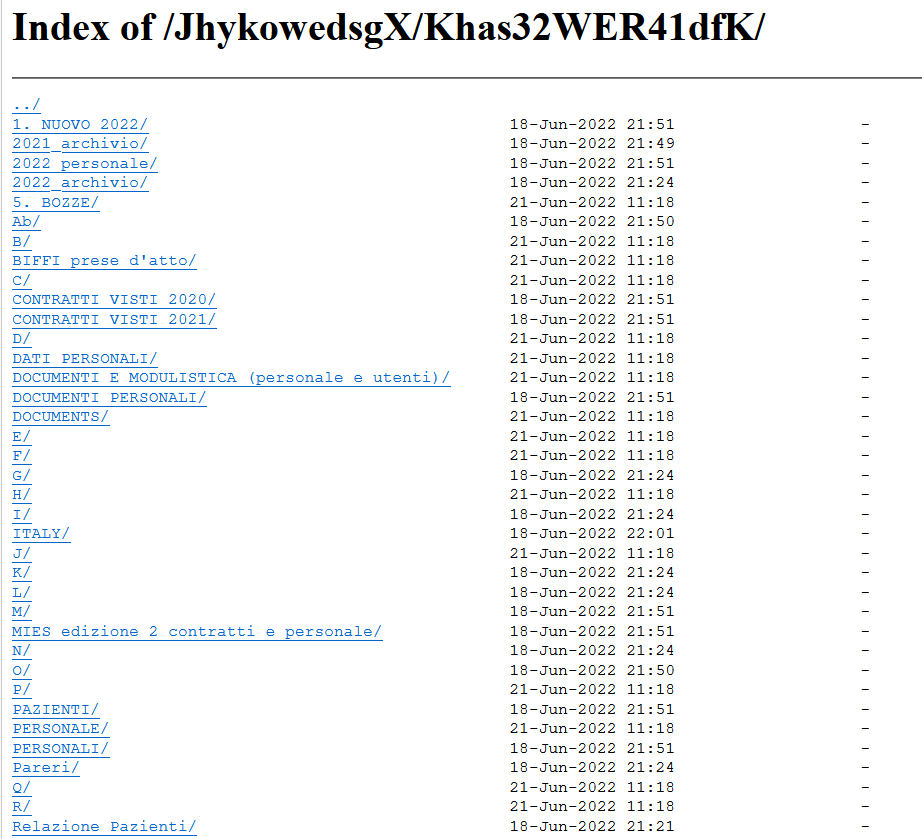

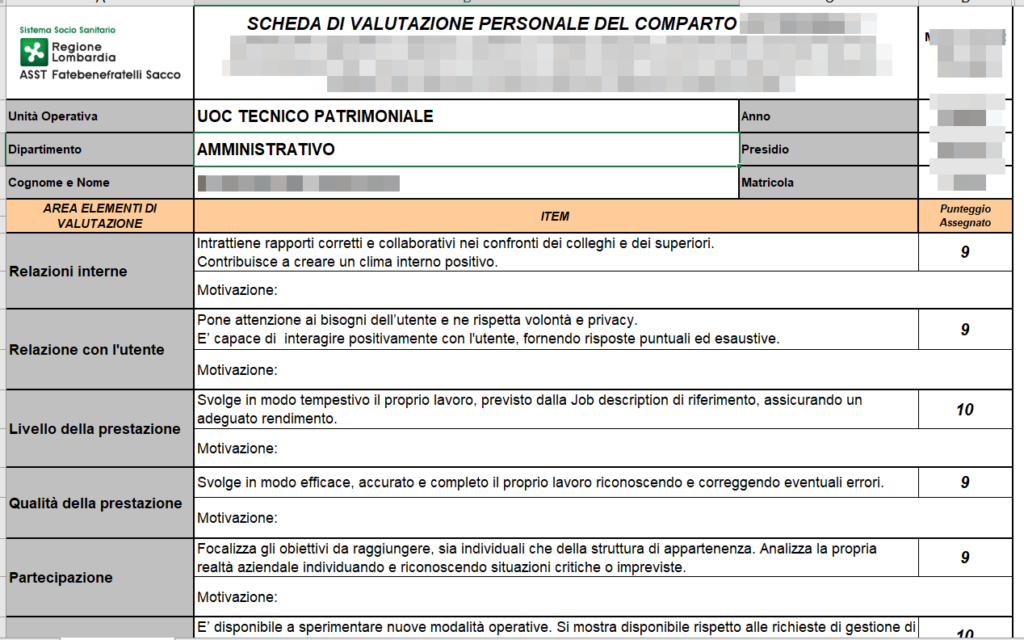

RHC è andata a vedere il contenuto presente sul data leak site e una volta acceduto a “view documents” ci siamo trovati di fronte ad una montagna di dati presenti nelle infrastrutture della gang, provenienti dall’ospedale Milanese.

La pubblicazione normalmente coincide quando il tempo per concordare un riscatto tra Vice Society e l’organizzazione violata è scaduto. La pubblicazione dei dati avviene dopo la prima cifratura delle infrastrutture (prima estorsione) e dopo la minaccia della pubblicazione dei dati esfiltrati (seconda estorsione).

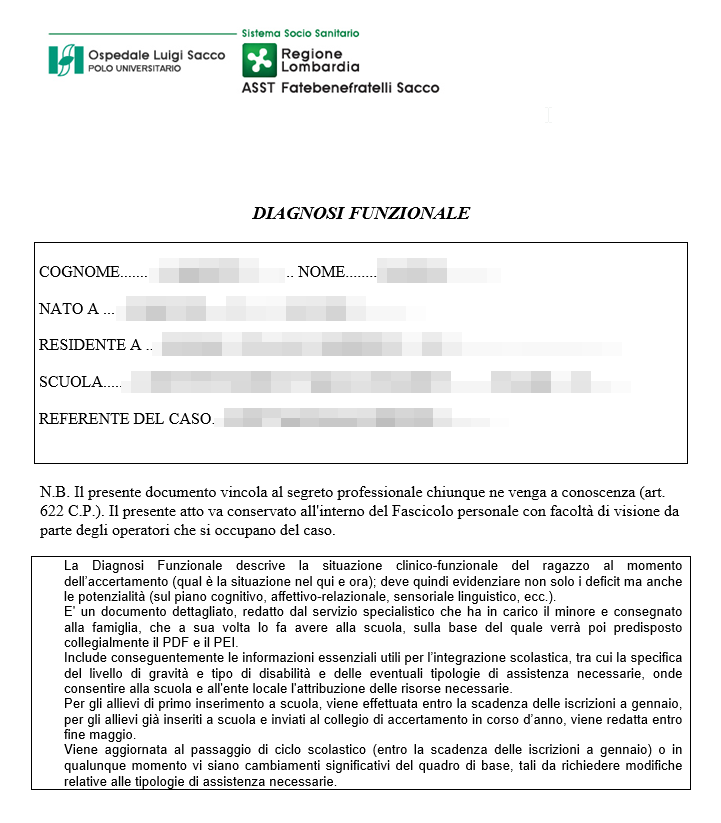

Le informazioni presenti in questa fuoriuscita sono veramente tanti e solo alcuni siamo riusciti ad analizzare. I dati che abbiamo analizzato consentono di identificare:

Ricordiamo a tutti che l’accesso alla rete onion e al download dei dati sul data leak site di ALPHV/Blackat (attraverso TOR Browser) non richiede alte capacità informatiche o doti particolari. Infatti, chiunque può farlo con due ricerche su Google e 4 click e senza alcuna autenticazione.

La Lista delle organizzazioni sanitare colpite, dove ne conosciamo le rivendicazioni della PA si allunga sempre di più giorno dopo giorno:

Questo, come sanno i lettori di RHC, generalmente avviene quando l’azienda è reticente a pagare una forma di riscatto,. In questo modo, minacciando la pubblicazione dei dati in loro possesso, aumenta la pressione verso l’organizzazione violata, sperando che il pagamento avvenga più velocemente.

RHC monitorerà la questione in modo da pubblicare ulteriori news sulla vicenda, qualora ci siano novità sostanziali.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Vice Society è un attore relativamente nuovo nello spazio del ransomware as a service (RaaS). Sono emersi a metà del 2021 e sono stati osservati lanciare attacchi a grandi aziende attraverso la doppia estorsione, anche se hanno puntato a vittime di piccole o medie dimensioni.

Questo gruppo ha anche preso di mira i distretti scolastici pubblici e altre istituzioni educative. Poiché si tratta di un nuovo attore in questo spazio delle minacce, le TTPs di Vice Society sono difficili da quantificare. Tuttavia, sulla base delle osservazioni sulla risposta agli incidenti, sono pronti a sfruttare le nuove vulnerabilità per effettuare movimenti laterali e generare persistenza nella rete di una vittima. Tentano anche di essere innovativi effettuando bypass di sistemi di risposta e di rilevamento degli endpoint.

Come con altri attori di minacce che operano in questo spazio, Vice Society gestisce un sito di fuga di dati esposto nel darkweb, che utilizza per pubblicare i dati esfiltrati dalle infrastrutture IT delle vittime che non scelgono di pagare le loro richieste di estorsione.

Alcune tattiche tecniche e procedure utilizzate da Vice Society, generalmente usate durante ogni fase del ciclo di vita dell’attacco, prevedono:

Una volta ottenuto l’accesso iniziale, è stato osservato che la gang sfrutta specifiche tecniche per condurre la ricognizione post-compromissione all’interno dell’ambiente di produzione della vittima.

Come detto, sono stati osservati tentativi di accesso alla soluzione di backup utilizzata, che potrebbe impedire all’organizzazione di eseguire correttamente il ripristino senza pagare il riscatto richiesto.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…