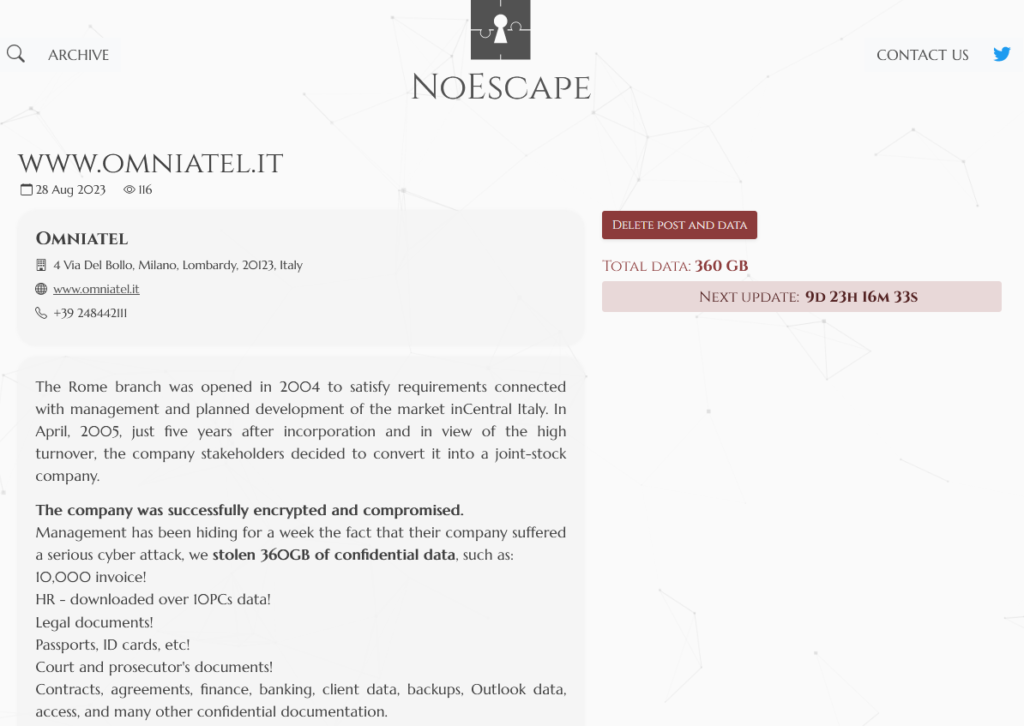

Poco fa, la banda di criminali informatici di NoEscape, rivendica all’interno del proprio Data Leak Site (DLS) un attacco informatico all’italiana OmniaTel.

Dal post pubblicato dalla cybergang, i criminali informatici riportano di essere in possesso di 360GB di dati esfiltrati dalle infrastrutture IT dell’azienda e minacciano di pubblicarli tra 9 giorni. Se tra 9gg l’azienda non acconsentirà al ricatto della cybergang, i dati verranno pubblicati.

Nel post Noescape riporta che l’azienda è stata hackerata e i dati sono stati crittografati con successo e riporta due samples, uno contenente delle cartelle con dei nomi di persone e un altro che riporta delle mail con le relative password di accesso.

I dati compromessi includono una vasta gamma di informazioni aziendali, documenti di identità e passaporti, dati scaricati da 10 PC compromessi e altri documenti importanti.

Gli hacker criminali minacciano di pubblicare tutti questi dati e danneggiare la reputazione dell’azienda, a meno che non vengano contattati per una soluzione immediata.

La filiale di Roma è stata aperta nel 2004 per soddisfare le esigenze legate alla gestione e allo sviluppo programmato del mercato nel Centro Italia. Nell'aprile del 2005, a soli cinque anni dalla costituzione e visto l'elevato fatturato, i soci dell'azienda hanno deciso di trasformarla in una società per azioni.

L'azienda è stata crittografata e compromessa con successo.

La direzione ha nascosto per una settimana il fatto che la loro azienda ha subito un grave attacco informatico, abbiamo rubato 360GB di dati riservati, come:

Fattura da 10.000!

HR: scaricati dati su oltre 10 PC!

Documenti legali!

Passaporti, carte d'identità, ecc!

Documenti del tribunale e del pubblico ministero!

Contratti, accordi, finanza, servizi bancari, dati dei clienti, backup, dati di Outlook, accesso e molti altri documenti riservati.

Se il management dell'azienda continua a tacere e non ci contatta, tutti i dati verranno pubblicati.

E credeteci, abbiamo molte informazioni riservate e sensibili, la pubblicazione di dati così importanti sarà un duro colpo per l'azienda.

Diciamo alla direzione di non esitare e di contattarci al più presto, perché solo noi abbiamo la soluzione al problema.

Il tempo sta finendo.Come spesso riportiamo, l’accesso alle Darknet è praticabile da qualsiasi persona che sappia utilizzare normalmente un PC. Questo è importante portarlo all’attenzione in quanto molti sostengono il contrario, spesso nei comunicati dopo la pubblicazione dei dati delle cybergang ransomware e tali informazioni sono pubblicamente consultabili come fonti aperte.

E’ una tattica di NoEscape sfidare il management delle aziende a considerare le possibili perdite che potrebbero subire se i dati venissero divulgati pubblicamente, suggerendo che la reputazione dell’azienda e la fiducia dei clienti sarebbero gravemente compromesse.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…