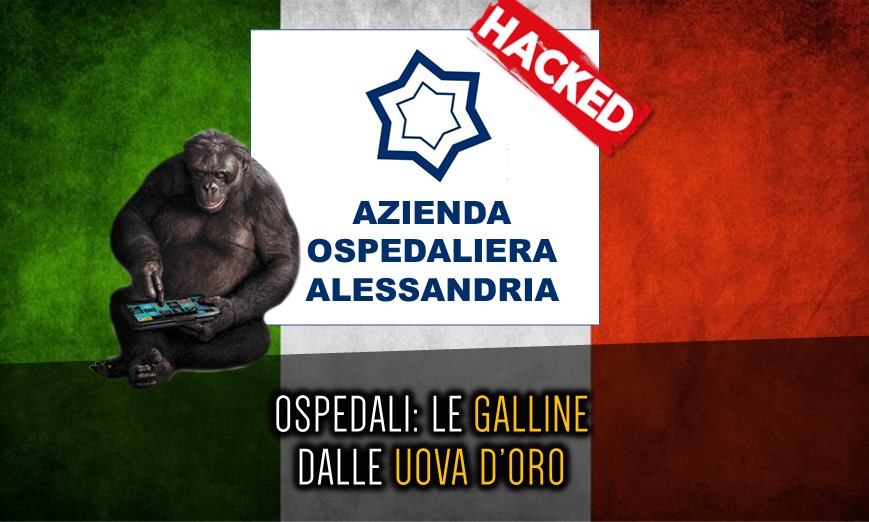

Come abbiamo riportato nella giornata di ieri, un attacco informatico effettuato dalla cyber gang Ragnar Locker ha colpito l’Azienda Ospedaliera di Alessandria.

Ma questo attacco è differente dai precedenti.

I criminali informatici si sono infiltrati all’interno delle infrastrutture IT dell’azienda in modo silenzioso. Ma questa volta sono stati “etici”. Hanno effettuato una AUDIT di sicurezza completa senza cifrare nulla riportando che non hanno effettuato attività intrusive che “possono mettere a rischio la vita o la salute delle persone”.

Si perchè un ospedale, con la sua rete informatica cifrata, vuol dire “paralisi”.

Vuol dire blocco completo del sistema, vuol dire ritornare alla carta e alla penna, cosa che abbiamo visto in altre situazioni analoghe in precedenza.

Ma sono stati così silenti che nessuno se ne è accorto, neanche le persone del dipartimento IT dell’azienda. Infatti la stessa cyber gang ha detto che “Abbiamo chiesto informazioni sull’incidente ad alcuni dipendenti durante le telefonate, ma hanno risposto di non aver visto nessuna violazione informatica.“

La situazione degli ospedali italiani è tremendamente disastrosa.

Ma questa non è una novità almeno per i nostri lettori, in quanto su queste pagine ne abbiamo parlato molto in passato, quando venne colpita la ULSS6 di Padova, il quale incidente fece molto clamore.

Ma oltre alla ULSS6 ci sono stati altri attacchi agli ospedali italiani.

Forse ce ne siamo dimenticati, ma noi di RHC no, e possiamo riportarli per facilità di discussione:

Tutti attacchi che sono finiti nelle underground, ovviamente. Non vogliamo dire che ci siano stati altri attacchi che sono sfociati con un pagamento di un riscatto in quanto si tratta di pubbliche amministrazioni le quali non potrebbero farlo.

Tutti attacchi che per fortuna si sono risolti solo con un rallentamento delle operazioni sanitarie e lo smistamento verso altri ospedali.

Per fortuna? E se in quel momento una persona arriva in pronto soccorso con un codice rosso e deve essere trasportata ad un altro ospedale distante 30 km, o una persona che deve fare di trattamenti salvavita e non può effettuarli per il blocco del sistema informatico, cosa succede?

Sono tutte cose successe, e ne abbiamo parlato in questo articolo, perchè le morti derivanti gli attacchi informaitci iniziano a farsi vedere. Oltre ad averne parlato il Ponemon Institute con una ricerca proprio su questo argomento, ovvero sull’aumento del rischio di morte nei pazienti a causa di un attacco informatico.

Inoltre, le aziende sanitarie, dalle ultime ricerche informatiche svolte, pagano in fretta, proprio perchè ad essere a rischio non sono i dati, ma le vite delle persone. E questo i criminali informatici lo sanno bene ed è per questo che sono le nuove “galline dalle uova d’oro”.

Fanpage.it ha pubblicato una dichiarazione dell’Azienda Ospedaliera che vogliamo riportare:

“L’Azienda Ospedaliera di Alessandria è stata al centro di un attacco informatico a cui ha dato seguito attivandosi immediatamente in stretta sinergia con la Regione Piemonte e l’Azienda zero, garantendo così la continuità dei servizi e delle prestazioni. Contemporaneamente ha subito avviato una collaborazione con l’Acn, l’Agenzia per la Cybersicurezza Nazionale, e sporto denuncia penale agli organi competenti”.

In questo caso la continuità occorrerebbe comprendere cosa sia. A quanto pare nessuno se n’è accorto dell’incidente del reparto IT e non è stato cifrato nulla, almeno da quanto riporta Ragnar Locker.

A questo punto ci viene solo da sperare che i tanti soldi messi a disposizione dal PNRR servano a migliorare la postura cyber di infrastrutture così critiche come gli ospedali.

Siamo molto indietro sul tema cyber e occorrono competenze e quattrini. I quattrini ci sono, speriamo solo che la solita “italianità” nel fare le cose non ci porti a bruciarli senza avere dei minimi effetti.

Anche perchè questa potrebbe essere l’ultima opportunità che abbiamo davanti per recuperare davvero terreno.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…