L’attacco informatico che ha colpito le infrastrutture IT dell’Acea, sembra che non sia per nulla un attacco di poco conto e gli impatti sembrano non essere di breve durata.

Alcune fonti ci hanno informato che gli uffici risultano bloccati e si sta pensando di mettere i dipendenti in ferie forzate. I programmi di gestione delle squadre tecniche di intervento sono fuori uso mentre allo stesso tempo il Security Operation Center (SOC) dell’Acea sta lavorando senza tregua H24 per far fronte al più grande incidente di sicurezza informatico che l’azienda abbia mai avuto.

Nel mentre il sito internet stenta a ripartire, a distanza di un giorno dall’attacco informatico risulta irraggiungibile alla data di pubblicazione dell’articolo (04-02-2022 ore 08:20).

Ma anche le APP IOS ed Android di ACEA risultano bloccate e stiamo parlando di MyAcea Energia, Servizio Elettrico Roma, MyAcea Acqua, WINDTRE LUCE&GAS, mentre funziona molto lentamente Acea e-mobility.

Questo potrebbe voler significare che l’intera infrastruttura esposta su internet, come i backend delle APP mobile e i rispettivi server, sono stati cifrati da BlackBasta e si sta tentando il ripristino attraverso i backup, ma non è cosa semplice e richiede del tempo.

A creare disordini attorno alla questione ci si mette anche un guasto ad una conduttura dell’acqua che lascia 3 quartieri di Roma a secco quali Ardeatino, Tor Marancia ed Ostiense. Infatti è stato chiuso un pezzo della Cristoforo Colombo per risolvere questo problema, anche se questa a quanto pare è tutt’altra storia.

Ma è chiaro che rimane il dubbio se l’attacco informatico di Black Basta sia un attacco di matrice “opportunistica” oppure un attacco “target”.

Questo anche visto il periodo storico che stiamo vivendo, e anche a seguito della chiusura da parte dell’Europol assieme a CIA e altre forze dell’ordine internazionali, di un altra cybergang di eccezione: Hive ransomware di pochi giorni fa.

Il comparto energetico, da parte delle infrastrutture critiche dello stato e un attacco all’Acea potrebbe essere anche una mossa geopolitica da analizzare con molta attenzione. Ma occorre anche dire che altri attacchi ad infrastrutture simili hanno avuto luogo negli scorsi mesi come ad Agos Energia, Meta Energia, Dolomiti Energia e al Gestore del Servizio Elettrico (GSE) ad agosto scorso.

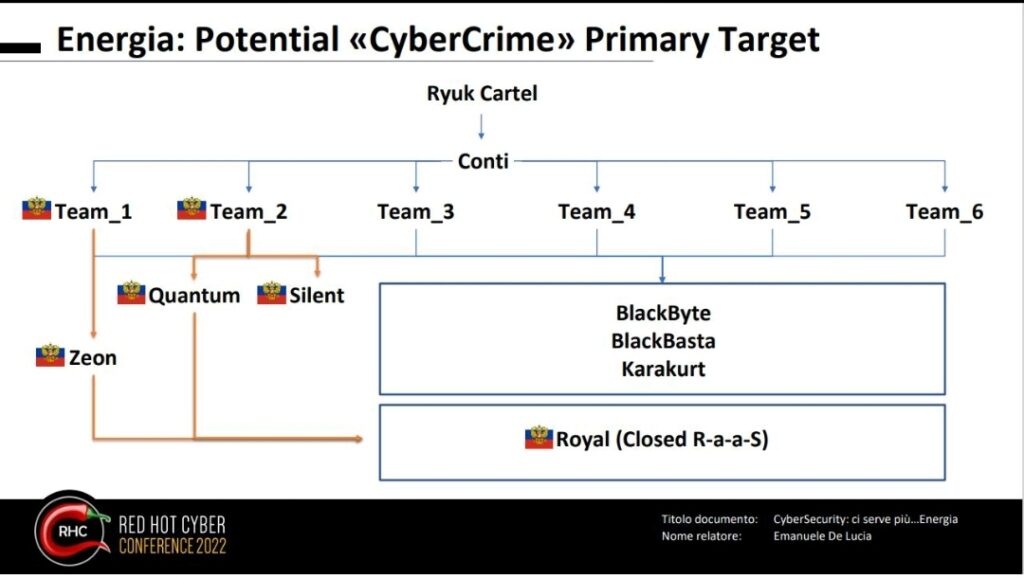

Anche alla RHC conference 2022 avevamo dato risalto alla pericolosità di attacchi informatici al comparto energetico e alle cybergang che operano in questo momento su tali target.

Infatti nello speech di Emanuele De Lucia, è stato riportato che BlackBasta si posiziona come un caybergang che opera su settori Energia, come nella slide presentata nella conferenza che trovate di seguito.

Abbiamo chiesto ad Emanuele De Lucia un parere sulla questione che ha riportato quanto segue:

“BlackBasta si conferma come un gruppo particolarmente attivo e pericoloso nella scena criminale. Le attivita’ di cyber intelligence risultano molto utili nel contrastare questo tipo di minacce in quanto consentono di organizzare le difese in base alle tecniche utilizzate da questi gruppi. Purtroppo non è la prima azienda del settore a subire un attacco simile. Considerando le potenziali ripercussioni che un attacco a queste realtà potrebbe scatenare, dobbiamo lavorare insieme, a livello Paese, perché tutti possano contribuire alla prevenzione di incidenti di questo tipo”

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…