Acea, l’azienda comunale che fornisce energia e servizi a Roma, ha subito un attacco informatico da parte di un gruppo di hacker di lingua russa conosciuto come Black Basta.

L’attacco è di tipo ransomware e “non ha avuto alcun effetto sui servizi essenziali erogati agli utenti”, riporta una nota dell’azienda.

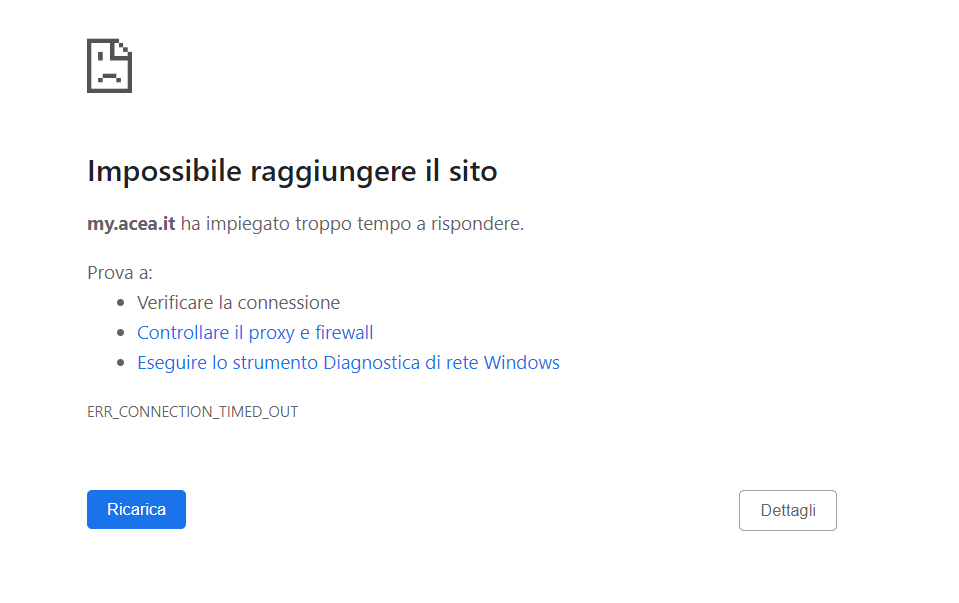

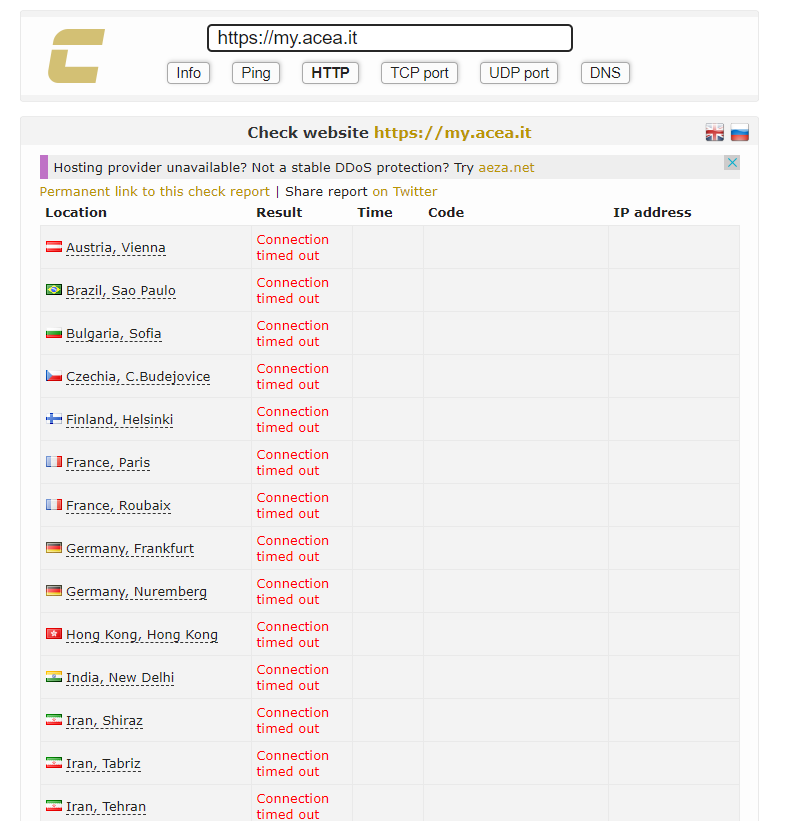

Tuttavia, il sito web e MyAcea sono attualmente irraggiungibili.

Acea ha attivato una task force assieme all’Agenzia per la Cybersicurezza Nazionale (ACN) e la Polizia Postale che si stanno occupando della questione.

Acea S.p.A., acronimo di Azienda Comunale Energia e Ambiente, è un’azienda pubblica italiana holding di un gruppo attivo nei settori ambientale (gestione dei rifiuti), energetico (produzione e distribuzione di energia elettrica) e idrico.

Il capitale dell’azienda è ripartito in un misto pubblico-privato tra Roma Capitale, socio di maggioranza, l’azienda francese SUEZ e l’imprenditore Francesco Gaetano Caltagirone mentre parte delle quote è assegnata al mercato attraverso la quotazione alla Borsa Italiana nell’indice FTSE Italia Mid Cap.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Black Basta è un ransomware as a service (RaaS) emerso per la prima volta nell’aprile 2022. Tuttavia, le prove suggeriscono che è in fase di sviluppo da febbraio.

Gli operatori di Black Basta utilizzano la tecnica della doppia estorsione, il che significa che oltre a crittografare i file sui sistemi delle organizzazioni prese di mira e richiedere un riscatto per rendere possibile la decrittazione, mantengono anche un sito di fuga di informazioni sul dark web dove minacciano di pubblicare informazioni sensibili se un’organizzazione sceglie di non pagare un riscatto.

Gli affiliati di Black Basta sono stati molto attivi nell’implementazione di Black Basta e nell’estorsione di organizzazioni sin dalla prima comparsa del ransomware.

Il ransomware di BlackBasta è scritto in C++ e ha un impatto sui sistemi operativi Windows e Linux.

Crittografa i dati degli utenti utilizzando una combinazione di ChaCha20 e RSA-4096 e, per accelerare il processo di crittografia, il ransomware crittografa in blocchi di 64 byte, con 128 byte di dati che rimangono non crittografati tra le porzione di dati crittografate.

Più velocemente viene la crittografia del ransomware, più sistemi possono essere potenzialmente compromessi prima che vengano attivate le difese perimetrali. È un fattore chiave che gli affiliati cercano quando si uniscono a un gruppo Ransomware-as-a-Service.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…