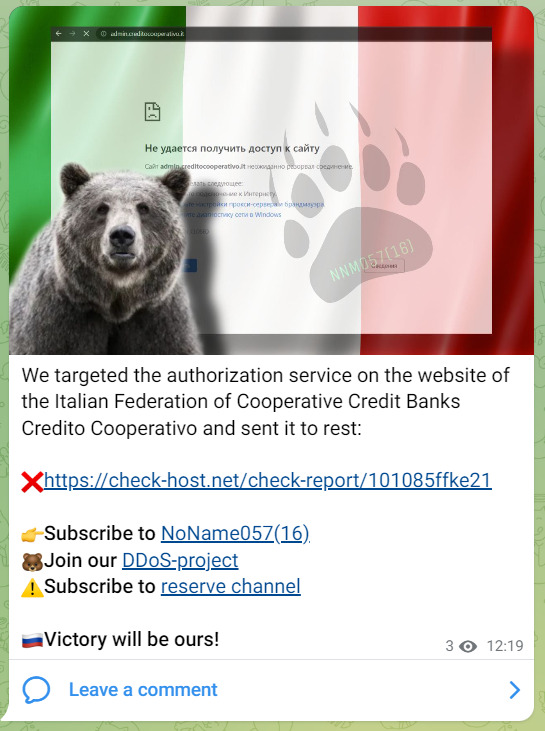

Il gruppo di hacktivisti filorussi di NoName057(16) ha sferrato pochi minuti fa un nuovo attacco informatico contro il sito del Credito Cooperativo.

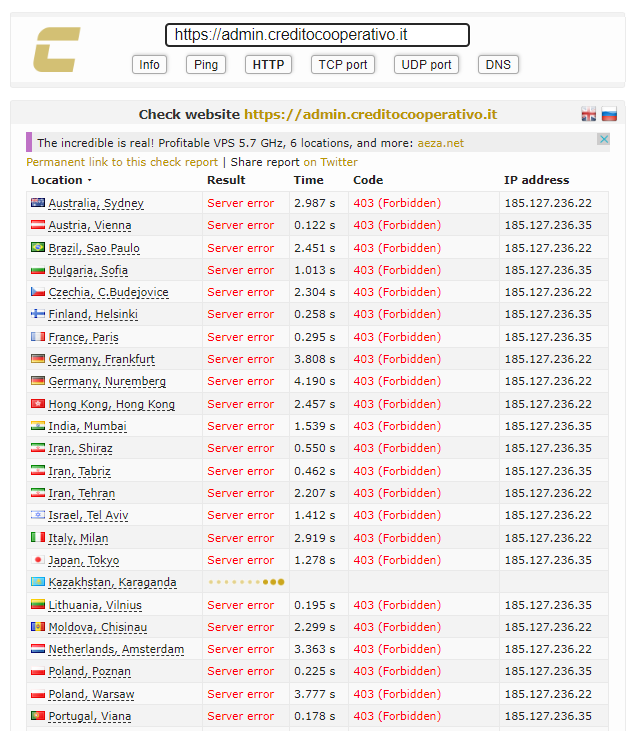

Questa volta hanno colpito il pannello di amministrazione del sito della banca, e questo vuol dire che nel periodo nel quale l’attacco sarà attivo, non sarà possibile autenticarsi nell’area riservata.

Come sappiamo, NoName057(16) è un gruppo di hacktivisti filorussi che si è dichiarato a marzo del 2022 a supporto della Federazione Russa, dopo l’inizio della guerra tra Ucraina e Russia e hanno riportato:

Abbiamo preso di mira il servizio autorizzativo presente sul sito della Federazione Italiana Banche di Credito Cooperativo Credito Cooperativo e lo abbiamo mandato a riposo.

Gli attacchi DDoS (Distributed Denial of Service) sono una forma comune di attacco informatico che mira a sopraffare un sistema o una rete di computer sovraccaricandoli con un’enorme quantità di traffico illegittimo. A differenza di altri tipi di attacchi informatici che cercano di infiltrarsi o compromettere un sistema, gli attacchi DDoS si concentrano sull’indisponibilità del servizio, rendendo le risorse inaccessibili agli utenti legittimi.

Durante un attacco DDoS, un grande numero di computer, noti come “botnet” (rete di bot), vengono utilizzati per inviare simultaneamente richieste al sistema di destinazione. Questo flusso massiccio di richieste può sovraccaricare i server e i componenti di rete, rendendo difficile o impossibile per gli utenti legittimi accedere ai servizi forniti dal sistema attaccato.

Tuttavia, come hai accennato, gli attacchi DDoS di solito non causano danni diretti o permanenti alle infrastrutture o ai dati. Dopo un periodo di attacco, che può durare da poche ore a diversi giorni (nel caso dei NoName057(16) di circa 4 ore), il servizio riprende a funzionare normalmente una volta che la quantità di traffico dannoso diminuisce o viene mitigata dalle contromisure di sicurezza.

Le contromisure per affrontare gli attacchi DDoS possono includere la filtrazione del traffico malevolo, la riduzione del carico dei server attraverso l’allocazione di risorse aggiuntive o l’utilizzo di servizi di mitigazione forniti da terze parti specializzate in sicurezza informatica.

Alcuni provider di servizi Internet e aziende utilizzano anche sistemi di rilevamento e prevenzione degli attacchi DDoS per identificare e mitigare tempestivamente gli attacchi in corso. È importante notare che, sebbene gli attacchi DDoS possano sembrare meno distruttivi rispetto ad altri tipi di attacchi informatici, possono causare gravi interruzioni e perdite finanziarie per le aziende e le organizzazioni colpite.

Per mitigare un attacco di Slow HTTP, ci sono diverse tecniche che possono essere utilizzate a seconda delle specifiche esigenze e della configurazione del sistema. Ad esempio è possibile:

In sintesi, il geolocking risulta essere una mitigazione temporanea, in quanto la soluzione definitiva è attivare firewall applicativi come i Web Application FIrewall (WAF) oppure affidarsi a dei servizi CDN come ad esempio Akamai o CloudFlare.

Uno Slow HTTP attack (o HTTP Slowloris) è un tipo di attacco informatico che sfrutta una vulnerabilità nella gestione delle connessioni HTTP da parte del server di destinazione. In pratica, l’attacco mira a tenere aperte molte connessioni HTTP con il server di destinazione, impedendogli di elaborare nuove richieste.

Nello specifico, l’attaccante invia una serie di richieste HTTP parziali al server di destinazione, ma non invia mai la richiesta completa. Questo fa sì che il server mantenga aperta la connessione e attenda il completamento della richiesta, senza però riceverlo mai. L’attaccante può quindi ripetere questo processo su molte connessioni contemporaneamente, utilizzando solo una piccola quantità di banda, ma saturando la capacità del server di elaborare altre richieste.

In altre parole, l’attacco Slow HTTP sfrutta il fatto che molti server HTTP attendono che una richiesta venga completata entro un certo intervallo di tempo (timeout). Poiché l’attaccante non completa mai la richiesta, il server continua ad attendere, impedendo la connessione di essere liberata per altri clienti.

Questo tipo di attacco può essere particolarmente efficace contro server web con connessioni a bassa larghezza di banda o capacità di elaborazione limitata, come ad esempio alcuni server web legacy o alcuni dispositivi IoT. Gli attacchi Slow HTTP possono anche essere utilizzati in combinazione con altri attacchi DDoS per aumentarne l’efficacia.

Relativamente all’Italia, il gruppo ha effettuato una serie di attacchi di Distributed Denial of Service ad obiettivi come:

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…