L’analisi delle minacce legate alla campagna Konni mostra la crescente attività del gruppo Kimsuky, che utilizza vari metodi per attacchi furtivi. Il pericolo risiede nell’utilizzo di servizi cloud e FTP legittimi per infettare gradualmente i sistemi target, rendendo difficile il rilevamento di file dannosi. La campagna colpisce non solo i sistemi della Corea del Sud, ma anche le agenzie governative russe e altri obiettivi internazionali.

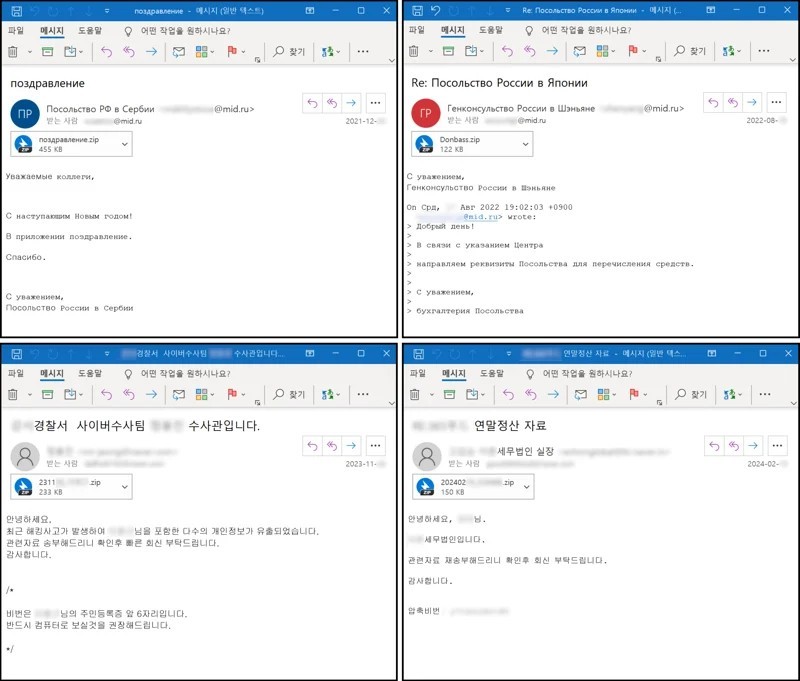

Utilizzando tecniche come spear-phishing e documenti dannosi (ad esempio file con estensione “.exe”, “.scr”, “.ppam”), gli aggressori mascherano i loro attacchi come richieste o documenti legittimi. In uno di questi attacchi, scoperto nel 2022, gli aggressori hanno utilizzato documenti falsi relativi alla politica estera, alle transazioni fiscali e finanziarie russe, confermando gli obiettivi più ampi della campagna.

Per eseguire comandi di controllo remoto, gli aggressori utilizzano domini e servizi di hosting gratuiti, che rendono più semplice creare e nascondere server di comando e controllo (C2). Un elemento importante degli attacchi è la modifica e l’iniezione di malware attraverso la creazione di (RAT) utilizzando PowerShell e VBS, che poi eseguono comandi crittografati sui dispositivi compromessi.

I numerosi file scoperti durante l’analisi dimostrano la capacità del gruppo di adattarsi alle condizioni e di utilizzare metodi sofisticati per aggirare i sistemi di sicurezza tradizionali, compresi gli attacchi basati su file e senza file. I moderni sistemi di rilevamento e risposta degli endpoint (EDR) aiutano a identificare le minacce più rapidamente e a prevenirle nelle fasi iniziali, riducendo il rischio di violazioni dei dati su larga scala.

Negli ultimi anni, le campagne associate a Kimsuky hanno incluso non solo attacchi mirati contro agenzie governative, ma anche attacchi contro rappresentanti di operazioni di criptovaluta, indicando le motivazioni finanziarie del gruppo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…