La famigerata banda ransomware CL0P, rivendica un nuovo attacco informatico ad un’altra organizzazione. Sul loro Data Leak Site (DLS), è comparso poco fa una nuova rivendicazione ai danni dell’azienda TOMTOM.

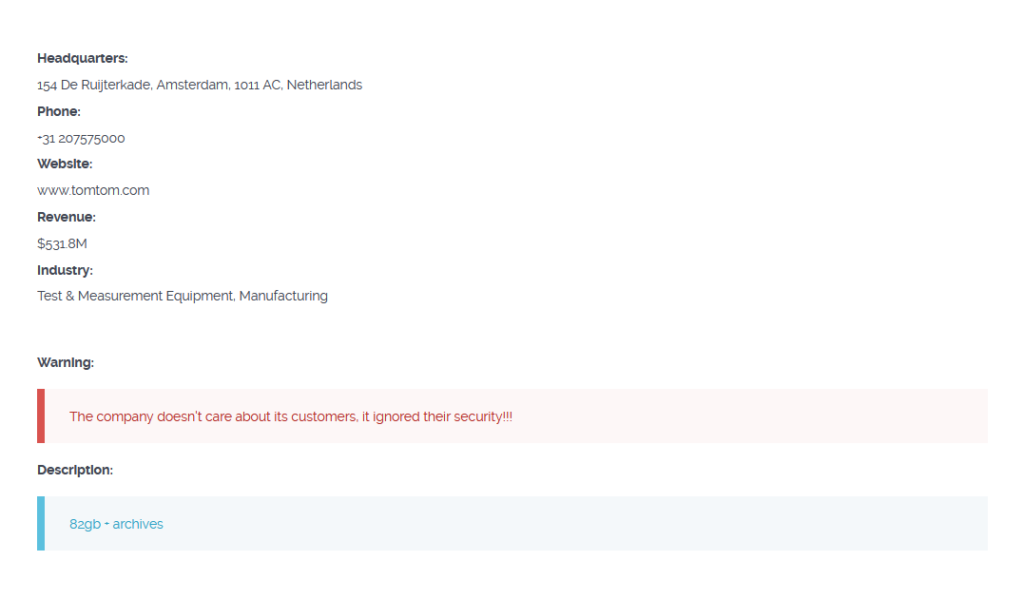

Sembra siano 8 i gigabyte sottratti dall’azienda leader nei navigatori satellitari che ha una revenue, come riportato sul sito di CL0P pari a 531 milioni di dollari. In questo modo CL0P, anche se l’azienda ha deciso di non pagare per la cifratura dei dati (prima estorsione), attraverso la minaccia dell’esposizione dei dati, (seconda estorsione) tenta di raggiungere il suo scopo, ovvero ottenere il pagamento del riscatto.

Come di consueto, nel post CL0P riporta sempre il solito messaggio ovvero: “The company doesn’t care about its customers, it ignored their security!!!”,

Ricordiamo sempre che le richieste di riscatto sono sempre commisurate alle revenue delle aziende e alla quantità/tipologia dei dati acquisiti dalla cyber gang. TomTom International BV è una società olandese che produce sistemi di navigazione satellitare per autovetture, autocarri, autobus, motociclette, palmari e smartphone.

Al momento non risultano ancora conferme dell’attacco informatico da parte della vittima.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Cl0p è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

La banda di Cl0p è considerata un cacciatore di prede grosse e le sue vittime includono il gigante petrolifero Shell, la banca statunitense Flagstar, Samsung e Nvidia, ma ha colpito anche molte realtà italiane.

Il ransomware CL0P è emerso all’inizio del 2019. Gli attacchi di alto profilo hanno evidenziato le loro campagne aggressive contro le grandi imprese. I payload dannosi sono spesso firmati digitalmente e utilizzano più controlli per evitare l’analisi.

Alcuni esempi CL0P sono progettati per non essere eseguiti su sistemi in lingua russa. Come nel caso di altre importanti famiglie di ransomware, CSimilar a Maze e NetWalker, gli attori dietro il ransomware CL0P hanno pubblicato i dati delle vittime. Questa pratica è iniziata all’inizio del 2020 e continua fino ad oggi.

Il ransomware in genere si diffonde tramite e-mail dannose, siti Web dannosi e collegamenti dannose. E’ stato osservato anche l’utilizzo di exploit 0day tra cui Accellion FTA, ZeroLogon e MOVEit Transfer.

Il gruppo dietro il ransomware Clop è noto per essere altamente sofisticato e continua a prendere di mira organizzazioni di tutte le dimensioni, rendendolo una minaccia significativa per la sicurezza informatica.

Oltre alle aziende che abbiamo visto in precedenza, CL0P ha preso di mira anche l’Università del Colorado, l’Università di Miami, la Stanford Medicina, l’Università del Maryland Baltimora (UMB), e l’Università della California. Tutte queste aziende hanno avuto i propri server Accellion FTA violati dal gruppo ransomware Clop, con conseguente perdita di informazioni sensibili e interruzione delle loro operazioni.

Secondo Mandiant, UNC2546 ha sfruttato quattro vulnerabilità zero-day in Accellion’s File Transfer Appliance (FTA) a metà dicembre 2022 CVE-2021-27103 e CVE-2021-27104.

Cl0p funziona crittografando i file della vittima con una chiave di crittografia univoca, quindi richiedendo un pagamento di riscatto per decrittografare i file. Il ransomware crittografa i file utilizzando l’algoritmo di crittografia AES-256, in particolare una combinazione di AES, RSA e RC4. Le chiavi di crittografia vengono quindi archiviate su un server remoto, il che significa che l’attaccante deve essere contattato per recuperare un decryptor per il File.

Cl0p ha anche alcune caratteristiche uniche che lo rendono particolarmente pericoloso. Ad esempio, è in grado di diffondersi attraverso la rete, il che significa che può infettare più computer contemporaneamente. Cl0p ransomware utilizza spesso firme digitali per eludere determinati controlli di sicurezza degli endpoint. Inoltre, è in grado di eliminare i punti di Ripristino configurazione di sistema di Windows, il che complica ulteriormente il processo di ripristino.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…