Come abbiamo riportato in questi ultimi giorni, un incidente informatico di tipo ransomware ha coinvolto la ASL1 di Avezzano – Sulmona inizialmente causando dei disservizi al Centro Unico di Prenotazione.

Dopo qualche ora dall’inizio del disservizio, si è scoperto che la cybergang Monti ransomware aveva pubblicato all’interno del suo data leak site (DLS) un post che riportava l’avvenuta violazione delle infrastrutture IT dell’azienda sanitaria.

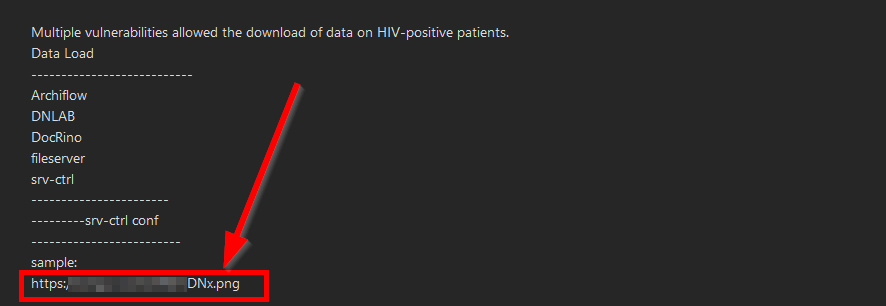

La cosa più preoccupante che veniva riportato e che i dati esfiltrati dalle infrastrutture IT contenevano anche informazioni sui malati sieropositivi e quindi affetti da HIV.

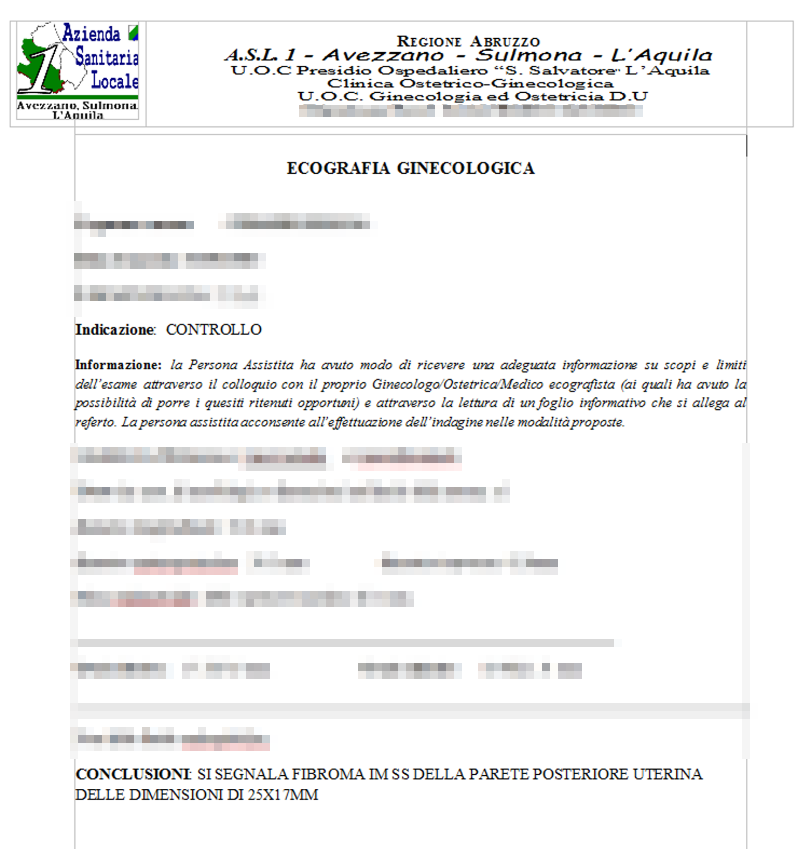

Nella giornata di oggi, Monti Ransomware pubblica, all’interno del suo sito un solo file PNG. Si tratta di una samples che vuole attestare l’avvenuta compromissione delle infrastrutture e quindi far comprendere all’azienda violata che le informazioni in suo possesso sono originali.

Infatti, nel samples è chiaramente evidente una diagnosi a seguito di una ecografia, di una paziente ginecologica. Tale informazioni viene riportata da Monti ransomware direttamente nel clearweb e non disponibile al download dalle underground (darknet), come avviene di consueto.

Sicuramente non sarà l’unico samples che riporterà monti nelle prossime ore o giorno, per aumentare la pressione all’interno della struttura sanitaria e quindi indurla a pagare il riscatto.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…