Una nuova ricerca presentata al DEF CON rivela le migliori pratiche per attaccare i server Web utilizzando dipendenze temporali. Gli attacchi consentono di scoprire vulnerabilità nascoste, aggirare le protezioni e accedere ad aree riservate dei server senza la necessità di configurazioni complesse.

La ricerca si concentra su tre tecniche chiave:

Rilevamento delle superfici di attacco nascoste : la ricerca ha sviluppato una tecnica per trovare parametri nascosti, intestazioni HTTP e altri elementi che potrebbero essere utilizzati per ulteriori attacchi. Ciò si ottiene misurando il tempo di risposta del server alle varie richieste, dove piccoli cambiamenti nella latenza possono indicare la presenza di parametri nascosti o addirittura vulnerabilità.

In particolare, l’autore ha utilizzato lo strumento Param Miner, che esegue la scansione in massa dei parametri in base al tempo di risposta. Ad esempio, un server che elabora l’intestazione commonconfig potrebbe rispondere con un ritardo di 5 ms se il valore dell’intestazione non è un JSON valido. Ciò indica la possibilità di un ulteriore sfruttamento di questa funzionalità.

Iniezioni lato server : l’analisi temporale si è dimostrata efficace nel rilevare vari tipi di iniezioni come iniezioni SQL, iniezioni JSON e contaminazione dei parametri lato server. Ad esempio, è stato presentato un esempio di blind SQL injection, in cui l’utilizzo di payload classici ha permesso di identificare una vulnerabilità in base alle variazioni dei tempi di risposta.

È stato anche dimostrato un attacco di tipo JSON injection. Quando una richiesta con una struttura JSON errata ha restituito una risposta con un leggero ritardo, ciò ha permesso al ricercatore di concludere che esisteva una possibile vulnerabilità nel sistema di gestione degli errori sul server.

Rilevamento di reverse proxy mal configurati : una delle scoperte più significative dello studio è stato l’uso dell’analisi temporale per rilevare SSRF (Server-Side Request Forgery) attraverso proxy inversi mal configurati. Ad esempio, è stato scoperto che i server che instradano le richieste in base all’intestazione Host potrebbero essere vulnerabili a SSRF. Il ricercatore ha dimostrato come l’intestazione Host possa essere utilizzata per aggirare le restrizioni e ottenere l’accesso ai sistemi interni di un’azienda.

È stato proposto un nuovo approccio chiamato Scoped SSRF, in cui i server proxy consentono solo il reindirizzamento a determinati sottodomini, rendendo la vulnerabilità meno evidente e difficile da rilevare. Tuttavia, l’uso dell’analisi temporale ha permesso di identificare tali vulnerabilità determinando se il server stava inviando query DNS a domini specifici.

Dettagli tecnici di implementazione

Per ottenere tali risultati sono state utilizzate le seguenti tecniche tecniche:

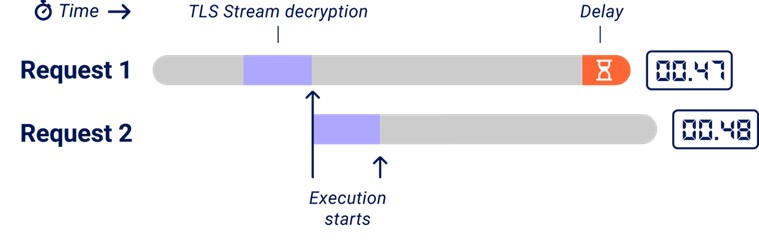

Sincronizzazione di due pacchetti : una delle innovazioni chiave è stata l’uso di un metodo di sincronizzazione di due pacchetti per eliminare il rumore di rete. In HTTP/2, puoi inviare due richieste in un pacchetto TCP, assicurandoti che arrivino al server contemporaneamente. I tempi di risposta vengono confrontati in base all’ordine in cui vengono restituite le risposte, consentendo di determinare quale richiesta ha richiesto più tempo per essere elaborata.

Tuttavia, questa tecnica presenta una sua trappola: il cosiddetto problema dello “sticky query order”. A causa della natura del TLS, una richiesta verrà comunque prima decrittografata, il che può distorcere i risultati dell’analisi. Per combattere questo effetto è stato utilizzato un frame ping aggiuntivo per equalizzare il tempo di elaborazione delle richieste sul server.

Superare il rumore del server : nonostante l’eliminazione del rumore della rete, rimane il problema del rumore lato server, che può verificarsi a causa del carico, dell’interazione con altri sistemi e di altri fattori. Per ridurre al minimo il rumore, il ricercatore ha consigliato di utilizzare i percorsi di codice più brevi possibili ed evitare la memorizzazione nella cache. Inoltre, in alcuni casi, gli attacchi DoS (come CPDoS) possono aiutare a ridurre il rumore proveniente da altri utenti.

Scansione e automazione su larga scala : per eseguire la scansione di 30.000 siti sono stati utilizzati vari approcci di automazione. Ad esempio, è stato creato un elenco di sottodomini sulla base di dati noti e verificata la possibilità di aggirare la protezione attraverso percorsi alternativi. Il processo prevedeva di contattare due volte ciascun host per identificare le differenze nelle risposte.

Lo studio dimostra che gli attacchi temporali possono essere applicati a un’ampia gamma di sistemi del mondo reale e il loro potenziale è lungi dall’essere esaurito. Il ricercatore prevede di migliorare ulteriormente gli strumenti Param Miner e Turbo Intruder per rendere gli attacchi ancora più rapidi ed efficaci. Si stanno esplorando anche nuove direzioni di ricerca, tra cui il miglioramento del segnale di latenza e la riduzione del rumore, che potrebbero aprire nuove opportunità per lo sfruttamento delle vulnerabilità.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…