Gli analisti Doctor Web hanno identificato la versione Linux del noto trojan TgRat, utilizzato per attacchi mirati. Una delle caratteristiche degne di nota di questo malware è che è controllato da un bot di Telegram.

TgRat, originariamente scritto per Windows, è stato scoperto nel 2022. Si trattava di un piccolo programma dannoso creato per dispositivi specifici da cui gli aggressori pianificavano di rubare informazioni riservate.

Poi i ricercatori hanno affermato che TgRat utilizza Telegram come server di controllo. Il server era un gruppo chiuso nel messenger e la comunicazione veniva effettuata utilizzando l’API di Telegram (libreria github.com/wrwrabbit/telegram-bot-api-go).

Come riferisce ora Doctor Web, durante un’indagine sull’incidente è stata scoperta una versione di TgRat adattata per Linux, su richiesta di un’anonima società che fornisce servizi di hosting. L’antivirus dell’azienda ha rilevato un file sospetto sul server di uno dei client e questo file si è rivelato essere un trojan dropper che decomprimeva TgRat ( Linux.BackDoor.TgRat.2 ) nel sistema di destinazione.

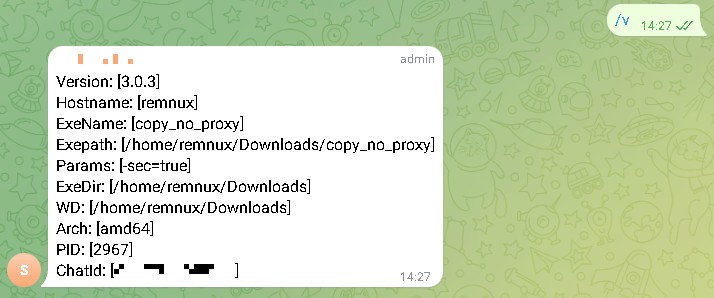

La nuova versione del malware è stata creata anche per attaccare macchine specifiche: quando viene lanciato, controlla l’hash del nome della macchina con una stringa incorporata nel corpo del trojan. Se i valori non corrispondono, TgRat termina il suo processo. Se lanciato con successo, il trojan si connette alla rete e implementa uno schema di interazione con il suo server di controllo, che è un bot di Telegram.

Il trojan viene controllato tramite un gruppo chiuso nel messenger a cui è collegato il bot di Telegram. Utilizzando Messenger, gli aggressori possono impartire comandi al malware: ad esempio scaricare file da un sistema compromesso, acquisire uno screenshot, eseguire un comando in remoto o scaricare un file utilizzando gli allegati.

A differenza della versione Windows, il codice di questo trojan è stato crittografato tramite RSA e per l’esecuzione dei comandi è stato utilizzato l’interprete bash, il che ha reso possibile l’esecuzione di interi script all’interno di un unico messaggio.

Ogni istanza del Trojan ha il proprio identificatore, quindi gli aggressori potrebbero inviare comandi a diversi bot collegandoli tutti a un’unica chat.

I ricercatori sottolineano che un simile attacco può essere rilevato mediante un’attenta analisi del traffico di rete. Dopotutto, lo scambio di dati con i server Telegram è tipico per i computer degli utenti, ma non per i server sulla rete locale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…