Qualche giorno fa avevamo riportato dell’attacco informatico alla Ats Insubria e che tutti i sistemi erano risultati bloccati a causa di un ransomware, anche se molti dettagli non erano trapelati.

Il direttore generale di Ats Insubria Lucas Maria Gutierrez, subito dopo l’incidente ha detto che risultava impossibile qualsiasi intervento e non si potevano prenotare o consultare i servizi dell’azienda.

Ricordiamo che ATS Insubria è una tra le agenzie di tutela della salute della regione Lombardia.

Il sistema socio-sanitario della Lombardia comprende otto Agenzie di Tutela della Salute (ATS), ventisette Aziende Socio Sanitarie Territoriali (ASST), per effetto della legge regionale n. 23 dell’11 agosto 2015, l’AREU, nonché diversi altri tipi di strutture soggette alla programmazione socio-sanitaria regionale.

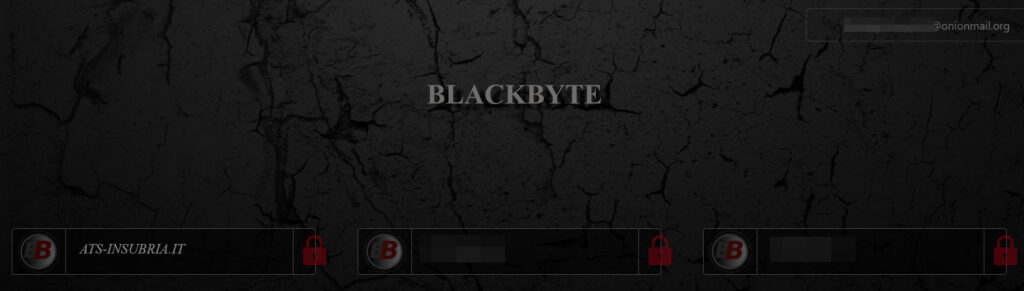

Notizia delle ultime ore che sul data leak site (DLS) di BlackByte è apparso un avviso dove viene riportato il countdown a 20 giorni, dopo di che tutti i dati dell’azienda esfiltrati dalle sue infrastrutture informatiche verranno resi scaricabili gratuitamente online riportando il consueto “Lucchetto rosso”.

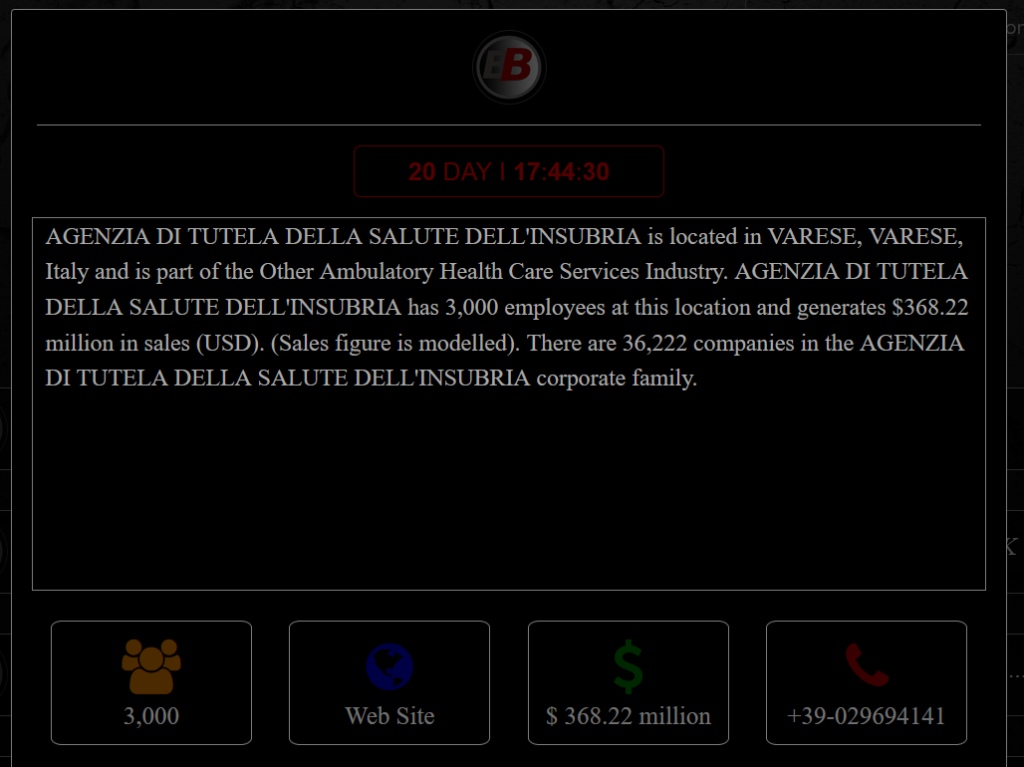

Accedendo al post, possiamo vedere una descrizione dell’ATS ed informazioni relative al suo fatturato, al numero dei dipendenti, il suo sito e il numero di telefono per un contatto.

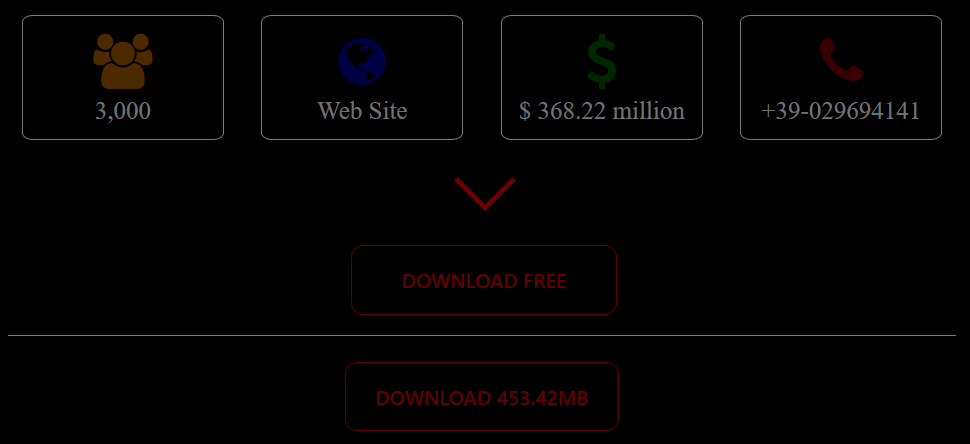

Scendendo più giù, vengono riportati 450MB di dati come samples, ovvero come “saggio” della bontà dei dati prelevati dell’azienda, per generare maggiore pressione e per tentare di far pagare il riscatto all’organizzazione prima della pubblicazione complessiva dei dati che avverrà tra 20 giorni.

All’interno del post sul DLS, è presente la possibilità di scaricare un samples messo a disposizione dalla gang che contiene 450MB di informazioni.

Una volta cliccato sul link, veniamo riportati alla pagina di download del servizio anonfiles, dove è possibile inserire dei file che potranno poi essere scaricati da chiunque nel web.

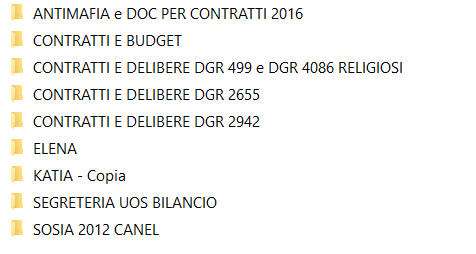

Andando ad analizzare i file contenuti all’interno del file .rar, ci troviamo di fronte a questa lista di directory e la sensazione non è delle migliori.

I dati contenuti in questo archivio spaziano da informazioni molto sensibili, come i dati dei disabili cronici, i documenti di identità delle persone, estratti e consuntivi di budget, documenti relativi all’antimafia, contratti e delibere di varia natura.

Nel mentre dall’ATS ci fa sapere che torneranno presto online, infatti il sito per il momento presenta solo una homepage con questo messaggio

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.