In relazione all’incidente ransomware che ha colpito la ATS Insubria, pubblicato il 5 di maggio scorso, con la successiva pubblicazione parziale di circa 450MB dalla banda ransomware BlackByte, siamo stati contattati da diversi giornalisti che volevano comprendere meglio cosa stava accadendo e soprattutto i dati sottratti dall’azienda cosa contenevano.

Pertanto siamo andati nuovamente su Anon Files e abbiamo trovato il samples ancora disponibile online scaricabili in forma anonima da chiunque.

Li abbiamo nuovamente scaricati per analizzarli meglio anche se precisiamo che tutti i dati che RHC analizza e pubblica sul suo suo blog vengono opportunamente anonimizzati, e immediatamente cancellati.

Nel mentre mancano 5 giorni alla pubblicazione totale dei dati esfiltrati dalla gang, che avverrà indicativamente il 2 di giugno alle 17:34, come da print screen prelevata il 28/05.

Ricordiamo che ATS Insubria è una tra le agenzie di tutela della salute della regione Lombardia.

Il sistema socio-sanitario della Lombardia comprende otto Agenzie di Tutela della Salute (ATS), ventisette Aziende Socio Sanitarie Territoriali (ASST), per effetto della legge regionale n. 23 dell’11 agosto 2015, l’AREU, nonché diversi altri tipi di strutture soggette alla programmazione socio-sanitaria regionale.

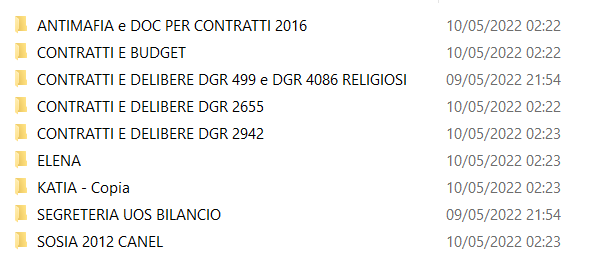

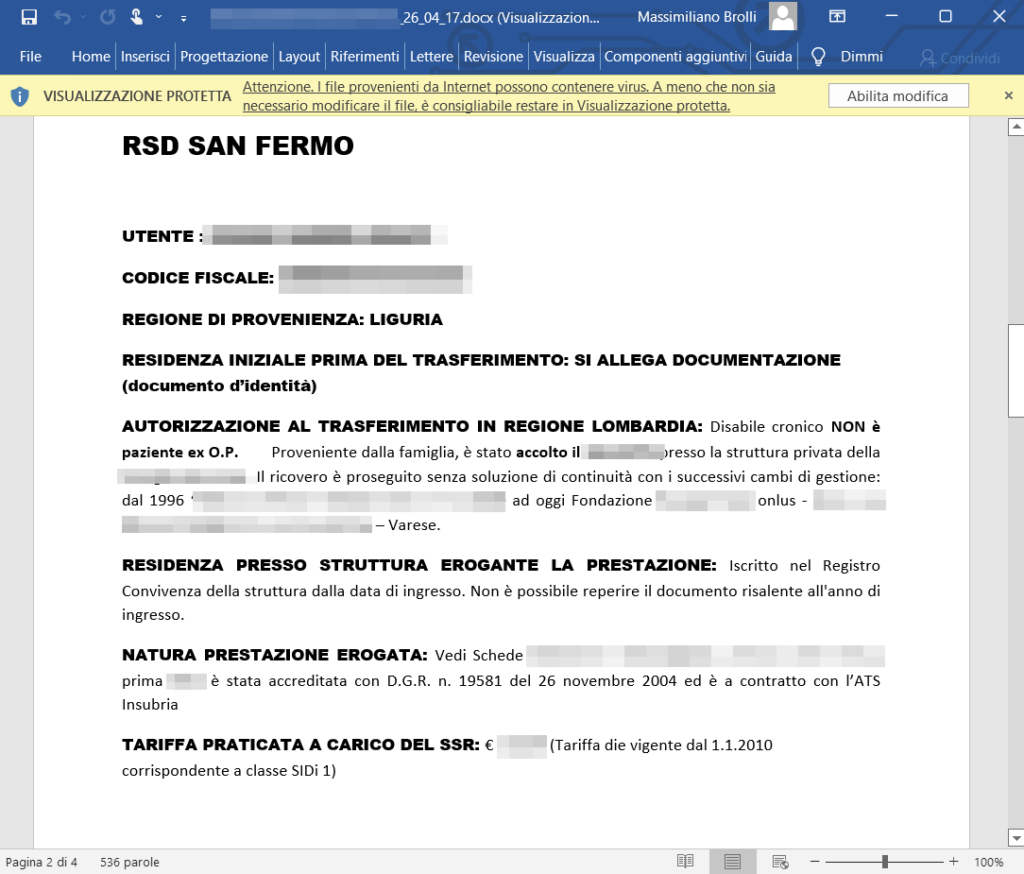

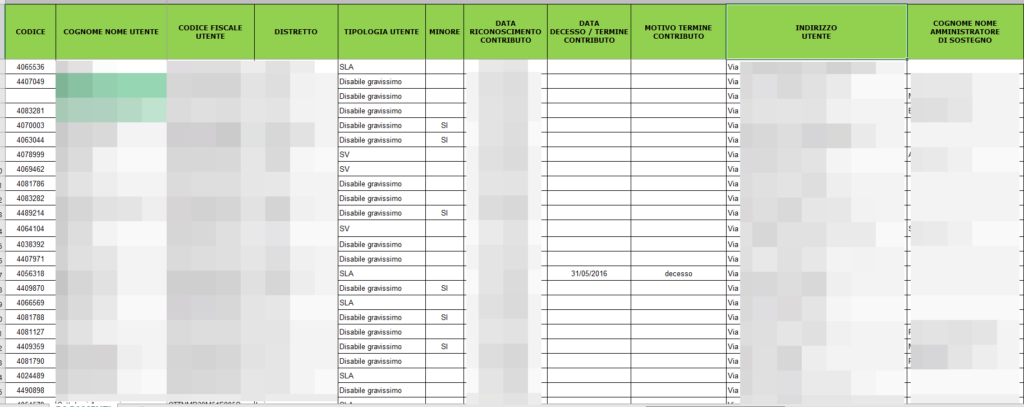

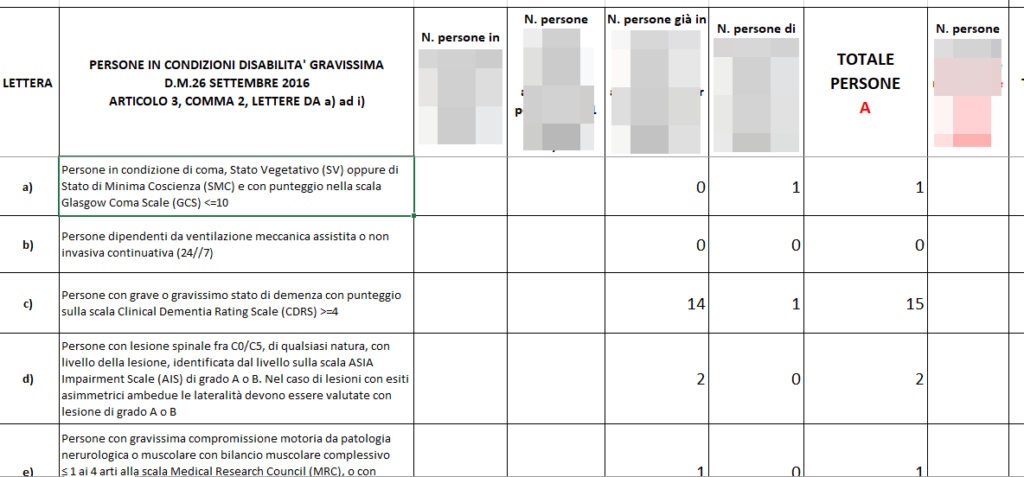

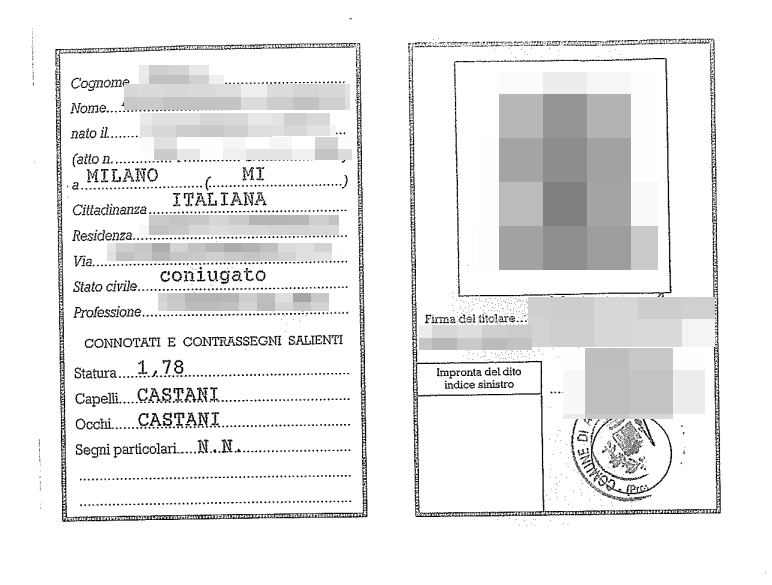

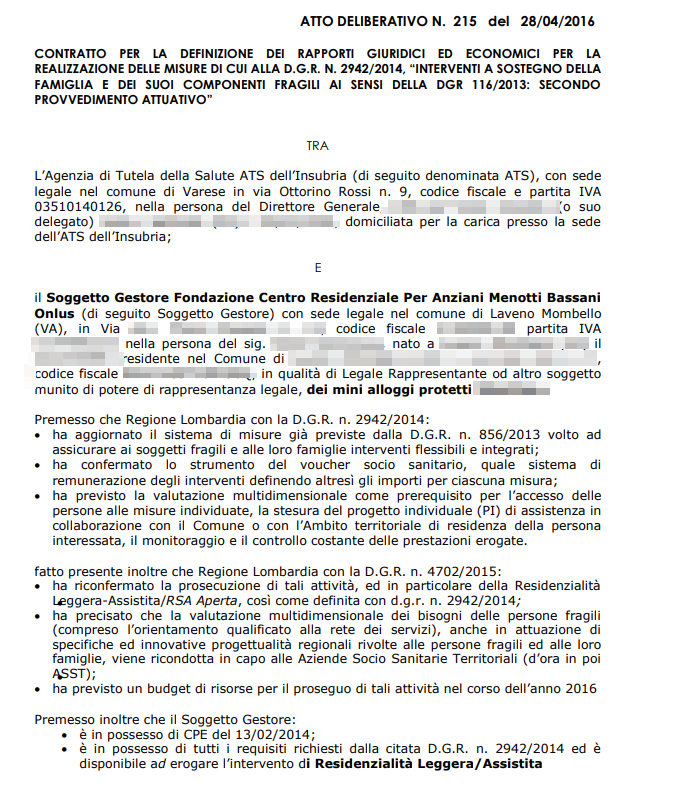

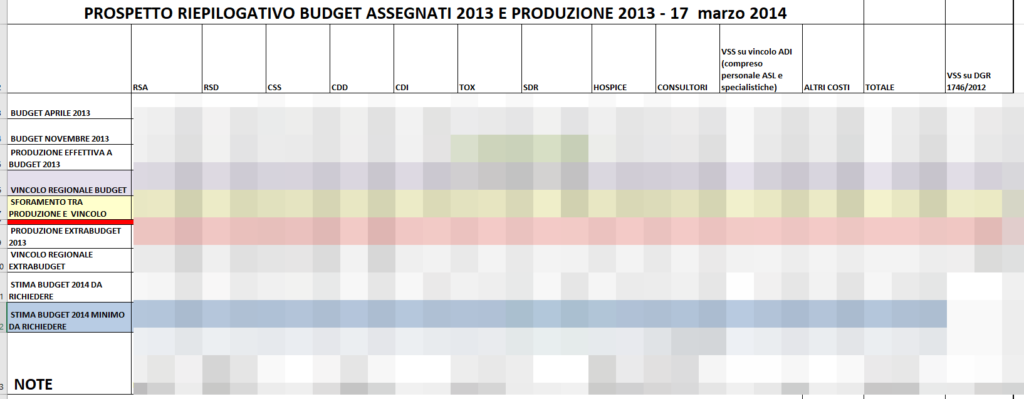

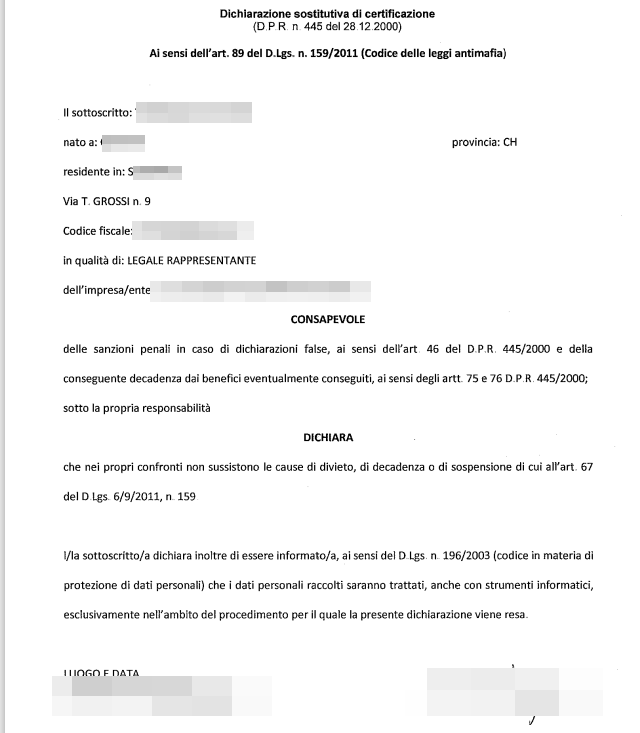

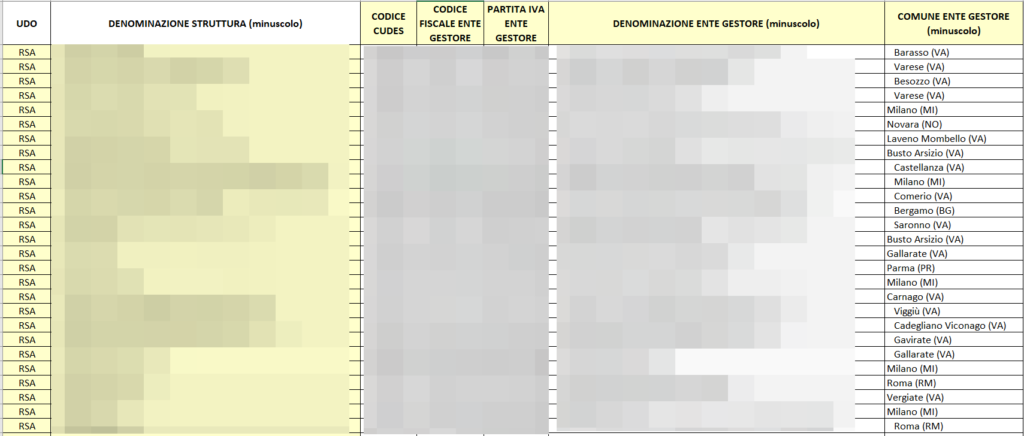

Da quello che avevamo riportato nel precedente articolo, avevamo detto che erano presenti informazioni sensibili, come i dati dei disabili cronici, i documenti di identità delle persone, estratti e consuntivi di budget, documenti relativi all’antimafia, contratti e delibere di varia natura.

Intanto la prima cosa che ci lascia sopresi è il nome dell’archivio, che è stato creato come “ARCHIVIO.zip”, stranamente con una parola italiana.

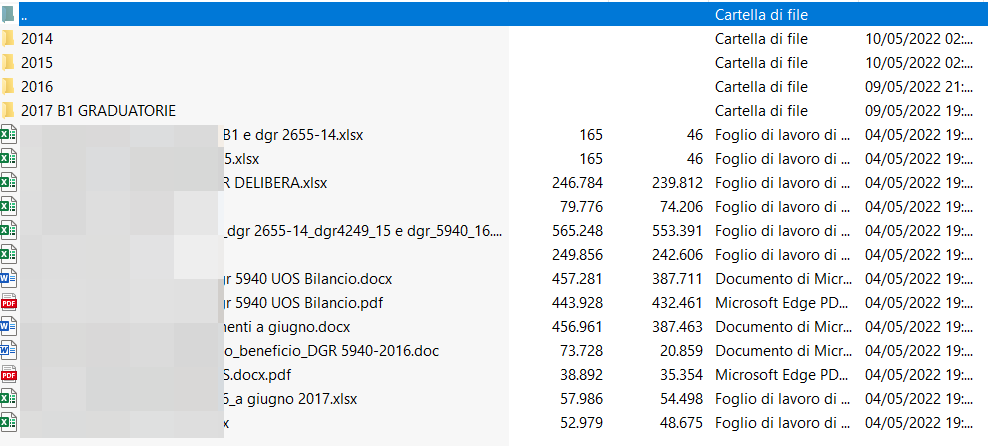

Andando a scaricare il samples, ci troviamo di fronte alla seguente lista di directory, dove l’ultima data di creazione corrisponde al 10/05/2022 alle 2:23.

Possiamo comunque dire che i dati trafugati sono datati dove nella maggior parte dei casi si fermano al 2017.

Sicuramente c’è da sottolineare, come sempre abbiamo detto, che molti di questi dati non hanno una scadenza e che una volta trapelati online rivestono un danno per tutta la comunità e non solo per il cittadino che ne dovrà pagare le conseguenze.

A questo punto ci resta che aspettare l nuova pubblicazione dei dati che avverrà tra qualche giorno.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…