Proprio come le aziende che si occupano di cybersecurity, anche gli “Hacker a noleggio” sono a corto di specialisti e quindi avviano un reclutamento di nuovi “cyber-mercenari” per eseguire attacchi mirati che fanno parte di campagne criminali più ampie.

Soprannominata Atlas Intelligence Group (AIG), la cybergang è stata individuata dai ricercatori di sicurezza che reclutavano black-hacker indipendenti per eseguire aspetti specifici delle proprie campagne.

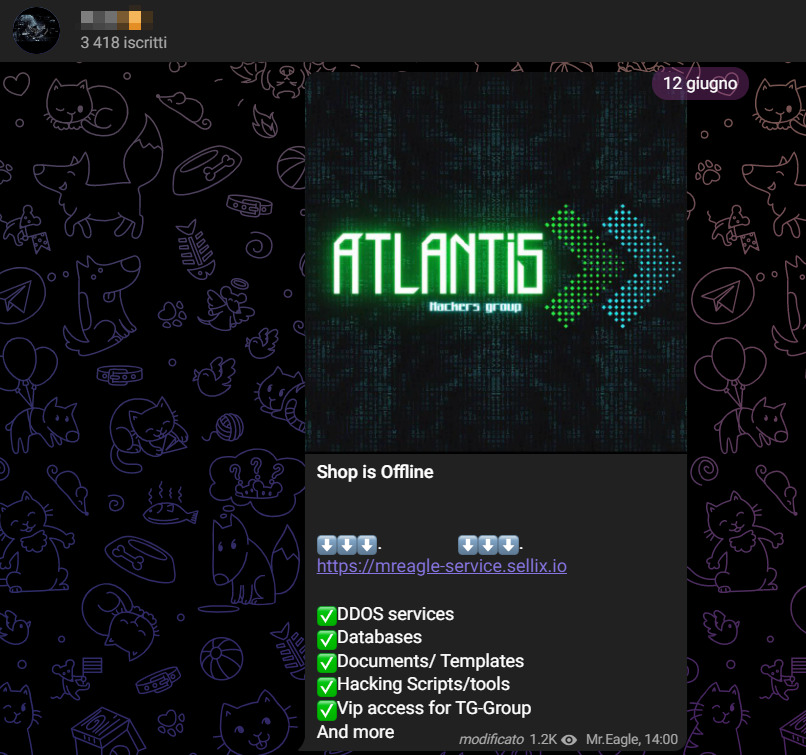

AIG, noto anche come Atlantis Cyber-Army, funziona come un’impresa criminale di minacce informatiche come servizio. Il gruppo commercializza servizi che includono fughe di dati , DDoS (Distributed Denial of Service), dirottamento del protocollo desktop remoto (RDP) e servizi di penetration test nelle reti.

I gruppi organizzati di minacce tendono a reclutare individui con determinate capacità che possono riutilizzare e incentivarli con la partecipazione agli utili.

Ad esempio, le campagne di Ransomware-as-a-Service della criminalità organizzata possono coinvolgere più attori di minacce, ciascuno dei quali riceve una parte di qualsiasi guadagno estorto o furto di risorse digitali. Ciò che rende diversa AIG è che esternalizza aspetti specifici di un attacco a “mercenari” che non sono più coinvolti nell’attacco attacco.

L’autore di un un rapporto pubblicato giovedì scorso della società di intelligence sulle minacce Cyberint Shmuel Gihon, ha affermato che solo gli amministratori dell’AIG e il leader del gruppo, soprannominato Mr. Eagle, sanno perfettamente quale sarà la campagna e affidano compiti isolati a sicari in base alle loro competenze.

Questo modello di business non comune consente inoltre al gruppo, che opera dall’inizio di maggio, di offrire una gamma di servizi di criminalità informatica invece di un’unica competenza di base, ha affermato.

“Mentre molti gruppi si stanno concentrando su uno, forse due, servizi offerti, Atlas sembra crescere rapidamente ed espandere le sue operazioni in modo efficiente che consente loro di offrire molti servizi”

ha scritto sempre Gihon.

I ricercatori hanno scoperto che AIG tende a prendere di mira le risorse governative e statali in paesi di tutto il mondo, inclusi Stati Uniti, Pakistan, Israele, Colombia ed Emirati Arabi Uniti.

Il signor Eagle non solo guida le campagne, ma funge anche da chief marketing officer, facendo uno sforzo significativo nella pubblicità dei vari servizi di criminalità informatica di AIG, ha affermato.

I ricercatori hanno approfondito il modo in cui AIG opera, comunica e gestisce le sue operazioni, oltre a osservare i servizi specifici della criminalità informatica che offre.

DDoS sembra essere la specialità del gruppo, con Atlas che fornisce una solida prova di esecuzione ai clienti per un minimo di 20 euro per vittima, hanno affermato i ricercatori. Il gruppo offre anche un popolare servizio di fuga di dati che si concentra su tutto ciò che potrebbe essere prezioso per i potenziali acquirenti, ha affermato Gihon.

AIG ha pubblicato in vendita database trapelati da tutto il mondo, con un prezzo di partenza da 15 euro, hanno affermato i ricercatori. Il gruppo ha preso di mira vari settori nelle violazioni, tra cui istruzione, finanza, enti governativi, produzione e tecnologia, hanno affermato.

AIG ha anche servizi premium che richiedono più competenze e dimostrano la raffinatezza del gruppo, hanno affermato i ricercatori. Uno di questi prodotti sono i pannelli di amministrazione hackerati che sono l’accesso iniziale alle organizzazioni, con prezzi per questi servizi a partire da circa 1.000.

Il gruppo offre anche “servizi VIP” che rivendicano legami con persone in posizioni di polizia in tutta Europa che possono fornire ai clienti l’accesso a informazioni sensibili su individui specifici, hanno affermato i ricercatori.

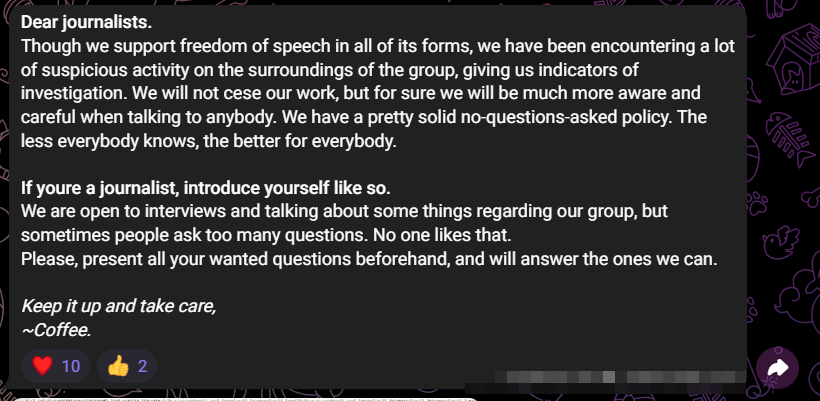

Telegram è la piattaforma di comunicazione preferita da AIG, con il gruppo che gestisce tre diversi canali Telegram con migliaia di abbonati, hanno affermato i ricercatori. Uno è un mercato di database per la vendita di database trapelati e un altro è un canale commerciale che include anche annunci e aggiornamenti dal gruppo, hanno affermato.

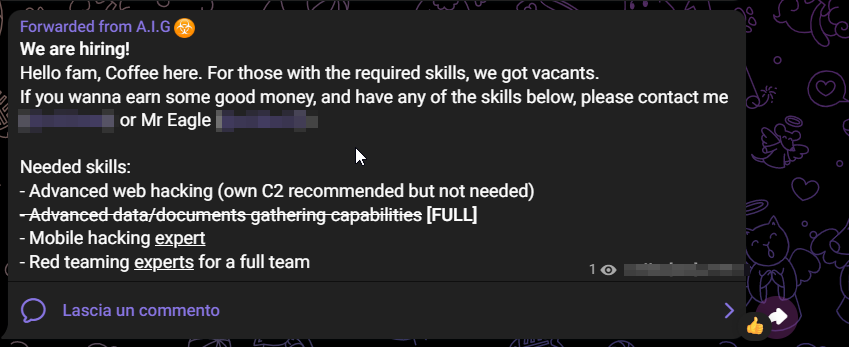

Atlas gestisce anche un canale Telegram unico in cui il signor Eagle e gli amministratori del gruppo pubblicano i contratti che il gruppo offre a coloro che sono assunti per eseguire attacchi.

Ciò consente agli abbonati di iscriversi a seconda di ciò che possono offrire e aiuta il gruppo a reclutare vari criminali informatici, come penetration test, ingegneri sociali e sviluppatori di malware, hanno affermato i ricercatori.

Atlas vende i suoi servizi principalmente su un negozio di e-commerce sul sito Sellix.io, un forum che offre pagamenti con criptovaluta e funge da broker, fornendo al gruppo attento alla privacy un ulteriore livello di anonimato, ha affermato Gihon.

“Osservando il comportamento del gruppo in generale e del leader in particolare, sembra che la sicurezza delle operazioni (OpSec) sia una priorità assoluta”

ha scritto.

In effetti, il leader del gruppo è una figura enigmatica che sembra gestire un programma maturo in termini di professionalità complessive, esibendo un processo decisionale logico e meticoloso e un comportamento che “non lascia spazio agli errori”, ha scritto Gihon.

“Mr.Eagle tende ad avere regole molto rigide nella gestione del gruppo, incluso il divieto e l’espulsione di truffatori e altri attori di minacce che cercano di pubblicizzare i loro prodotti”, ha scritto. “Sembra che Mr.Eagle mantenga un’affidabilità molto elevata nel gruppo.”

Questo tipo di leadership sembra essere utile quando si delegano compiti agli amministratori generali, di cui AIG sembra averne almeno quattro, soprannominati El Rojo, Mr.Shawji, S41T4M4 e Coffee, hanno detto i ricercatori. Gli amministratori svolgono attività pubblicitarie quotidiane, nonché la gestione delle operazioni di gruppo e dei canali di comunicazione, hanno affermato i ricercatori.

Gli appaltatori assunti, o “mercenari”, che svolgono le attività nefaste del gruppo sono il gradino più basso della scala strutturale dell’AIG. Questa parte del gruppo è una porta girevole di criminali informatici che vengono assunti per lavorare solo su una particolare campagna in base alle loro competenze, hanno affermato i ricercatori.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…