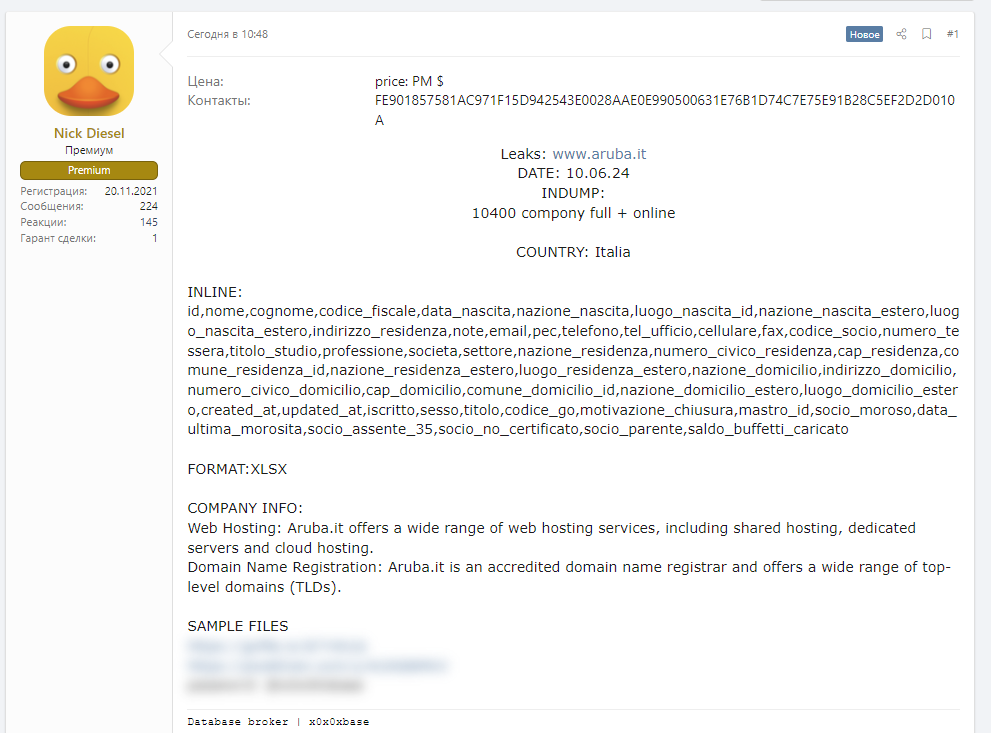

Questa mattina un annuncio pubblicato su un noto forum underground da un attore malevolo, ha dichiarato di aver ottenuto e messo in vendita un database sottratto all’azienda italiana Aruba S.p.A., leader nel settore del web hosting e della registrazione domini.

Tuttavia, si è scoperto che si è trattato di un errore.

La notizia iniziale, riportata da Red Hot Cyber, ha destato grande preoccupazione tra gli utenti e i clienti di Aruba. Secondo l’annuncio, il database conteneva circa 10.400 record con informazioni personali dettagliate come nomi, indirizzi, numeri di telefono e molto altro. I dati rubati erano stati descritti come provenienti da Aruba e l’attore, attivo sul forum dal 2021 con oltre 200 messaggi, aveva persino pubblicato un campione dei dati per dimostrarne l’autenticità.

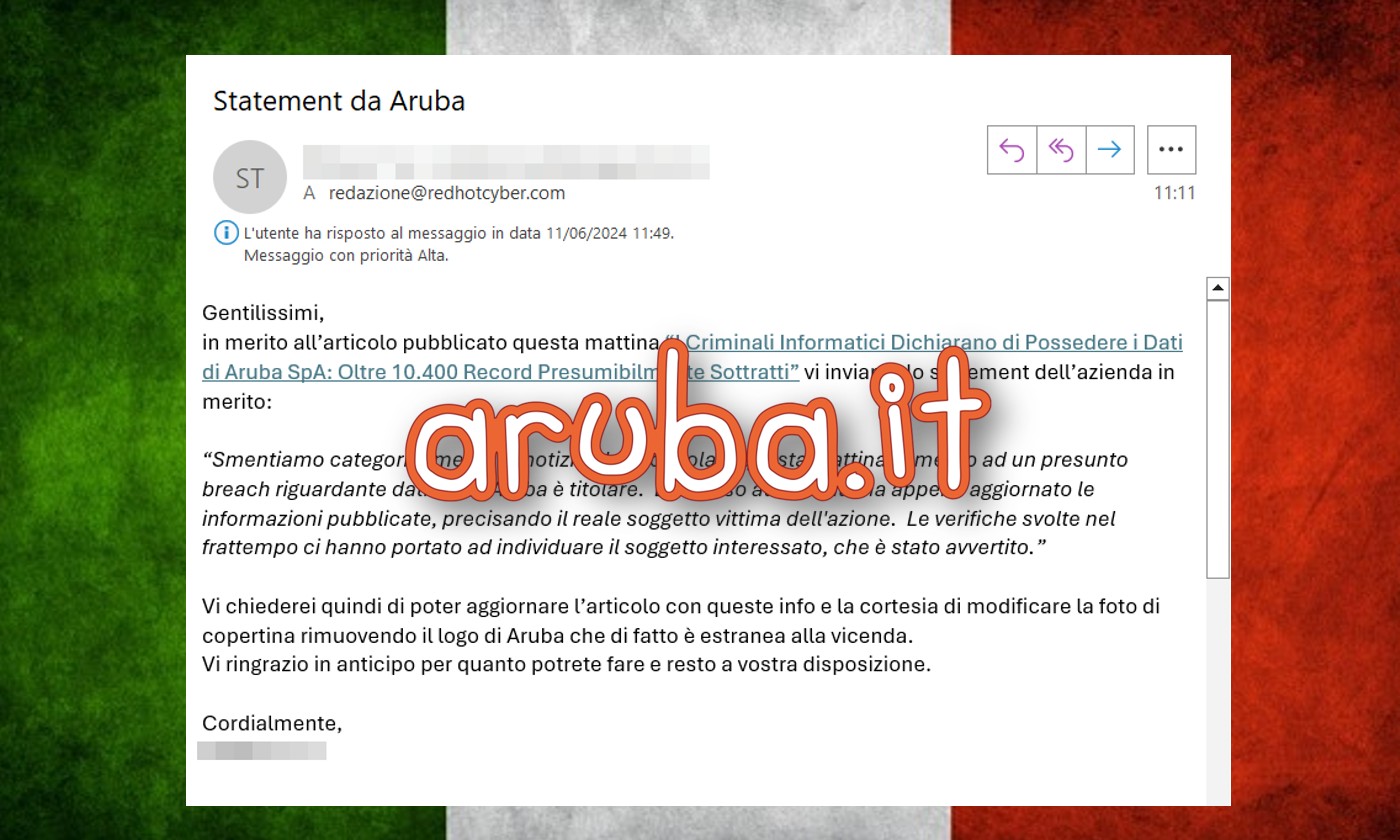

Aruba S.p.A. ha rapidamente reagito alla notizia, rilasciando un comunicato ufficiale per chiarire la situazione e smentire categoricamente l’accusa di essere stati vittima di un attacco informatico. In una dichiarazione fornita a Red Hot Cyber, l’azienda ha affermato:

“Smentiamo categoricamente la notizia che è circolata questa mattina in merito ad un presunto breach riguardante dati di cui Aruba è titolare. Lo stesso attaccante ha appena aggiornato le informazioni pubblicate, precisando il reale soggetto vittima dell’azione. Le verifiche svolte nel frattempo ci hanno portato ad individuare il soggetto interessato, che è stato avvertito.”

Questa dichiarazione non solo rassicura i clienti e gli utenti di Aruba, ma dimostra anche l’efficacia del sistema di controllo e monitoraggio dell’azienda, capace di intervenire prontamente per individuare e risolvere eventuali problemi, oltre a fornire indicazioni ad altre aziende su potenziali minacce.

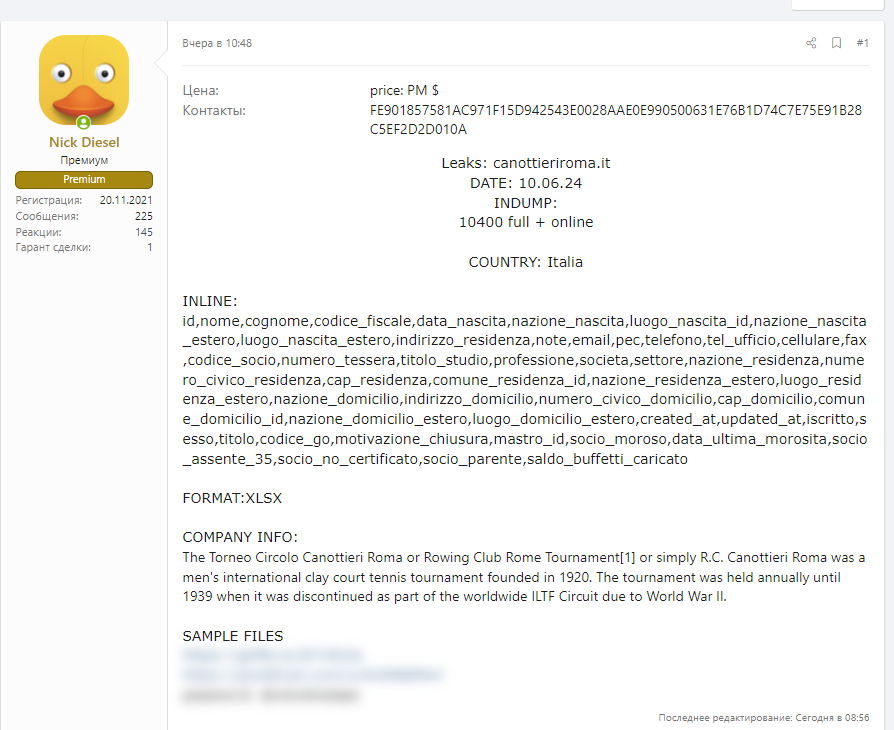

Il malinteso è stato causato dall’attore malevolo che, come confermato da lui stesso, ha inizialmente identificato in modo errato Aruba come vittima dell’attacco informatico. Questo errore ha sollevato ulteriori interrogativi riguardo all’affidabilità delle informazioni condivise su forum underground.

Infatti il criminale informatico ha riportato all’interno del post il dominio dal quale sarebbero state esfiltrate le informazioni messe in vendita nel forum underground che non è Aruba ma bensì canottieriroma.it.

Red Hot Cyber ha seguito la vicenda con attenzione e ha garantito che continuerà a monitorare e riportare eventuali aggiornamenti.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…